Glossar

Einfache Erklärungen zu gängigen Begriffen und Themen der Cybersicherheit.

Hello!

You’re about to visit our web page in German

Would you like to continue?

If this is not what you’re looking for,

Ein Rootkit ist eine Sammlung von Tools oder Malware, die dazu dient, die Existenz anderer Programme oder Prozesse auf einem Computersystem zu verbergen. Dadurch wird es für Nutzer und selbst für Antivirenlösungen schwierig, diese zu erkennen.

Auch wenn Rootkits nicht immer direkt schädlich sind, werden sie häufig von Cyberkriminellen eingesetzt, um Malware zu verstecken und unbemerkt Fernzugriff auf Systeme zu erhalten.

Rootkits können Betriebssysteme, Firmware oder sogar Hardware betreffen und ermöglichen Angreifern dauerhaften Zugriff auf kompromittierte Geräte.

Das Hauptziel eines Rootkits besteht darin, Angriffe zu verschleiern und Zugriff auf Systeme zu sichern:

Rootkits greifen tief in das Betriebssystem ein, beispielsweise in den Kernel oder Prozessstrukturen. Sie verstecken ihre eigenen Spuren sowie die anderer Bedrohungen und können sich in den Startprozess integrieren oder dynamisch laden. Dadurch bleiben sie oft selbst für klassische Sicherheitslösungen unsichtbar.

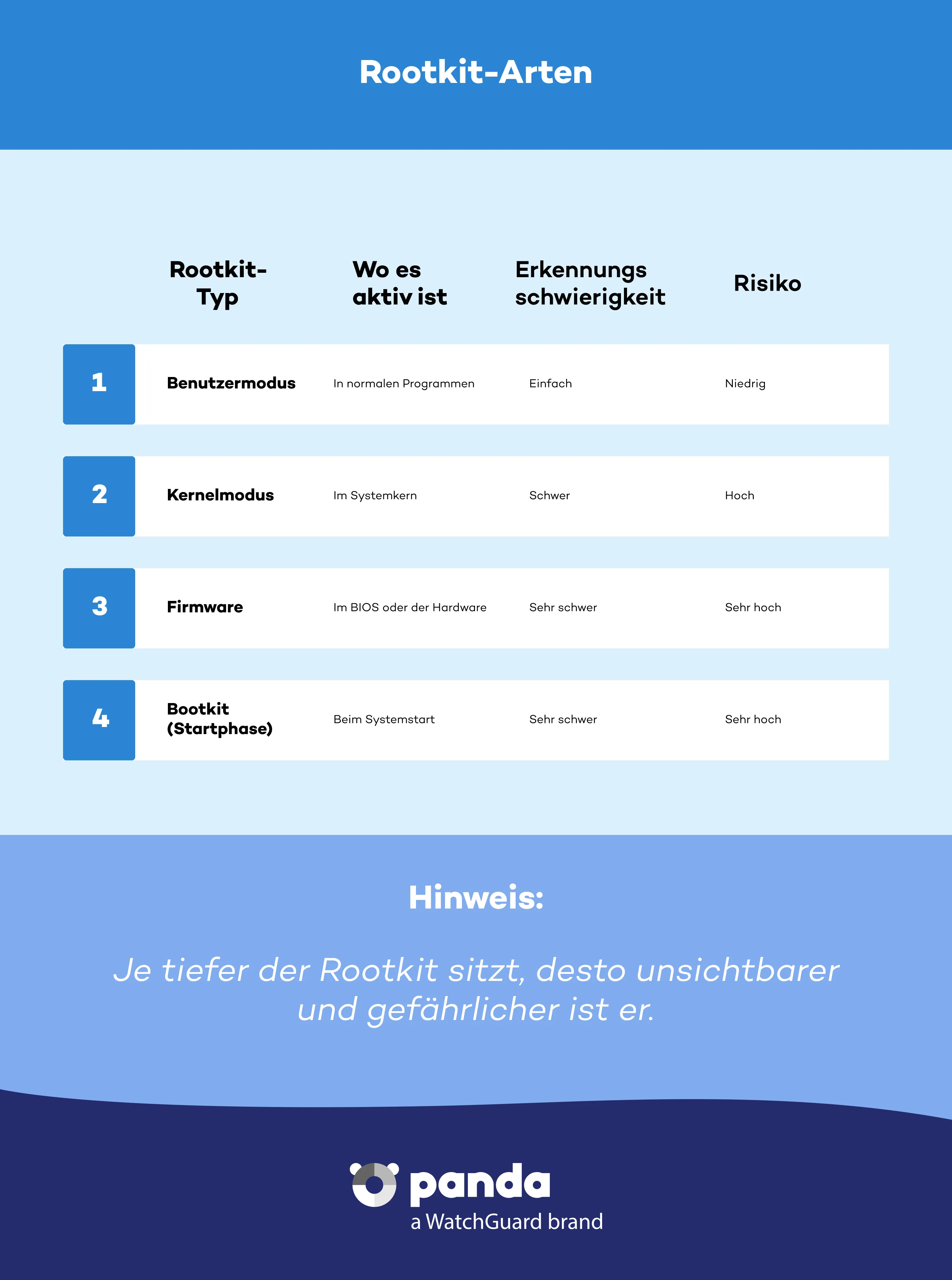

Laufen als normale Anwendungen und sind vergleichsweise leichter zu erkennen. Sie verbergen Dateien, Prozesse und Registrierungseinträge.

Arbeiten direkt im Betriebssystemkern und können Systemaufrufe manipulieren. Sie sind besonders schwer zu entdecken und zu entfernen.

Diese befinden sich in der Firmware (z. B. BIOS/UEFI oder Mainboard) und überstehen sogar Neuinstallationen des Betriebssystems.

Manipulieren den Bootvorgang und laden Malware bereits vor dem Start des Betriebssystems.

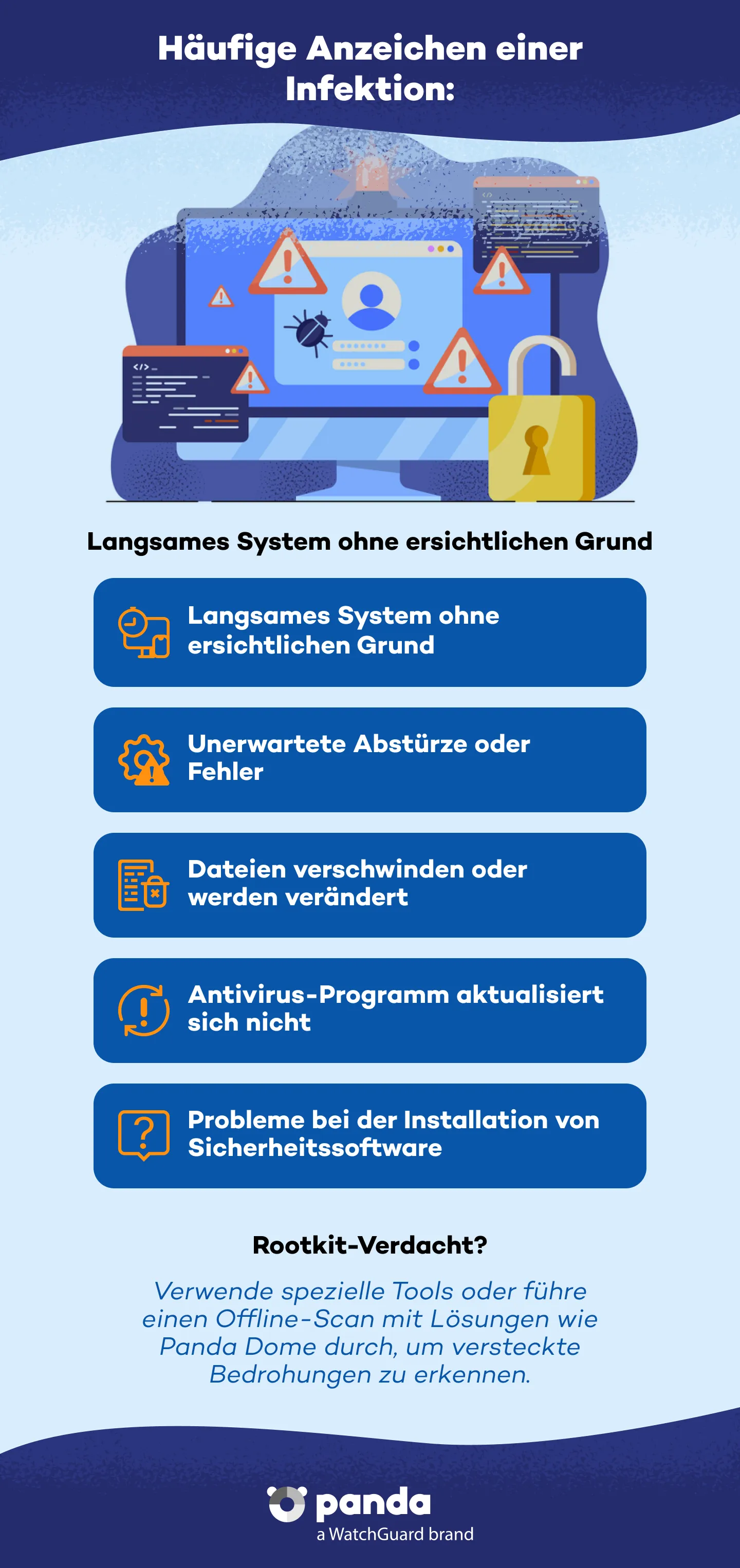

Die Erkennung ist schwierig, aber typische Anzeichen sind:

Zur Erkennung sollten spezialisierte Tools oder Offline-Scans verwendet werden. Panda Dome unterstützt Sie dabei.

Die Entfernung kann komplex sein und mehrere Schritte erfordern:

In einigen Fällen ist eine vollständige Neuinstallation oder Firmware-Aktualisierung die sicherste Lösung.

Prävention ist entscheidend:

Panda Dome bietet mehrschichtigen Schutz:

Zusätzliche Sicherheitslösungen:

Ein Trojaner tarnt sich als legitime Software, während ein Rootkit seine eigene Existenz sowie die anderer Schadsoftware versteckt.

Ja. Rootkits sind speziell darauf ausgelegt, unentdeckt zu bleiben. Deshalb ist eine fortschrittliche Sicherheitslösung wie Panda Dome besonders wichtig.

Kostenloser Virenschutz

Panda Dome Free schützt Sie beim Arbeiten, Spielen und Surfen im Internet.

Finden Sie den Panda-Dome-Plan, der zu Ihnen passt

Entdecken Sie alle Produktseiten (Panda Dome Essential, Panda Dome Advanced, Panda Dome Complete und Panda Dome Premium) oder vergleichen Sie alle Pläne, um die beste Entscheidung zu treffen.

Hilfe benötigt?

Rufen Sie uns rund um die Uhr an – 24 Stunden täglich, 7 Tage die Woche – und erhalten Sie eine kostenlose Diagnose.

Digitale Sicherheit ist die Verantwortung aller.Mit den richtigen Informationen und Tools können Sie Risiken reduzieren und das Internet sicher nutzen.Entdecken Sie unsere Leitfäden und schützen Sie Ihre Online-Privatsphäre.

Blog Panda Security

Entdecken Sie Expertenrat, detaillierte Tipps und die neuesten Nachrichten zur Cybersicherheit.

Support

Besuchen Sie unser Hilfe-Center, treten Sie der Community bei oder kontaktieren Sie unseren Kundenservice.

Mit Panda Security Antivirus, einer Marke von WatchGuard, erhalten Sie den modernsten Schutz für Ihre Familie und Ihr Unternehmen. Panda Dome bietet maximalen Schutz vor Viren, Ransomware und Cyber-Spionage für Windows, Mac, Android und iOS.