Glossar

Einfache Erklärungen zu gängigen Begriffen und Themen der Cybersicherheit.

Hello!

You’re about to visit our web page in German

Would you like to continue?

If this is not what you’re looking for,

Kryptowährungen haben sich von einer innovativen technologischen Entwicklung zu einem globalen wirtschaftlichen Phänomen entwickelt. Ihre Nutzung reicht heute weit über den Finanzsektor hinaus und umfasst Bereiche wie Handel, Videospiele, digitale Kunst und Zahlungssysteme. Mit diesem Wachstum sind jedoch auch die Sicherheitsrisiken gestiegen.

Kryptowährungen sind vollständig digitale, verschlüsselte Währungen, die Transaktionen ohne traditionelle Vermittler wie Banken oder staatliche Institutionen ermöglichen. Obwohl sie einige Eigenschaften klassischer Währungen teilen, besteht der entscheidende Unterschied darin, dass sie keine physische Form besitzen und ausschließlich digital existieren.

Jede Kryptowährung basiert auf kryptografischen Verfahren, die Authentizität und Sicherheit gewährleisten. Sie können nur von Personen genutzt werden, die über die entsprechenden privaten Schlüssel verfügen – was sie sehr sicher, aber auch attraktiv für Cyberkriminelle macht.

Bitcoin war die erste Kryptowährung, doch inzwischen gibt es zahlreiche weitere wie Ethereum, Ripple, Monero oder Cardano – jeweils mit unterschiedlichen Funktionen und Einsatzbereichen.

Das Wachstum des Krypto-Ökosystems hat sowohl bei Privatpersonen als auch bei Unternehmen zu einer verstärkten Nutzung geführt. Gleichzeitig sind Betrug, Cyberangriffe und andere Risiken deutlich gestiegen.

Die Weiterentwicklung von Kryptowährungen prägt die Zukunft des globalen Finanzsystems. Um sie sicher zu nutzen, ist es entscheidend, ihre Funktionsweise zu verstehen.

Kryptowährungen lassen sich nach ihrem Zweck und Design klassifizieren:

Kryptowährungen basieren auf einem dezentralen System, das Transaktionen ohne zentrale Instanz validiert und speichert. Dies geschieht durch das sogenannte Mining – einen rechenintensiven Prozess, bei dem komplexe Algorithmen gelöst werden, um neue Transaktionen zu bestätigen.

Als Gegenleistung erhalten Miner neue Einheiten der jeweiligen Kryptowährung.

Dieses System sorgt nicht nur für Sicherheit, sondern auch für die Stabilität des Netzwerks. Allerdings ist Mining mit einem hohen Energieverbrauch verbunden, was zunehmend kritisch diskutiert wird.

Die Grundlage all dessen bildet die Blockchain-Technologie – eine dezentrale Datenbank aus miteinander verbundenen Blöcken. Jeder Block enthält Transaktionen und ist kryptografisch mit dem vorherigen verknüpft. Dadurch wird Manipulation nahezu unmöglich und gleichzeitig Transparenz sowie Integrität gewährleistet.

Neben Kryptowährungen ermöglicht die Blockchain auch Anwendungen wie Smart Contracts, NFTs, Lieferketten-Tracking oder elektronische Abstimmungen.

Trotz ihrer technologischen Vorteile bringen Kryptowährungen erhebliche Sicherheitsrisiken mit sich. Ihre Anonymität und die fehlende Rückverfolgbarkeit von Transaktionen machen sie zu einem attraktiven Ziel für Hacker, Betrüger und Ransomware-Gruppen.

Ein zentrales Risiko ist der Diebstahl digitaler Wallets, in denen private Schlüssel gespeichert sind. Gelangen diese in falsche Hände, können Kryptowährungen unwiederbringlich verloren gehen. Deshalb ist es entscheidend, den Zugriff mit Multi-Faktor-Authentifizierung zu schützen und keine sensiblen Daten weiterzugeben.

Zudem hat der steigende Wert von Kryptowährungen neue Bedrohungen hervorgebracht, wie Cryptojacking, bei dem Geräte unbemerkt mit Schadsoftware (Malware) infiziert werden, um im Hintergrund Kryptowährungen zu schürfen.

Zu den häufigsten Betrugsformen gehören:

Da Kryptowährungen nicht zentral reguliert sind, besteht im Betrugsfall oft kein Schutz. Sicherheit erfordert daher Wissen, Vorsicht und geeignete Technologien.

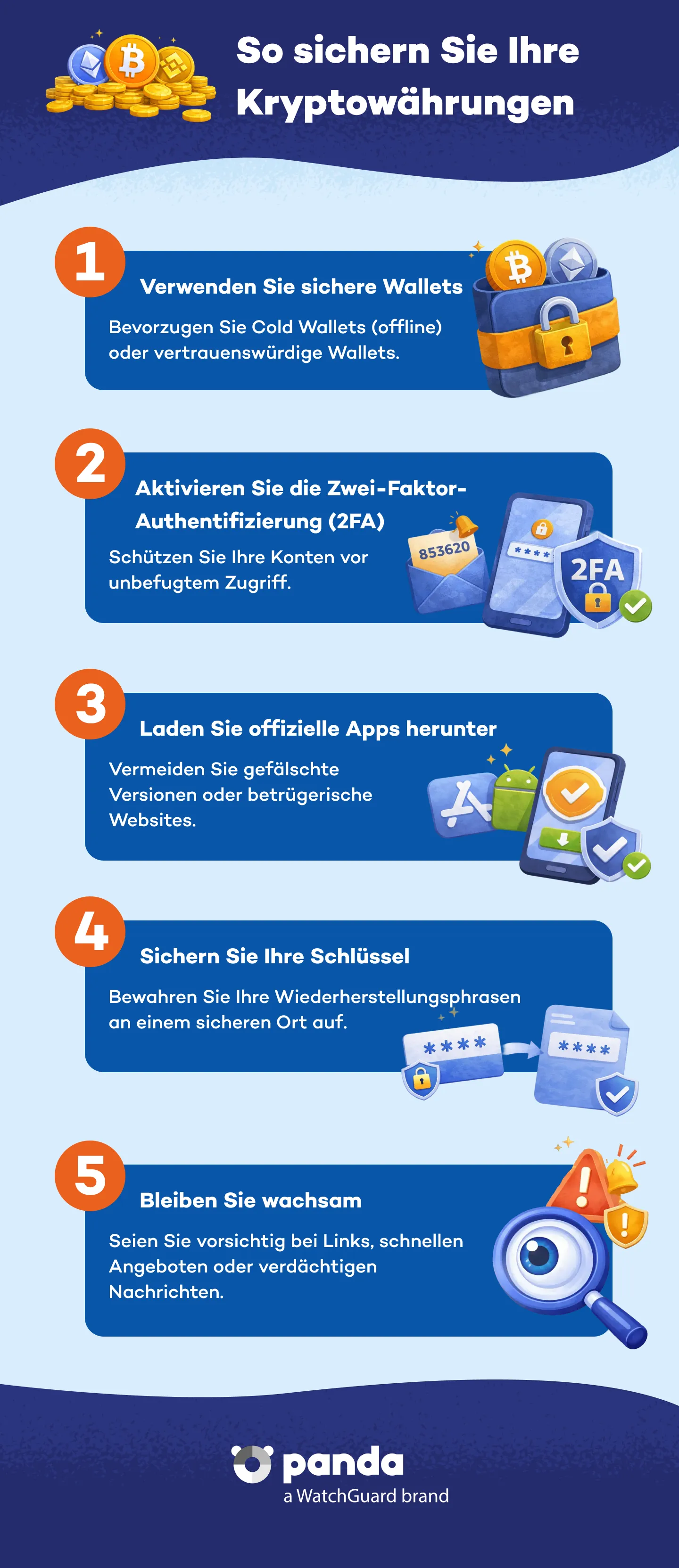

Die beste Verteidigung ist eine Kombination aus Aufklärung und moderner Sicherheitssoftware:

Öffnen Sie keine verdächtigen Anhänge und überprüfen Sie jede Anfrage nach Überweisungen sorgfältig. Halten Sie Ihre Geräte stets aktuell und geschützt.

Mit Lösungen wie Panda Dome können Sie Transaktionen absichern, unbefugte Zugriffe verhindern und Angriffe durch Schadsoftware oder Phishing blockieren.

Ja. Es gibt zahlreiche Betrugsformen wie Fake-Investments oder Phishing-Angriffe. Geben Sie niemals Ihre privaten Schlüssel weiter.

Kostenloser Virenschutz

Panda Dome Free schützt Sie beim Arbeiten, Spielen und Surfen im Internet.

Finden Sie den Panda-Dome-Plan, der zu Ihnen passt

Entdecken Sie alle Produktseiten (Panda Dome Essential, Panda Dome Advanced, Panda Dome Complete und Panda Dome Premium) oder vergleichen Sie alle Pläne, um die beste Entscheidung zu treffen.

Hilfe benötigt?

Rufen Sie uns rund um die Uhr an – 24 Stunden täglich, 7 Tage die Woche – und erhalten Sie eine kostenlose Diagnose.

Digitale Sicherheit ist die Verantwortung aller.Mit den richtigen Informationen und Tools können Sie Risiken reduzieren und das Internet sicher nutzen.Entdecken Sie unsere Leitfäden und schützen Sie Ihre Online-Privatsphäre.

Blog Panda Security

Entdecken Sie Expertenrat, detaillierte Tipps und die neuesten Nachrichten zur Cybersicherheit.

Support

Besuchen Sie unser Hilfe-Center, treten Sie der Community bei oder kontaktieren Sie unseren Kundenservice.

Mit Panda Security Antivirus, einer Marke von WatchGuard, erhalten Sie den modernsten Schutz für Ihre Familie und Ihr Unternehmen. Panda Dome bietet maximalen Schutz vor Viren, Ransomware und Cyber-Spionage für Windows, Mac, Android und iOS.