Glossario

Definizioni semplici e chiare dei termini e degli argomenti più comuni legati alla cybersicurezza.

Hello!

You’re about to visit our web page in Italiano

Would you like to continue?

If this is not what you’re looking for,

Un exploit è un frammento di codice o programma che sfrutta una vulnerabilità o un difetto in un sistema, applicazione, rete o hardware. Di solito viene impiegato per eseguire software dannoso, ottenere accesso non autorizzato o prendere il controllo di un sistema.

Gli exploit possono essere sviluppati da ricercatori per scopi legittimi (dimostrazioni preliminari sulle vulnerabilità informatiche) o da cybercriminali che li integrano in kit di exploit per automatizzare attacchi di massa.

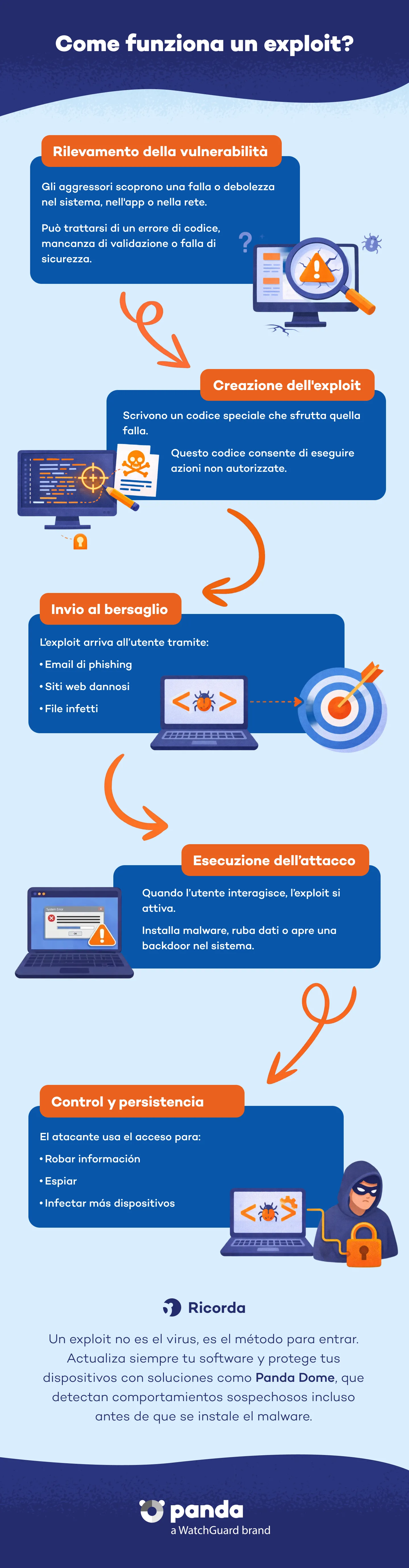

Vediamo come funzionano gli exploit passo dopo passo:

Esistono diversi tipi di exploit, a seconda del tipo di vulnerabilità che sfruttano e di come funzionano:

Ecco tre degli exploit più famosi di tutti i tempi:

Gli exploit delle vulnerabilità sono insidiosi, ma ci sono vari modi per proteggersi e prevenirli:

Gli antivirus fermano le minacce conosciute, ma di fronte a exploit di memoria e kit avanzati, è necessaria una protezione basata sul comportamento, come le soluzioni di Panda Security.

Protezione Antivirus Gratuita

Panda Dome Free ti protegge mentre lavori, giochi e navighi online. Scopri il piano Panda Dome più adatto alle tue esigenze.

Scopri il piano Panda Dome più adatto alle tue esigenze

Esplora i piani Panda Dome (Panda Dome Essential, Panda Dome Advanced, Panda Dome Complete e Panda Dome Premium) o confrontali subito per scegliere la protezione ideale per te.

Hai bisogno d'aiuto?

Chiamaci 24 ore su 24, 7 giorni su 7, e ricevi una diagnosi gratuita.

La sicurezza digitale è una responsabilità di tutti. Con le informazioni giuste e gli strumenti adeguati, puoi ridurre i rischi e navigare in tutta tranquillità. Esplora le nostre risorse e proteggiti online.

Glossario

Definizioni semplici e chiare dei termini e degli argomenti più comuni legati alla cybersicurezza.

Blog Panda Security

Scopri i consigli degli esperti, suggerimenti dettagliati e le ultime notizie sul mondo della cybersicurezza.

Assistenza

Visita il nostro centro assistenza, entra nella community o contatta il servizio clienti.

Panda Security, un marchio di WatchGuard Technologies, offre la protezione più avanzata per la tua famiglia e la tua azienda. La sua gamma Panda Dome offre la massima sicurezza contro virus, ransomware e spionaggio informatico per Windows, Mac, Android e iOS.