Glossario

Definizioni semplici e chiare dei termini e degli argomenti più comuni legati alla cybersicurezza.

Hello!

You’re about to visit our web page in Italiano

Would you like to continue?

If this is not what you’re looking for,

In breve tempo, le criptovalute sono passate dall’essere un'innovazione tecnologica a un fenomeno economico globale. Il loro uso si è espanso ben oltre l'ambito finanziario e sono entrate in settori come il commercio, i videogiochi, l'arte digitale e i sistemi di pagamento. Ma insieme alla loro diffusione, sono aumentati anche i rischi per la sicurezza.

Le criptovalute sono monete 100% digitali e crittografate che permettono di effettuare transazioni senza ricorrere a intermediari come banche o governi. Anche se condividono alcune caratteristiche con le valute convenzionali, la grande differenza tra queste due categorie è che non hanno una rappresentazione fisica ed esistono solo in formato digitale.

Ogni criptovaluta si basa su principi crittografici che ne garantiscono l'autenticità e la sicurezza. Possono essere utilizzate solo da chi possiede le chiavi private corrispondenti, il che le rende molto sicure e, allo stesso tempo, molto interessanti per i cybercriminali.

Il Bitcoin è stato la prima criptovaluta in assoluto, ma oggi ne esistono molte altre, come Ethereum, Ripple, Monero o Cardano, ognuna con le proprie caratteristiche, progetti e scopi.

La crescita dell'ecosistema crypto ha anche spinto una maggiore adozione delle criptovalute da parte di utenti e aziende, sebbene questo abbia portato a un aumento di frodi, truffe e minacce informatiche associate al loro uso.

L'evoluzione di questo fenomeno continua a segnare il futuro della finanza globale, per cui è fondamentale capire bene cosa sono e come funzionano le criptovalute per utilizzarle in modo sicuro.

Le criptovalute si classificano in base a scopo e struttura:

Il funzionamento delle criptovalute si basa su un sistema decentralizzato: non c’è un’autorità centrale che controlla le transazioni. A verificarle è la rete stessa, tramite un meccanismo chiamato mining.

In pratica, i computer dei partecipanti usano molta potenza di calcolo per risolvere problemi matematici che permettono di aggiungere nuove transazioni alla blockchain. Quando riescono a creare un nuovo blocco, ricevono come ricompensa una certa quantità di quella criptovaluta.

Il mining non solo incentiva la partecipazione, ma garantisce anche la sicurezza della rete. Il lato negativo, però, è che consuma moltissima energia elettrica e produce molto calore, il che ha generato un dibattito ambientale ancora aperto.

Dietro tutto questo c'è la tecnologia della blockchain, ovvero un database distribuito sotto forma di blocchi concatenati. Ogni blocco contiene un insieme di transazioni ed è collegato in modo sicuro al precedente. Questo rende praticamente impossibile manipolare i dati senza alterare l'intera catena, garantendo trasparenza, integrità e protezione dalle frodi.

Grazie alla blockchain, oggi si sviluppano applicazioni che vanno oltre le criptovalute: contratti intelligenti, NFT, sistemi di tracciabilità per la catena di fornitura e sistemi di voto elettronico.

Questo sistema è la spina dorsale dell'universo crypto e capire bene come funziona è fondamentale per valutare sia i suoi vantaggi che le sue vulnerabilità.

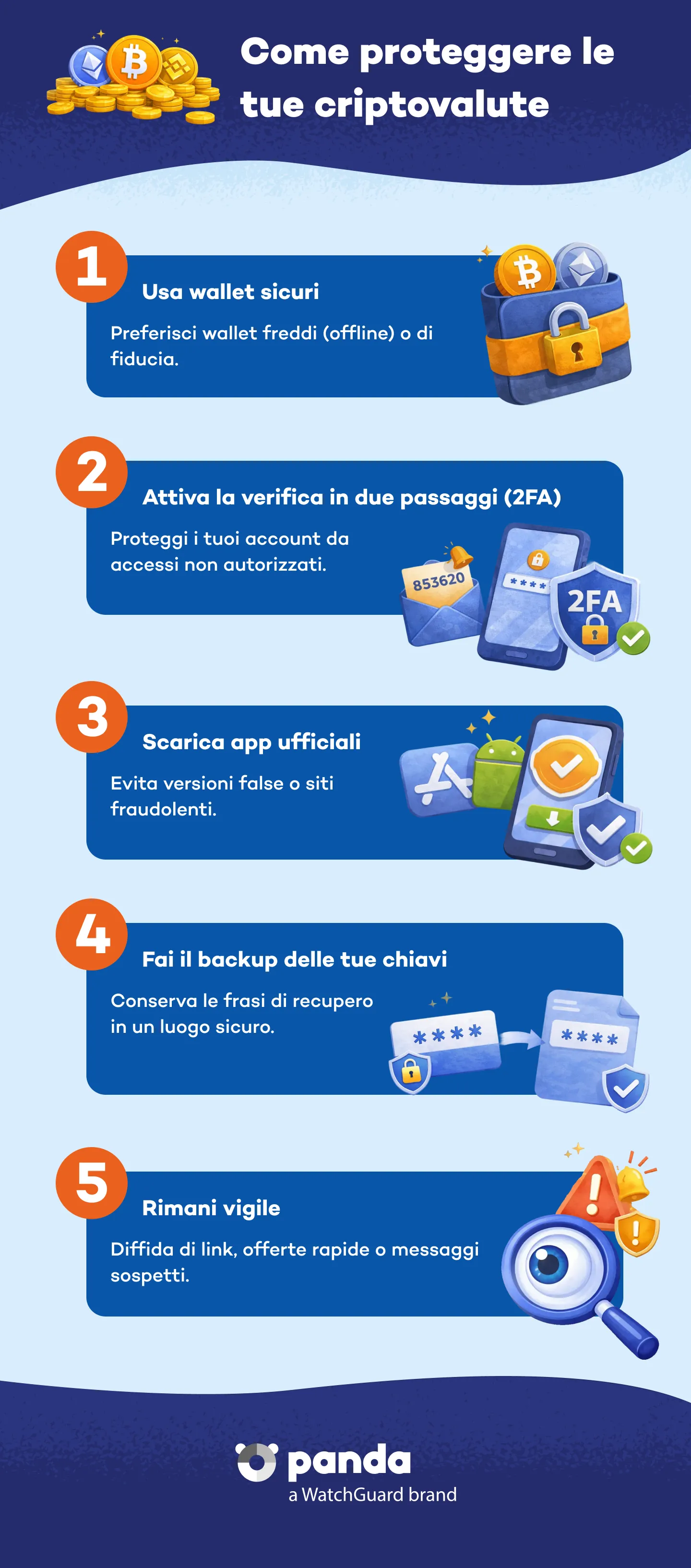

Il modo migliore per proteggersi dalle minacce legate alle crypto è informarsi e utilizzare soluzioni di sicurezza efficaci. Bisogna conoscere bene i pericoli e seguire regole di comportamento sicuro negli ambienti digitali:

Più in generale, valgono le norme di sicurezza di base: non aprire allegati sospetti, verifica l'identità di chi richiede trasferimenti e informati in anticipo su come denunciare incidenti e reati. Inoltre, è essenziale mantenere tutti i dispositivi aggiornati e protetti con strumenti avanzati.

Le soluzioni come Panda Dome ti aiutano a proteggere le transazioni, prevenire accessi non autorizzati e bloccare qualsiasi attacco malware o tentativo di phishing. I nostri sistemi di protezione in tempo reale, l'analisi delle vulnerabilità e la VPN integrata offrono una copertura completa contro i rischi associati al mondo delle crypto.

Per altri consigli, guide dettagliate e notizie di sicurezza informatica, visita il nostro blog: Panda Security Mediacenter.

Sì, ci sono molti tipi di truffe nel mondo delle crypto, che sfruttano investimenti falsi, piattaforme fraudolente e attacchi di phishing. Ricorda di non condividere mai le tue chiavi private.

Protezione Antivirus Gratuita

Panda Dome Free ti protegge mentre lavori, giochi e navighi online. Scopri il piano Panda Dome più adatto alle tue esigenze.

Scopri il piano Panda Dome più adatto alle tue esigenze

Esplora i piani Panda Dome (Panda Dome Essential, Panda Dome Advanced, Panda Dome Complete e Panda Dome Premium) o confrontali subito per scegliere la protezione ideale per te.

Hai bisogno d'aiuto?

Chiamaci 24 ore su 24, 7 giorni su 7, e ricevi una diagnosi gratuita.

La sicurezza digitale è una responsabilità di tutti. Con le informazioni giuste e gli strumenti adeguati, puoi ridurre i rischi e navigare in tutta tranquillità. Esplora le nostre risorse e proteggiti online.

Glossario

Definizioni semplici e chiare dei termini e degli argomenti più comuni legati alla cybersicurezza.

Blog Panda Security

Scopri i consigli degli esperti, suggerimenti dettagliati e le ultime notizie sul mondo della cybersicurezza.

Assistenza

Visita il nostro centro assistenza, entra nella community o contatta il servizio clienti.

Panda Security, un marchio di WatchGuard Technologies, offre la protezione più avanzata per la tua famiglia e la tua azienda. La sua gamma Panda Dome offre la massima sicurezza contro virus, ransomware e spionaggio informatico per Windows, Mac, Android e iOS.