Glossario

Definizioni semplici e chiare dei termini e degli argomenti più comuni legati alla cybersicurezza.

Hello!

You’re about to visit our web page in Italiano

Would you like to continue?

If this is not what you’re looking for,

WannaCry è un ransomware che dal 12 maggio 2017 si è diffuso come un worm in tutto il mondo. WannaCry (conosciuto anche come WannaCrypt0r 2.0) criptava i dati dei dispositivi Windows e richiedeva un riscatto in Bitcoin per recuperare l'accesso ai file.

Ciò che ha reso l’attacco particolarmente devastante è stato il suo utilizzo di EternalBlue, una vulnerabilità presente nel protocollo SMB di Windows, sviluppata in origine dall’agenzia governativa americana NSA.

WannaCry sfruttava questa falla di sicurezza per cercare nuovi dispositivi non protetti in rete e propagarsi automaticamente, senza alcun intervento da parte delle vittime.

WannaCry è stato attivo tra le 7:00 e le 16:08 del 12 maggio 2017. In pochissime ore ha infettato più di 230.000 dispositivi in circa 150 Paesi, compresi i sistemi di organizzazioni importanti come il Servizio Sanitario Nazionale britannico (NHS), l'Università degli Studi di Milano-Bicocca e molti enti finanziari.

Grazie al suo funzionamento come un cryptoworm, ovvero un ransomware con la capacità di replicarsi automaticamente attraverso le reti, poteva propagarsi senza l'intervento delle vittime, scansionando le porte SMB aperte e attaccando dispositivi privi della patch di sicurezza.

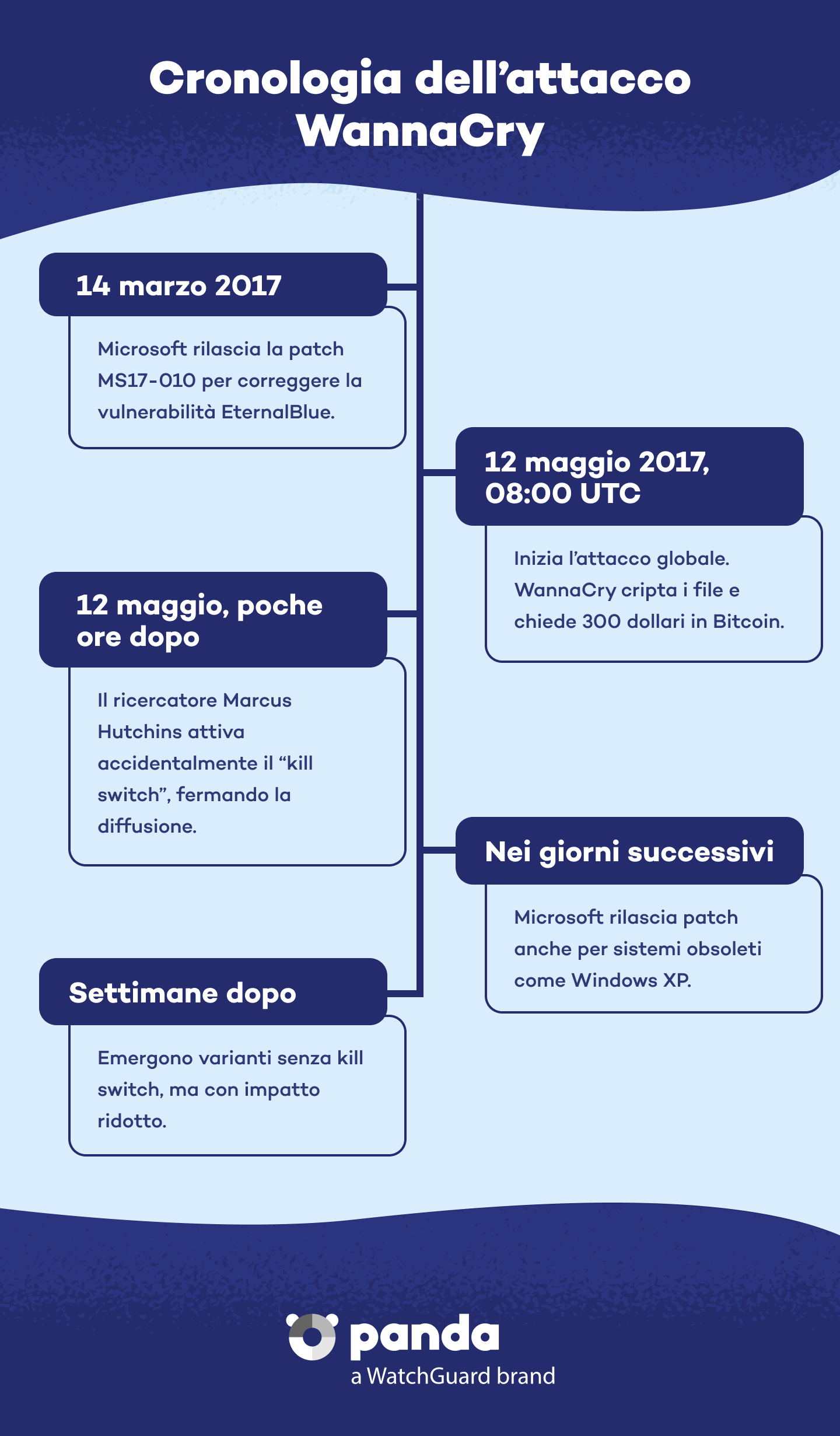

Vediamo come si è svolto l’attacco ransomware WannaCry, uno dei più diffusi e dannosi della storia:

14 marzo 2017: Microsoft pubblica la patch di sicurezza MS17-010 che corregge la vulnerabilità EternalBlue.

12 maggio 2017: ha inizio l'attacco su scala mondiale. WannaCry inizia a criptare i file e a richiedere 300 dollari di riscatto in Bitcoin.

Poche ore dopo: il ricercatore Marcus Hutchins scopre che nel codice di WannaCry è nascosto un dominio web: se il virus riesce a connettersi a quel sito, smette di diffondersi. Così, Hutchins registra il dominio, attivando di fatto una specie di interruttore di emergenza (in gergo chiamato kill switch), che blocca la propagazione del ransomware in tutto il mondo.

Le patch vengono distribuite: le organizzazioni e gli utenti aggiornano i loro sistemi, e Microsoft rilascia aggiornamenti anche per versioni obsolete come Windows XP.

Emergono nuove varianti: dopo la scoperta del meccanismo di disattivazione, emergono nuove versioni senza questa funzione, ma con un raggio di attacco inferiore e più facili da contrastare.

WannaCry ha colpito ambienti medici, industriali e aziendali, causando interruzioni di servizi critici e della produzione industriale e ingenti danni economici. Si stima che abbia infettato tra 141.000 e 230.000 computer in oltre 150 Paesi, provocando perdite di milioni di euro.

Tra gli obiettivi più famosi ci sono stati gli ospedali del sistema pubblico inglese (con circa 70.000 dispositivi colpiti), gli stabilimenti di Nissan e Renault, e grandi aziende del campo energetico e delle telecomunicazioni.

Ecco le caratteristiche principali che rendevano WannaCry una delle minacce informatiche più temibili di tutti i tempi:

Nel complesso, la combinazione di attacco ransomware su larga scala, codice ben strutturato per propagarsi come un worm ed exploit di una vulnerabilità di Windows facevano di WannaCry uno dei malware più letali e virulenti della storia della sicurezza informatica.

Panda Security consiglia di:

Protezione Antivirus Gratuita

Panda Dome Free ti protegge mentre lavori, giochi e navighi online. Scopri il piano Panda Dome più adatto alle tue esigenze.

Scopri il piano Panda Dome più adatto alle tue esigenze

Esplora i piani Panda Dome (Panda Dome Essential, Panda Dome Advanced, Panda Dome Complete e Panda Dome Premium) o confrontali subito per scegliere la protezione ideale per te.

Hai bisogno d'aiuto?

Chiamaci 24 ore su 24, 7 giorni su 7, e ricevi una diagnosi gratuita.

La sicurezza digitale è una responsabilità di tutti. Con le informazioni giuste e gli strumenti adeguati, puoi ridurre i rischi e navigare in tutta tranquillità. Esplora le nostre risorse e proteggiti online.

Glossario

Definizioni semplici e chiare dei termini e degli argomenti più comuni legati alla cybersicurezza.

Blog Panda Security

Scopri i consigli degli esperti, suggerimenti dettagliati e le ultime notizie sul mondo della cybersicurezza.

Assistenza

Visita il nostro centro assistenza, entra nella community o contatta il servizio clienti.

Panda Security, un marchio di WatchGuard Technologies, offre la protezione più avanzata per la tua famiglia e la tua azienda. La sua gamma Panda Dome offre la massima sicurezza contro virus, ransomware e spionaggio informatico per Windows, Mac, Android e iOS.