Confidentialité contre sécurité : un duo aussi emblématique que Batman et Superman, Luke Skywalker et la princesse Leia, et Woody et Buzz l’Éclair. Chacun de ces duos travaille ensemble avec beaucoup de succès, mais ils sont tout aussi forts, admirés et acclamés par eux-mêmes.

De même, la confidentialité et la sécurité sont les héros du monde des données et de l’information – chacun réglemente, supervise et protège les données des utilisateurs et de l’organisation. Séparément et ensemble, ces normes d’information sont cruciales pour la croissance technologique.

Les services de protection Premium peuvent aider à prendre en charge les mesures de confidentialité et de sécurité, à la fois individuellement et collectivement. Avant d’investir dans l’un ou l’autre, apprenez-en plus sur les différences entre confidentialité et sécurité, le rôle de la conformité et comment vous protéger contre la collecte de données non autorisée.

Qu’est-ce que la confidentialité numérique ?

La confidentialité numérique est le droit d’un individu de garder les informations numériques – personnelles et professionnelles – confidentielles. La plupart des utilisateurs en ligne conviennent que leur vie privée mérite d’être protégée, en particulier lorsque des données sensibles sont menacées.

Il existe plusieurs types de confidentialité numérique, notamment :

- La confidentialité des informations

- La confidentialité des données

Chaque type de confidentialité numérique fait référence au droit individuel de choisir qui peut accéder et qui peut collecter des informations personnelles. En raison des droits à la confidentialité numérique, de nombreuses organisations doivent signaler les informations qu’elles collectent, comment elles les stockent et à quoi elles les utilisent.

Importance de la confidentialité des données

La confidentialité des données est importante pour protéger les informations sensibles de tous les utilisateurs en ligne. Diverses organisations, telles que Google, Facebook et Amazon, collectent des données personnelles telles que :

- Les noms

- Les adresses

- Les noms d’utilisateur

- Les mots de passe

- Les numéros de téléphone

- Les informations de paiement et de carte

- Les adresses mail

- Les numéros de permis de conduire

Donner la priorité à la confidentialité numérique peut aider à protéger les parties vulnérables contre les acteurs dangereux, y compris les pirates et autres cybercriminels.

Qu’est-ce que la sécurité numérique ?

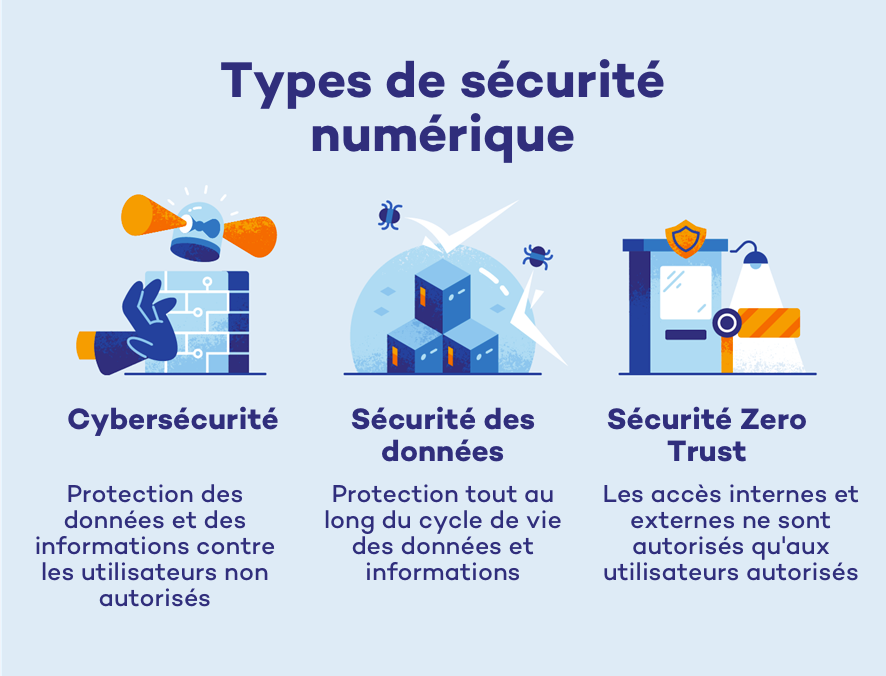

La sécurité numérique fait référence aux protections que les individus et les organisations prennent pour défendre leurs informations personnelles et professionnelles. La sécurité numérique est un vaste sujet, et il existe quelques types de sécurité distincts qui couvrent certaines mesures de sécurité et délais :

- Cybersécurité : protection des données et des informations contre les acteurs non autorisés

- Sécurité des données : protection des données et des informations tout au long de leur cycle de vie

- Sécurité Zero Trust : cadre de sécurité qui n’autorise l’accès qu’aux utilisateurs autorisés

De plus, la sécurité numérique fait référence à l’acte de protéger la confidentialité numérique. Bien que la sécurité ne soit pas un droit – comme la vie privée – c’est une possibilité publique pour ceux qui souhaitent appliquer leurs propres protections.

Outils de cybersécurité

Une cybersécurité efficace utilise une variété de méthodes et d’outils pour protéger les données sensibles, notamment :

- Le VPN : la navigation sur le web est protégée de manière privée partout avec un VPN, qui masque les emplacements – physiques et virtuels.

- Le pare-feu : les pare-feu offrent aux systèmes d’information une protection supplémentaire contre les pirates et les acteurs malveillants.

- Le cryptage : les données cryptées sont généralement plus difficiles à pirater que les données non cryptées.

- Le logiciel antivirus : un logiciel antivirus aide les utilisateurs à identifier les applications potentiellement dangereuses et à supprimer les acteurs numériques malveillants.

- L’authentification des utilisateurs : les protections d’authentification des utilisateurs, telles que l’authentification à deux facteurs et OAuth, permettent d’empêcher les utilisateurs non autorisés d’accéder aux systèmes de données.

Sécurité sans confidentialité : est-ce possible ?

La sécurité sans confidentialité est possible, mais elle est difficile à réaliser et est plus forte lorsqu’elle est associée à la confidentialité numérique. De plus, les organisations peuvent toujours partager et vendre des informations sur les utilisateurs – si elles sont incluses dans leur politique de confidentialité – tout en prenant en charge des systèmes de sécurité internes solides. Alors que la confidentialité sans sécurité est presque impossible à prendre en charge, la sécurité sans confidentialité est généralement maintenue.

Confidentialité vs sécurité

La confidentialité et la sécurité vont souvent de pair, mais il existe quelques différences majeures entre les deux.

Lorsqu’ils discutent de la confidentialité numérique, les utilisateurs considèrent :

- L’utilisation et le contrôle des données

- Comment la confidentialité donne la priorité à l’individu

- Des protections juridiques qui varient selon l’âge, le type d’information et le lieu

Lorsqu’ils discutent de sécurité numérique, les utilisateurs considèrent :

- La protection des données

- Comment la sécurité donne la priorité aux individus et aux entreprises

- La sécurité n’est pas protégée par la loi

La confidentialité et la sécurité sont sensiblement différentes, mais le succès des transferts de données et d’informations dépend de leur collaboration. Le maintien des deux peut réduire la possibilité d’atteintes à la sécurité des données publiques et privées.

| Confidentialité | Sécurité | |

|---|---|---|

| Définition : | comment les données sont utilisées, stockées et contrôlées | comment les données sont protégées |

| Utilisateurs : | centrés sur l'individu | centrés sur l'individu et l'entreprise |

| Légalité : | droit protégé | mesures non protégées |

| Menaces : | gérées individuellement | gérées par le système |

| Attente : | les utilisateurs décident de la manière dont les données personnelles sont utilisées | les propriétaires de systèmes de sécurité protègent et stockent les données collectées |

| Accord de confidentialité : | requis | non requis |

Confidentialité et sécurité vs conformité

La conformité fait référence au fait qu’une organisation ou un individu satisfait ou non aux exigences les plus simples d’une loi, d’une règle ou d’une norme. Souvent, les lois sur la confidentialité et la sécurité numériques maintiennent une certaine forme d’attente de conformité, et la conformité à la réglementation oblige les utilisateurs à considérer la confidentialité et la sécurité ensemble.

Il existe plusieurs niveaux de conformité qui dictent si la confidentialité ou la sécurité sont prioritaires. Par exemple, il existe différentes attentes de conformité pour ces normes :

- HIPAA : les attentes en matière de conformité conviennent que la confidentialité et la sécurité sont tout aussi importantes.

- Statut VIH : les attentes en matière de conformité donnent la priorité à la confidentialité tandis que la sécurité est une attente secondaire.

Dans de nombreux cas, y compris HIPAA, la conformité peut rapidement devenir une exigence légale en matière de sécurité et de confidentialité des données. Les utilisateurs qui ne répondent pas aux attentes de conformité peuvent être légalement poursuivis pour avoir omis de protéger les informations privées des personnes couvertes.

Laquelle est la plus importante ?

La confidentialité et la sécurité sont généralement tout aussi importantes, mais les attentes en matière de conformité et les priorités des utilisateurs ou de l’organisation peuvent affecter l’importance de chacune. Avant d’attribuer des niveaux d’importance à la confidentialité et à la sécurité, il est nécessaire de comprendre les niveaux de conformité d’une norme.

Au pire, il est généralement préférable de considérer la confidentialité et la sécurité comme une collaboration plutôt qu’une compétition, permettant à chacun de se soutenir mutuellement.

Confidentialité et sécurité : 6 conseils de protection

La confidentialité par rapport à la sécurité devrait être moins une compétition et davantage un partenariat de soutien. Pour soutenir les deux, les particuliers et les organisations peuvent suivre des conseils de protection spécifiques :

1. Naviguez avec un VPN

Que vous souhaitiez accéder à des contenus interdits dans votre pays ou que vous souhaitiez protéger vos données personnelles avec une sécurité supplémentaire, pensez à utiliser un VPN. Ce type d’outil de sécurité masque une adresse IP publique et protège les données des acteurs tiers. Même si un cybercriminel pirate votre connexion, un VPN continuera à protéger et chiffrer les données.

2. Communiquez avec cryptage

Le partage numérique de données sensibles n’est pas recommandé, mais il peut être protégé par un cryptage de bout en bout. Le cryptage empêche les cybercriminels d’écouter et d’enregistrer les communications numériques, protégeant ainsi la confidentialité de l’expéditeur et du destinataire. Des formes de cryptage spécifiques, telles que le cryptage AES et le cryptage PGP, peuvent être utilisées pour protéger les données sur des plates-formes spécifiques.

3. Limitez le partage social

Les individus peuvent protéger leur vie privée et soutenir la sécurité individuelle en limitant ce qu’ils partagent sur les plateformes sociales. Une empreinte numérique – qui est la trace de l’activité en ligne d’un individu – peut être tracée. Si un utilisateur partage des informations privées telles que des numéros de carte de crédit, des mots de passe, des noms légaux, des adresses et des numéros de téléphone sur des plateformes sociales, ils peuvent être suivis et volés par des cybercriminels.

4. Utilisez un gestionnaire de mots de passe

Les gestionnaires de mots de passe numériques sont des systèmes de sécurité que les particuliers et les organisations peuvent utiliser pour stocker et protéger les mots de passe. Ce type de sécurité peut être gratuit ou payant, et les utilisateurs autorisés peuvent s’échanger des informations internes. Les utilisateurs utilisent également des gestionnaires de mots de passe pour stocker des noms d’utilisateur et des mots de passe uniques pour plusieurs comptes, ce qui peut également accroître la sécurité et la confidentialité.

5. Essayez le blocage des publicités

Pour les internautes, il est possible de télécharger des bloqueurs de publicités et des extensions de blocage des cookies pour protéger les données personnelles contre la collecte non autorisée. Cependant, il est important de rechercher les extensions de navigateur potentiellement malveillantes avant de télécharger quoi que ce soit sur un appareil.

6. Installez un logiciel antivirus

Les options logicielles antivirus – pour divers appareils comme les iPhones et Android – peuvent aider à protéger les appareils contre les logiciels malveillants voleurs de données. De plus, les logiciels anti-malware peuvent alerter les utilisateurs sur les applications, sites web et autres logiciels potentiellement dangereux.

D’autres précautions de sécurité, comme les moteurs de recherche privés, peuvent également aider les utilisateurs à respecter la confidentialité et la sécurité. Avec les téléchargements de protection spécialisés de Panda Security, vous pouvez transformer la confidentialité par rapport à la sécurité d’une compétition en une collaboration individuellement bénéfique.

Sources: Security.org | IBM | Varonis