Près de 294 millions d’Américains ont été victimes de violations de données informatiques telles que des failles de sécurité, des expositions et des fuites de données en 2021. Étonnamment, ce nombre est le plus bas depuis cinq ans. Il est peut-être temps pour vous d’investir dans des outils de cybersécurité à usage personnel pour vous protéger, vous et votre famille, contre de telles attaques.

Le chiffrement (ou cryptage) est un moyen de commencer à mieux gérer votre cybersécurité. Le cryptage consiste à créer et à déchiffrer des messages codés avec des clés spéciales afin que seuls certains yeux puissent les voir.

Dans le monde de la cybersécurité, de nombreux termes peuvent sembler être du chinois. Nous expliquerons tous les termes afin que vous compreniez ce qu’est le cryptage et comment les données cryptées protègent votre famille lorsque vous surfez sur le web.

Qu’est-ce que la cryptographie ?

Il y a quelques termes de base à comprendre lors de l’apprentissage du cryptage, dont l’un est la cryptographie. En termes simples, la cryptographie est l’étude et la pratique de l’écriture et de la résolution de codes. Les codes sont généralement des messages contenant des informations sensibles ou privées. Le but de la pratique de la cryptographie est de s’assurer que ces messages ne sont vus que par le destinataire prévu.

Qu’est-ce qu’une clé cryptographique ?

Le stockage, l’envoi et le déchiffrement des codes nécessitent des principes et des équations mathématiques avancées. C’est là que la clé cryptographique entre en jeu.

Une clé cryptographique – ou simplement une clé – est la chaîne de lettres et de chiffres utilisée dans le chiffrement pour brouiller les données afin qu’elles apparaissent aléatoires et illisibles. Cela fonctionne aussi en vers. Les clés sont souvent suffisamment courtes pour être mémorisées.

Qu’est-ce que le cryptage ?

Le cryptage et la cryptographie sont des concepts liés mais non interchangeables. Le cryptage est l’application de la cryptographie, ce qui signifie qu’il s’agit du processus mathématique réel de création et de déchiffrement d’un message codé. Avec autant d’appareils favorisant le stockage en cloud aujourd’hui, les utilisateurs doivent savoir que leurs données sont protégées. Le cryptage sécurisé peut offrir cette tranquillité d’esprit.

Comment fonctionne le cryptage ?

À ce stade, vous pourriez penser que le cryptage n’est pas un concept trop compliqué. Vous auriez raison, mais cela devient un peu plus complexe lorsque l’on discute du fonctionnement du cryptage.

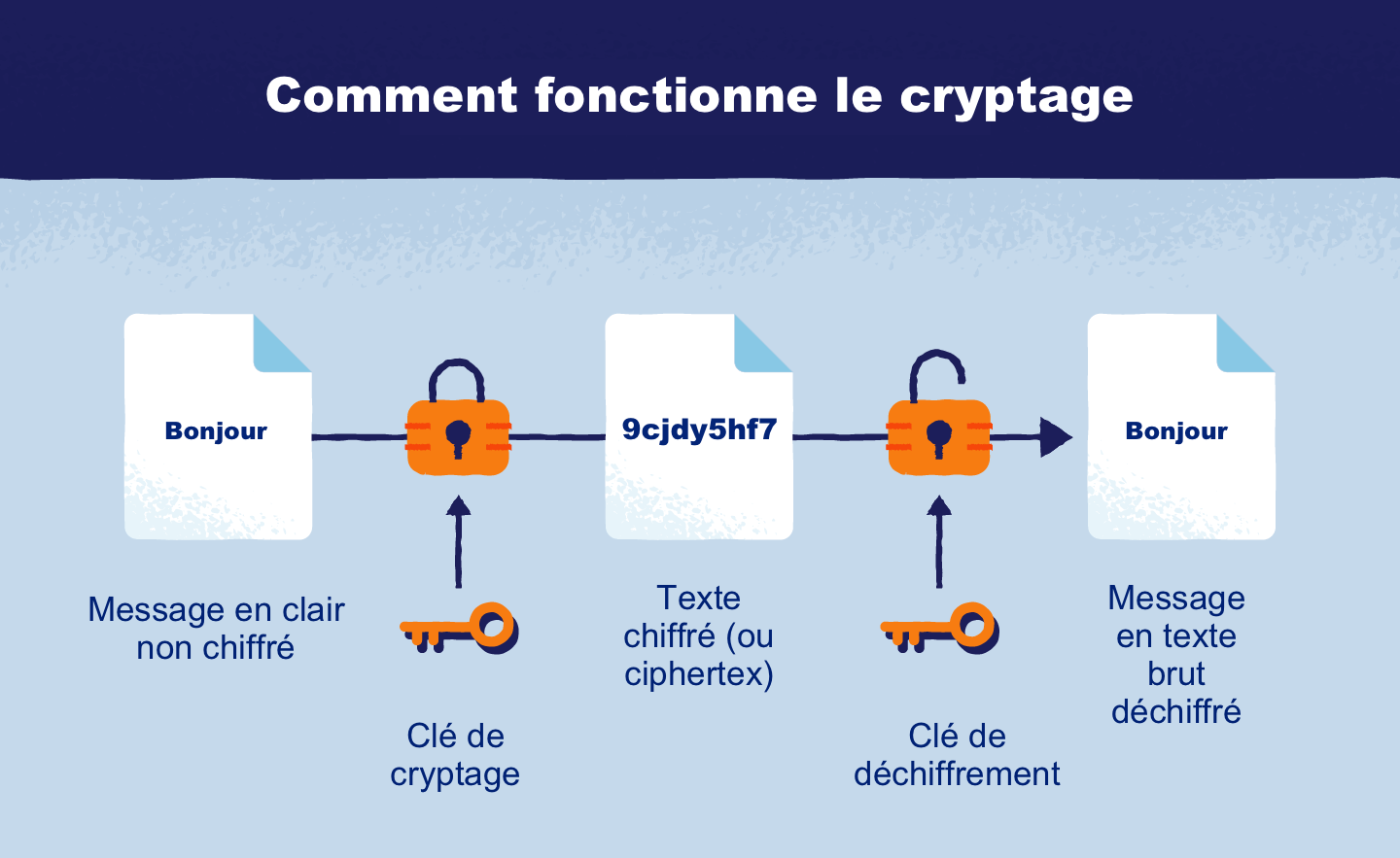

Le chiffrement est une équation mathématique, et vous connaissez déjà certaines parties de la formule — les clés cryptographiques. D’autres facteurs incluent les algorithmes de chiffrement, le texte chiffré (ou ciphertext) et le texte en clair (ou plain text).

- Les algorithmes de chiffrement sont l’ensemble de règles — les algorithmes — qui effectuent le chiffrement. Les algorithmes peuvent également être appelés ciphers.

- Le texte chiffré (ciphertext) est la forme illisible d’un message codé.

- Le texte en clair (plain text) est le message décodé ou le résultat de l’équation mathématique.

Pendant le processus de cryptage, l’algorithme utilise une clé pour brouiller le message en clair tel qu’il apparaît à l’origine à son homologue chiffré. Ensuite, lorsque le texte chiffré doit être décrypté, un autre algorithme utilise une clé pour déverrouiller le texte chiffré et renvoyer le message en clair. Selon le type de cryptage utilisé, il peut y avoir une ou deux clés en jeu.

Plusieurs types d’algorithmes de chiffrement existent pour différentes circonstances. Les algorithmes les plus courants sont :

- Data Encryption Standard (DES) : une forme de cryptage originale et moins sécurisée, rarement utilisée aujourd’hui pour protéger les informations privées.

- Triple DES : la méthode DES originale a été exécutée trois fois pour renforcer davantage le cryptage. Il utilise trois clés, chacune avec 56 bits, et est le plus largement utilisé dans les services financiers.

- Advanced Encryption Standard (AES) : exécute des clés de 128, 192 et 256 bits et est considéré comme le type d’algorithme le plus sécurisé actuellement disponible. AES est la norme de confiance pour le gouvernement américain et d’autres secteurs privés.

- RSA : algorithme de cryptage à clé publique couramment utilisé pour sécuriser les données partagées via Internet. RSA est solide, fiable et populaire.

- TwoFish : un algorithme de chiffrement rapide et gratuit couramment utilisé dans les applications matérielles et logicielles.

Chaque algorithme nécessite un nombre spécifique de clés, déterminant le type de cryptage en place.

Types de chiffrement

Les deux principales méthodes de chiffrement sont asymétriques et symétriques. Bien qu’ils fonctionnent de manière similaire, la différence dans le nombre de clés les distingue.

Cryptage asymétrique

Le cryptage asymétrique, également appelé cryptage à clé publique ou cryptographie, repose sur deux clés différentes pour coder et décoder les données. La clé publique crypte le texte en clair, transformant le message en texte chiffré. La clé privée déchiffre le texte chiffré, le ramenant au texte en clair. La clé publique est accessible à tous, mais chaque clé privée est spécifique à ce destinataire.

Étant donné que deux clés différentes sont nécessaires, l’asymétrie tend à être une méthode de chiffrement plus sûre. En effet, le message codé ne peut être déchiffré qu’avec la clé privée. Cependant, c’est un processus plus lent.

RSA est un algorithme de chiffrement asymétrique courant largement utilisé dans les applications du monde réel. Par exemple, l’algorithme sécurise les informations envoyées sur Internet et collectées par les sites web dans des certificats SSL, qui créent une connexion HTTPS.

Cryptage symétrique

Le chiffrement symétrique utilise une seule clé privée pour chiffrer le texte en clair et déchiffrer les données chiffrées.

Comparé au cryptage asymétrique, le cryptage symétrique est moins sécurisé avec une seule clé mais plus rapide à exécuter. Un autre inconvénient est que, puisqu’il n’y a qu’une seule clé secrète, toutes les parties qui ont besoin d’accéder au message en clair doivent échanger la clé avant que le décodage ne se produise.

Certains algorithmes de chiffrement symétriques, comme DES, étaient obsolètes et remplacés par AES et Triple DES. Cette forme de cryptage est souvent utilisée dans les applications de paiement en ligne et la génération de nombres aléatoires.

Les avantages du cryptage

74% des Américains craignent que des pirates informatiques ne volent leurs informations personnelles, de carte de crédit et financières. Le principal avantage du cryptage est d’assurer la sécurité de votre famille en gardant ces données stockées ou partagées en ligne confidentielles. Le chiffrement arrête les violations de données avant même qu’elles ne commencent.

Sécurité

Vous ne devriez pas vous inquiéter de ce qui se passera si votre enfant clique accidentellement sur un lien suspect alors qu’il utilise votre ordinateur personnel. Avec un système de sécurité en place qui stoppe toute intention malveillante, vous n’avez pas à le faire.

Le cryptage des fichiers garantit que toute information sensible ou propriété intellectuelle partagée ou stockée sur Internet est protégée. Bien que les attaques de ransomware ciblent principalement les organisations, cela ne veut pas dire que les individus ne peuvent pas en être victimes. Cependant, une couche de protection supplémentaire comme le cryptage peut vous rassurer.

Intimité

Comme la sécurité, les mesures de cryptage empêchent vos informations privées de tomber entre de mauvaises mains et vous permettent de contrôler vos données.

Le cryptage permet une navigation Internet sécurisée à l’aide de normes telles que SSL et HTTPS. Les utilisateurs peuvent faire confiance à ces sites lorsqu’ils saisissent des informations personnelles pour effectuer des achats ou s’inscrire à des communications. En cryptant les emails, vous pouvez être assuré que toutes les informations personnelles, signatures ou mots de passe sont à l’abri des pirates. Pour protéger davantage votre vie privée en ligne, effacez votre empreinte numérique et limitez la quantité de données que vous mettez sur le web.

Authentification

Lorsque vous envoyez des données sensibles à un autre point de terminaison, vous voulez vous assurer que la personne qui reçoit les informations est le destinataire prévu. Les messages chiffrés nécessitent une clé pour déchiffrer les données, ce qui vous aide à vérifier que la personne qui consulte votre message est le bon destinataire.

Intégrité

Les hackers qualifiés ne sont peut-être pas seulement à la recherche de vos informations pour obtenir une rançon ou s’amuser. Au lieu de cela, certains pirates visent à modifier vos données pour commettre une fraude. Avec le cryptage, la probabilité que cela se produise est bien moindre, vous pouvez donc faire confiance à l’intégrité des données que vous envoyez et recevez.

Avez-vous besoin de crypter votre ordinateur ?

Commencez à chiffrer votre ordinateur à la maison en analysant votre utilisation et vos besoins. Votre appareil peut avoir des technologies de cryptage et de sécurité préinstallées. Cependant, si vous ne disposez pas de systèmes complets préinstallés ou si vous souhaitez mettre à niveau vos niveaux de sécurité, envisagez d’acheter un logiciel de cybersécurité et de cryptage supplémentaire.

La technologie de cryptage peut en valoir la peine si vous courez un risque plus élevé de vol ou de perte de votre appareil parce que vous voyagez ou travaillez dans des espaces publics. Sinon, si votre appareil contient des mots de passe (y compris des mots de passe de remplissage automatique enregistrés par votre navigateur), des données personnelles ou des fichiers sensibles, vous pouvez également envisager un logiciel de cryptage pour vous protéger des pirates.

Pour ceux qui ne souhaitent pas installer de logiciel de cryptage élaboré, essayez plutôt un VPN personnel (réseau privé virtuel). Les VPN distants sont un moyen plus simple de chiffrer votre activité en ligne. Votre appareil se connecte à un serveur VPN, donc au lieu que le site web suive votre adresse IP unique, votre activité est associée à l’adresse du serveur VPN.

Le cryptage VPN vous protège également, vous et votre activité en ligne, des cyberattaques. Si le pirate n’a pas accès à la clé cryptographique, il ne pourra pas interpréter vos données.