Glosario

Definiciones fáciles de entender para términos y temas comunes relacionados con la ciberseguridad.

Hello!

You’re about to visit our web page in Español

Would you like to continue?

If this is not what you’re looking for,

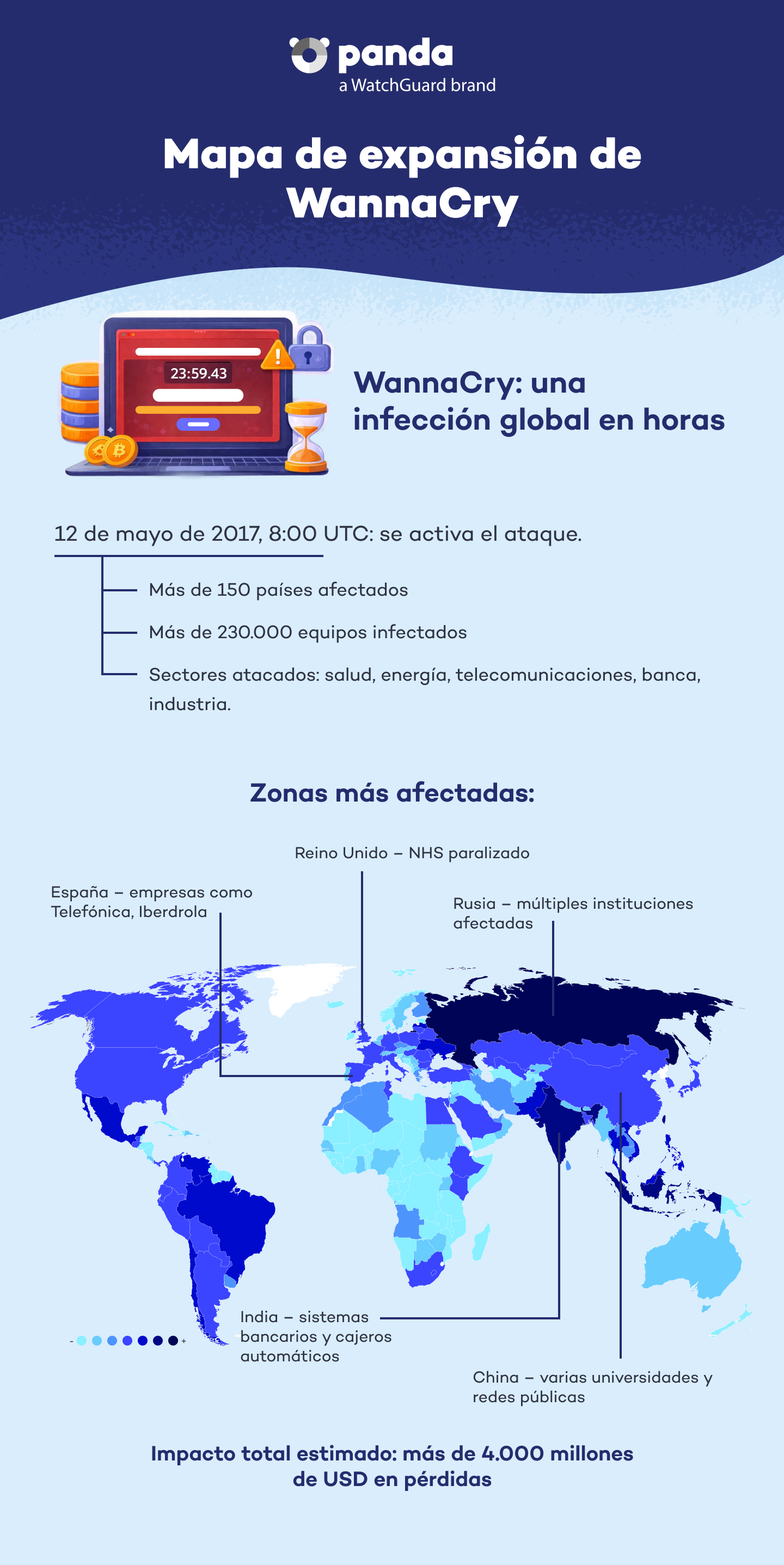

WannaCry (también conocido como WannaCrypt0r 2.0) es un tipo de ransomware que, desde el 12 de mayo de 2017, se propagó como un gusano informático masivo. Su funcionamiento se basa en cifrar los datos de equipos Windows y exigir un rescate en Bitcoin para devolver el acceso a los archivos.

Lo que hizo especialmente devastador a WannaCry fue su uso del exploit EternalBlue, una vulnerabilidad en el protocolo SMB de Windows filtrada por los Shadow Brokers. Originalmente desarrollada por la NSA. Aprovechaba esta falla para expandirse automáticamente por redes locales y externas, especialmente a través del puerto 445.

WannaCry estuvo activo entre las 8:00 y las 17:08 UTC del 12 de mayo de 2017. En solo unas horas se infectaron más de 230 000 equipos en alrededor de 150 países, incluidas entidades tan críticas como el Servicio Nacional de Salud británico (NHS), Telefónica, Iberdrola, Gas Natural y numerosas instituciones financieras.

Gracias a su funcionamiento como un cryptoworm —es decir, un ransomware con capacidad de replicación automática a través de redes— podía expandirse sin la intervención del usuario, escaneando puertos SMB abiertos y atacando dispositivos sin parches de seguridad

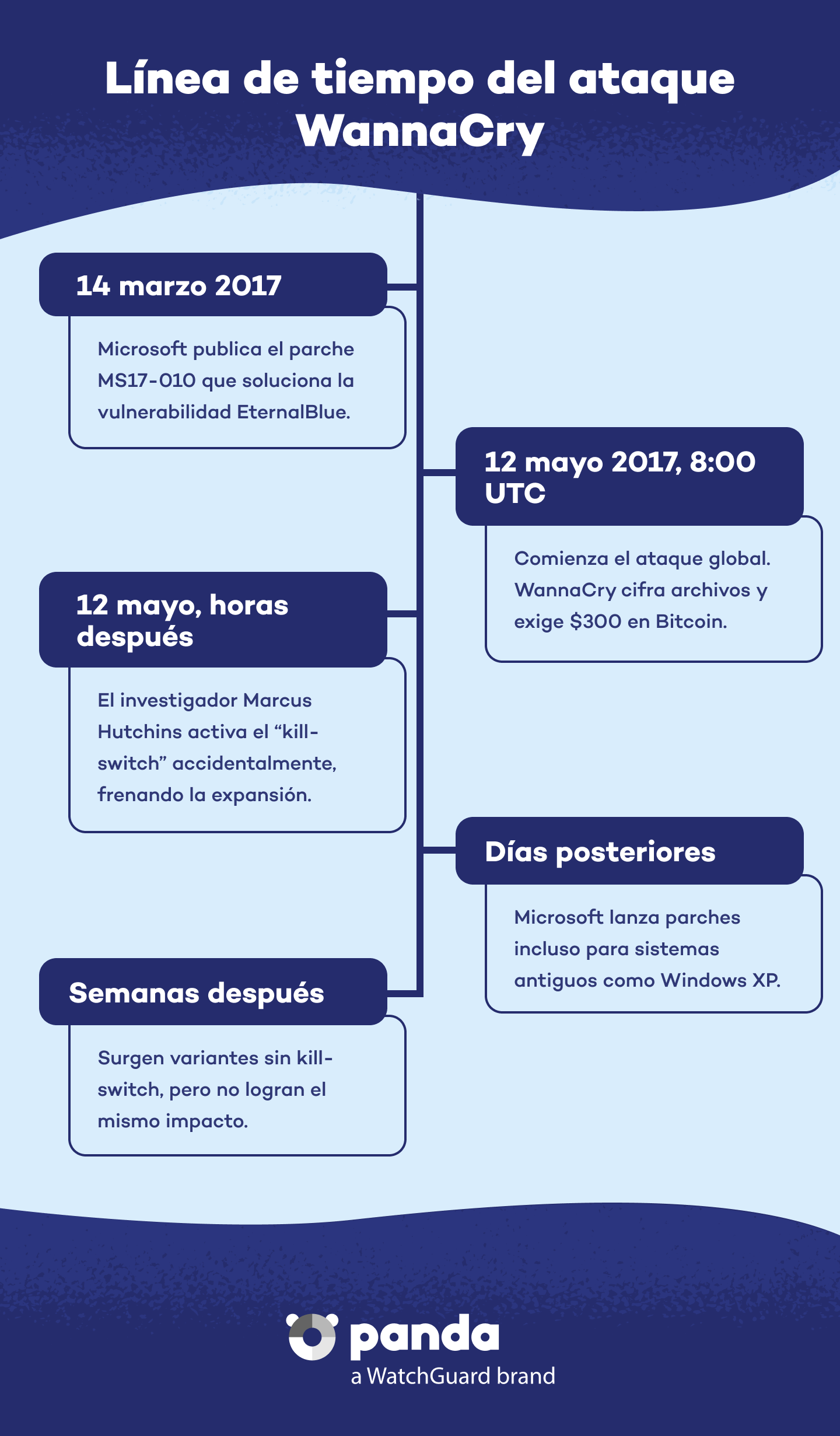

14 de marzo de 2017: Microsoft publica el parche de seguridad MS17-010 que corrige la vulnerabilidad EternalBlue.

12 de mayo de 2017: Se origina el ataque masivo. WannaCry comienza a cifrar archivos y demandar 300 USD en Bitcoin.

Horas más tarde: El investigador Marcus Hutchins registra un dominio oculto en el código, actuando como un “kill-switch” que detuvo la propagación inicial.

Se difunden los parches: Organizaciones y usuarios actualizan sus sistemas, y Microsoft lanza actualizaciones incluso para versiones obsoletas como Windows XP.

Emergen variantes: Tras el descubrimiento del kill-switch, surgieron nuevas versiones sin esta función, aunque sin el mismo alcance.

WannaCry afectó entornos médicos, industriales y corporativos, provocando cortes de servicios críticos, paros en producción industrial y daños económicos significativos. Se estima que infectó entre 141 000 y 230 000 ordenadores en más de 150 países, provocando pérdidas millonarias .

Entre sus objetivos más visibles estuvieron hospitales del NHS (con unos 70 000 dispositivos afectados), instalaciones de Nissan y Renault, y grandes empresas energéticas y de telecomunicaciones.

Panda Security recomienda:

Las variantes originales están contenidas, gracias al kill-switch y los parches. Sin embargo, existen clones que eliminan esa función, por lo que la amenaza persiste si no se aplica protección adecuada.

Marcus Hutchins, conocido como “MalwareTech”, descubrió un dominio oculto en el código que servía como kill-switch. Al registrarlo, bloqueó la propagación de la cepa original.

No, incluso pagando no está garantizado el acceso a los datos. Y además se fomenta el modelo del cibercrimen. La mejor defensa es la prevención, no el pago.

Antivirus gratuito

Panda Dome Free, el nuestro antivirus gratuito, te protege mientras trabajas, juegas o navegas por Internet.

Descubre el plan de Panda Dome que mejor se adapta a tus necesidades

Puedes consultar cada una de nuestras páginas de producto (Panda Dome Essential, Panda Dome Advanced, Panda Dome Complete y Panda Dome Premium) o comparar todos nuestros planes para tomar la mejor decisión.

¿Necesitas ayuda?

Llámanos las 24 horas del día, los 7 días de la semana, y obtén un diagnóstico gratuito.

La seguridad digital es una responsabilidad de todos. Con la información correcta y herramientas adecuadas, puedes reducir riesgos y navegar con tranquilidad. Explora nuestros recursos y protégete online.

Glosario

Definiciones fáciles de entender para términos y temas comunes relacionados con la ciberseguridad.

Blog Panda Security

Descubre consejos de expertos, sugerencias detalladas y las últimas noticias sobre ciberseguridad.

Soporte

Visita nuestro centro de ayuda, únete a la comunidad o ponte en contacto con el servicio de atención al cliente.

Con Panda Security, parte de la familia WatchGuard, tienes lo más avanzado para proteger a tu familia y tu negocio. Panda Dome te ofrece la máxima seguridad contra virus, ransomware y espionaje informático para Windows, Mac, Android e iOS.