Glosario

Definiciones fáciles de entender para términos y temas comunes relacionados con la ciberseguridad.

Hello!

You’re about to visit our web page in Español

Would you like to continue?

If this is not what you’re looking for,

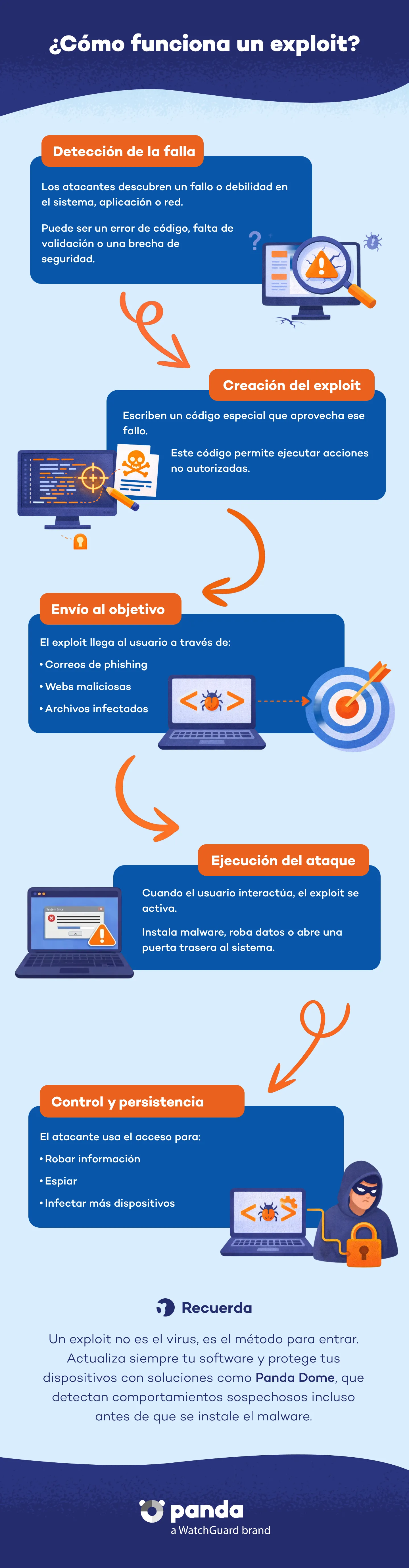

Un exploit es un fragmento de código o programa que aprovecha una vulnerabilidad o fallo en un sistema, aplicación, red o hardware. Suele emplearse para ejecutar software malicioso, obtener acceso no autorizado o comprometer un sistema.

Los exploits pueden ser desarrollados por investigadores con fines legítimos (proof of concept) o por ciberdelincuentes que los integran en kits de exploits para automatizar ataques masivos.

No. El exploit es el código que aprovecha la vulnerabilidad, mientras que el malware es el software malicioso que se instala. El exploit es la vía.

Es un exploit que ataca una vulnerabilidad desconocida por el fabricante y sin parche disponible, lo que lo convierte en una amenaza crítica.

Sirven para amenazas conocidas. Pero frente a exploits en memoria y kits avanzados, se necesita protección basada en comportamiento como las opciones que ofrece Panda Security.

Cada retraso deja tu sistema vulnerable. EternalBlue demuestra el impacto de un exploit sin parche.

Antivirus gratuito

Panda Dome Free, el nuestro antivirus gratuito, te protege mientras trabajas, juegas o navegas por Internet.

Descubre el plan de Panda Dome que mejor se adapta a tus necesidades

Puedes consultar cada una de nuestras páginas de producto (Panda Dome Essential, Panda Dome Advanced, Panda Dome Complete y Panda Dome Premium) o comparar todos nuestros planes para tomar la mejor decisión.

¿Necesitas ayuda?

Llámanos las 24 horas del día, los 7 días de la semana, y obtén un diagnóstico gratuito.

La seguridad digital es una responsabilidad de todos. Con la información correcta y herramientas adecuadas, puedes reducir riesgos y navegar con tranquilidad. Explora nuestros recursos y protégete online.

Glosario

Definiciones fáciles de entender para términos y temas comunes relacionados con la ciberseguridad.

Blog Panda Security

Descubre consejos de expertos, sugerencias detalladas y las últimas noticias sobre ciberseguridad.

Soporte

Visita nuestro centro de ayuda, únete a la comunidad o ponte en contacto con el servicio de atención al cliente.

Con Panda Security, parte de la familia WatchGuard, tienes lo más avanzado para proteger a tu familia y tu negocio. Panda Dome te ofrece la máxima seguridad contra virus, ransomware y espionaje informático para Windows, Mac, Android e iOS.