En la década de los 80 se desarrollaron muchos inventos que revolucionaron nuestras vidas: el CD-ROM, la televisión de alta definición, los videojuegos en 3D y, por supuesto, el SMB (Bloque de Mensajes de Servidor o Server Message Block).

Con el montón de acrónimos que corren por el mundo de la informática es posible que te hayas preguntado: “¿qué es el SMB y por qué es tan importante?”. Aunque el SMB podría considerarse uno de los inventos de seguridad más importantes de los 80, es menos conocido que otros que se desarrollaron en esa misma época.

Mientras que las funciones de seguridad premium mantienen protegida tu información personal y profesional, el protocolo SMB ayuda a proteger a los usuarios tanto dentro como fuera de los servidores de su red. Repasa nuestra guía para descubrir lo importante que es el SMB para la autenticación, la seguridad y el intercambio de archivos.

¿Qué es el protocolo SMB?

El SMB es un protocolo interno para compartir recursos. Utiliza un modelo cliente-servidor en el que los usuarios con dispositivos individuales pueden conectarse a un servidor para acceder a documentos internos, archivos y mucho más.

El SMB es también un protocolo de capa de aplicación que utiliza un sistema de intercomunicación no sólo para compartir archivos, sino también para transferirlos entre servidores de red y usuarios. Además, este protocolo de solicitud-respuesta transfiere múltiples mensajes entre el usuario y el servidor.

Funciones del SMB

Funciones del SMB

Aunque la función principal del protocolo SMB es proporcionar a los clientes acceso a recursos compartidos, tiene otros usos:

- Bloqueo oportunista

- Intercomunicación entre de los servidores

- Acceso compartido a archivos, carpetas, impresoras y recursos

- Acceso de edición y navegación a través de una red

- Soporte de enlaces simbólicos

- Bloqueo de archivos

- Gestión de cambios para registros y directorios

- Conmutación por error transparente, que facilita el mantenimiento del software y el hardware

- Uso compartido de clústeres mediante SMB escalables

A medida que se introducen mejoras en las variaciones de SMB, también mejoran sus funciones. Las actualizaciones suelen ser más seguras y funcionales que las versiones anteriores del protocolo.

¿Es seguro el SMB?

Un SMB es seguro si está actualizado y se aplica correctamente. Como ocurre con cualquier sistema de seguridad, los SMB pueden volverse vulnerables a nuevos ataques y amenazas cuando estos aparecen. Ser consciente de la variabilidad y la operatividad de un protocolo puede ayudar a mantenerte protegido.

El protocolo SMB es más seguro para los usuarios que:

- No utilizan SMB 1.0, ya que carece de protocolos de cifrado.

- Utilizan SMB 3.0 o posterior para mantener la seguridad de los archivos y los usuarios.

- Sólo permiten el acceso a recursos compartidos SMB a usuarios autorizados y de confianza.

¿Cómo funciona el protocolo SMB?

El protocolo SMB funciona enviando y recibiendo mensajes de un usuario a otro dispositivo o archivo. Hay cuatro actores principales que trabajan juntos en el protocolo SMB:

- Cliente SMB: dispositivo principal que accede a los archivos y carpetas de un servidor SMB

- Puerto SMB: el sistema de un servidor u otro dispositivo utilizado por los servidores SMB para comunicarse; las variantes de servidor más modernas utilizan el puerto 445, y las más antiguas, el puerto 139.

- Servidor SMB: servidor de red individual o múltiple que almacena recursos SMB y concede o deniega el acceso a los clientes.

- SMB share: cualquier recurso alojado en un servidor SMB; también puede denominarse recurso compartido de archivos SMB.

Un usuario, o cliente SMB, debe utilizar un puerto SMB para solicitar acceso a un servidor. El servidor aceptará o denegará la solicitud. Si la solicitud es aceptada, el cliente tendrá acceso a los recursos compartidos.

Una vez que un cliente accede a un recurso compartido SMB, puede editar, imprimir, colaborar, eliminar y compartir archivos a través de una red sin necesidad de descargarlos en dispositivos individuales.

Variaciones del protocolo SMB

Variaciones del protocolo SMB

Desde su aparición en 1984, han aparecido muchas variaciones del protocolo SMB para mejorar la seguridad, el cifrado y otras características:

- SMB 1.0: creado originalmente en 1984, SMB 1.0 introdujo el bloqueo oportunista (OpLock) para ayudar a disminuir el tráfico de red.

- CIFS: introducido en 1996, Common Internet File System (CIFS) debutó en Windows 95 y ayudó a soportar archivos de mayor tamaño.

- SMB 2.0: SMB 2.0 se introdujo en 2006 y ayudó a mejorar el rendimiento, aumentar la resistencia y reforzar la velocidad de la red de área amplia (WAN).

- SMB 2.1: lanzado en 2010 después de SMB 2.0, SMB 2.1 incluyó actualizaciones de OpLock, compatibilidad con unidades de transmisión, eficiencia energética y acceso a archivos.

- SMB 3.0: debutando en Windows 8 en 2012, SMB 3.0 mejoró la estabilidad, la seguridad y la gestión, e introdujo, entre otras cosas, el cifrado SMB.

- SMB 3.02: en 2014, SMB 3.02 introdujo actualizaciones del sistema y opciones de soporte.

- SMB 3.1.1: en 2015, SMB 3.1.1, incluido con Windows 10, añadió cifrado avanzado, autenticación, cluster dialect fencing y mucho más.

| Año | Características | |

|---|---|---|

| SMB 1.0 | 1984 | - OpLock - Compartir archivos DOS - Almacenamiento en caché |

| CIFS | 1996 | - Soporte de archivos - Transporte TCP/IP - Enlaces simbólicos y duros |

| SMB 2.0 | 2006 | - Menor conversación - Mayores oportunidades de crecimiento - Soporte WAN |

| SMB 2.1 | 2010 | - Modelo de concesión OpLock - Soporte de unidad de transmisión máxima - Hibernación |

| SMB 3.0 | 2012 | - SMB multicanal - SMB directo - Compatibilidad con el servicio remoto Volume Shadow Copy |

| SMB 3.02 | 2014 | - Compatibilidad flexible con CIFS/SMB 1.0 - Eliminación binaria |

| SMB 3.1.1 | 2015 | - Cluster dialect fencing - Cifrado avanzado - Integridad previa a la autenticación |

Autenticación SMB

Al igual que la seguridad de confianza cero, SMB utiliza un protocolo de autenticación diseñado para proteger los recursos compartidos. A nivel de usuario, los clientes deben introducir un nombre y una contraseña cuando solicitan acceso a un servidor SMB, que los administradores del sistema pueden aceptar o denegar.

Una vez autenticados, los usuarios pueden acceder a los servidores y moverse por las redes, pero necesitan una contraseña específica de archivo o carpeta para acceder a los recursos compartidos, lo que se conoce como comprobación de autenticación a nivel de recurso compartido. Este protocolo de autenticación multinivel ayuda a proteger tanto a los usuarios como los recursos compartidos de un servidor.

| CIFS | SMB | |

|---|---|---|

| Desarrollador | Microsoft | IBM |

| Protocolo | Protocolo TCP/IP | Protocolo de red de interfaz de aplicaciones |

| Uso | Grandes empresas o proyectos | Todas las organizaciones y proyectos |

| Autenticación | No | Si |

| Seguridad | No seguro | Cifrado de extremo a extremo |

| Comandos | 100+ | 19 |

| Comportamiento | Con glitchs | Mejora continua |

| Soportado por | Windows | Windows, Unix, Samba y otros sistemas de visualización |

Samba vs SMB

Samba se diseñó en 1991 específicamente para permitir la interacción entre programas Windows y no Windows, como Linux y Unix. Se basa en SMB, pero hay algunas diferencias:

- Flexibilidad: Samba funciona en sistemas como Linus y Unix, mientras que SMB es compatible con Microsoft, iOS, Java y ThreadX, entre otros.

- Licencias: las licencias de Samba pueden ser problemáticas para otros servidores y sistemas.

- Soporte: mientras que SMB ofrece a los usuarios soporte directo, Samba requiere el uso de un sistema de terceros.

SMB es más fácil de usar, mantener y adaptar a una gran variedad de servidores, redes y sistemas operativos.

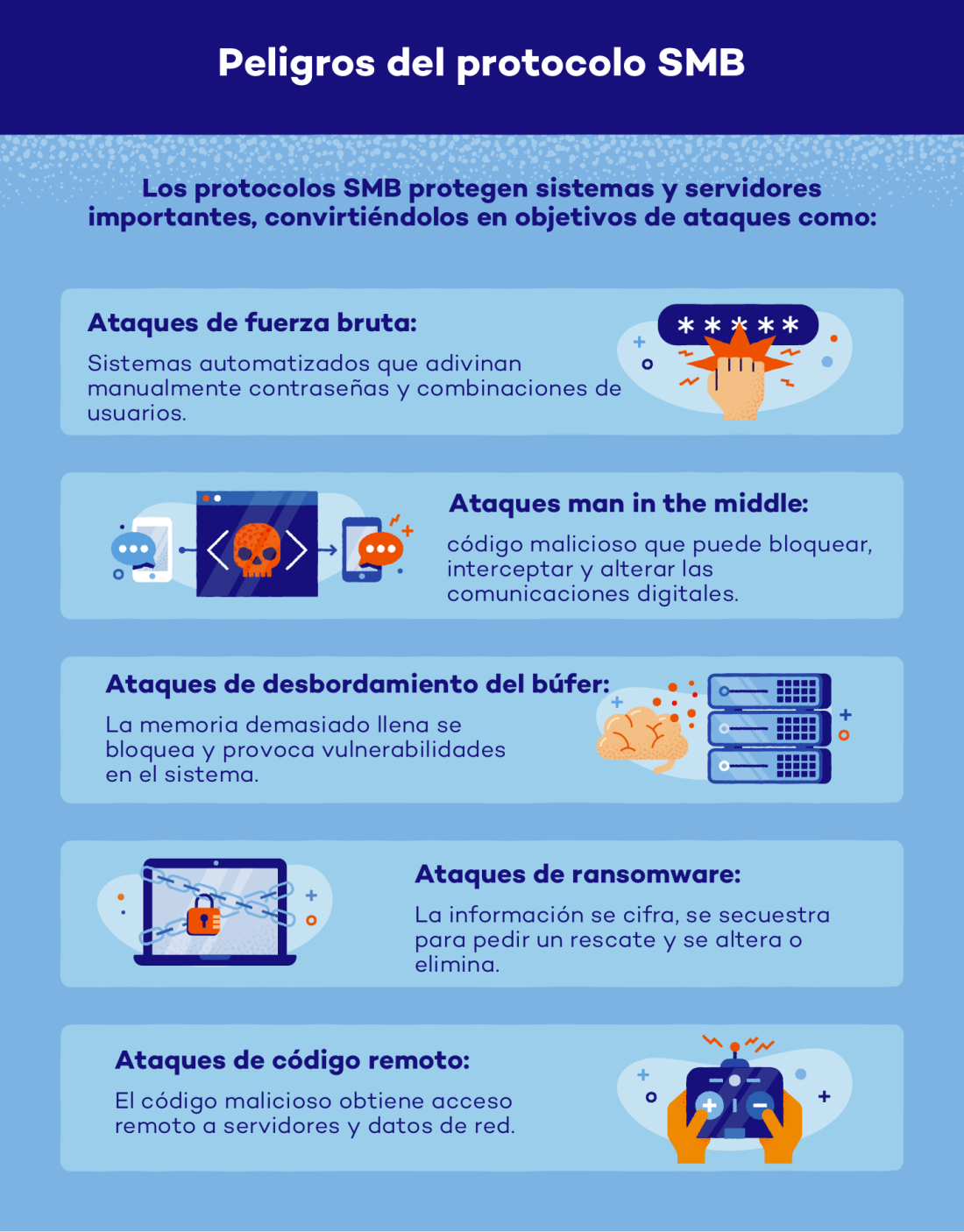

Peligros de usar del protocolo SMB

Incluso con cifrado de extremo a extremo, los protocolos SMB son un objetivo muy codiciado por los hackers. Para acceder a las redes y servidores protegidos por SMB, los ciberdelincuentes pueden intentar romper el protocolo utilizando:

- Ataques de fuerza bruta: es el ataque SMB más común, los hackers utilizan sistemas automatizados para adivinar continuamente combinaciones de contraseña y nombre de usuario.

- Ataques man-in-the-Middle : los hackers pueden insertar código malicioso en un sistema en el que pueden detener, interceptar y alterar la comunicación entre servidores y sistemas.

- Ataques de desbordamiento del búfer (Buffer overflow): los hackers pueden desbordar la memoria de un sistema, lo que lo bloquea y provoca vulnerabilidades en la red.

- Ataques de ransomware: si consiguen acceder a un sistema, los hackers pueden cifrar datos, pedir un rescate por ellos y borrar o alterar la información de forma permanente.

- Ataques de código remoto: similares a los ataques man-in-the-middle, los ataques de código remoto utilizan código insertado para acceder al sistema de una red donde los ciberdelincuentes pueden robar, alterar, borrar o interceptar datos.

Protección SMB

Protección SMB

Aunque SMB está protegido por mecanismos internos, también es posible para los clientes proteger los servidores y sistemas ante posibles amenazas:

- Instalar actualizaciones: mantener los sistemas actualizados con nuevas funciones de seguridad y parches del sistema para ayudar a mantenerlos más fuertes.

- Educar a los usuarios en ciberseguridad: los usuarios de SMB deben ser conscientes de los peligros de la ciberseguridad en todo momento, incluyendo cómo identificar los ataques e implantar las formas de protegerse contra los hackers.

- Navegar con una VPN: una VPN puede ayudar a enmascarar ubicaciones y cifrar datos de servidores, lo que puede proteger a los usuarios de posibles ataques.

- Utilizar software antivirus: El software antivirus puede advertir a los usuarios de acciones potencialmente peligrosas y mantener los sistemas protegidos de los atacantes.

Responder a la pregunta “¿qué es SMB?” y comprender su importancia para la seguridad en línea es una forma casi infalible de ayudar a los clientes, servidores y recursos compartidos a estar informados y protegidos de los peligros en línea. Para mantener tu PC limpio y protegido, actualiza los protocolos SMB cuando sea necesario e intercambia datos con precaución.

Fuentes: UpGuard | TechTarget