Glossaire

Des définitions simples et claires pour comprendre les termes et concepts les plus courants liés à la cybersécurité.

Hello!

You’re about to visit our web page in French

Would you like to continue?

If this is not what you’re looking for,

Un rootkit est un ensemble d’outils ou de logiciels malveillants conçus pour cacher la présence d’autres programmes ou processus sur un système informatique, rendant leur détection difficile pour les utilisateurs comme pour les antivirus. Bien qu’ils ne soient pas toujours dangereux par eux-mêmes, les rootkits sont souvent utilisés par les cybercriminels pour masquer des malwares et accéder à distance à des systèmes sans être détectés.

Les rootkits peuvent infecter le système d’exploitation, le firmware ou même le matériel, et permettre à des attaquants de prendre le contrôle permanent d’un appareil compromis.

L’objectif principal d’un rootkit est de cacher la présence de menaces ou d’outils utilisés par les pirates afin de :

Un rootkit agit au cœur du système d’exploitation, en manipulant des composants internes tels que le noyau (kernel) ou la table des processus. Il dissimule ses propres traces ainsi que celles d’autres menaces associées. Certains rootkits s’intègrent au processus de démarrage du système, d’autres chargent des modules dynamiquement, ce qui leur permet de passer inaperçus, même face aux outils de sécurité traditionnels.

Ils s’exécutent comme des applications normales et sont plus faciles à détecter. Ils peuvent masquer des fichiers, processus ou clés de registre, mais n’ont pas un contrôle total sur le système.

Ils opèrent au niveau du noyau du système d’exploitation, ce qui leur permet d’intercepter et de modifier les appels système. Ils sont extrêmement difficiles à détecter et à supprimer.

Installés dans le micrologiciel d’un appareil (comme la carte mère ou le BIOS/UEFI), ils persistent même après le formatage du disque dur ou la réinstallation du système.

Ils modifient le processus de démarrage pour charger un malware avant même le système d’exploitation, garantissant ainsi son exécution avant l’activation de tout logiciel de sécurité.

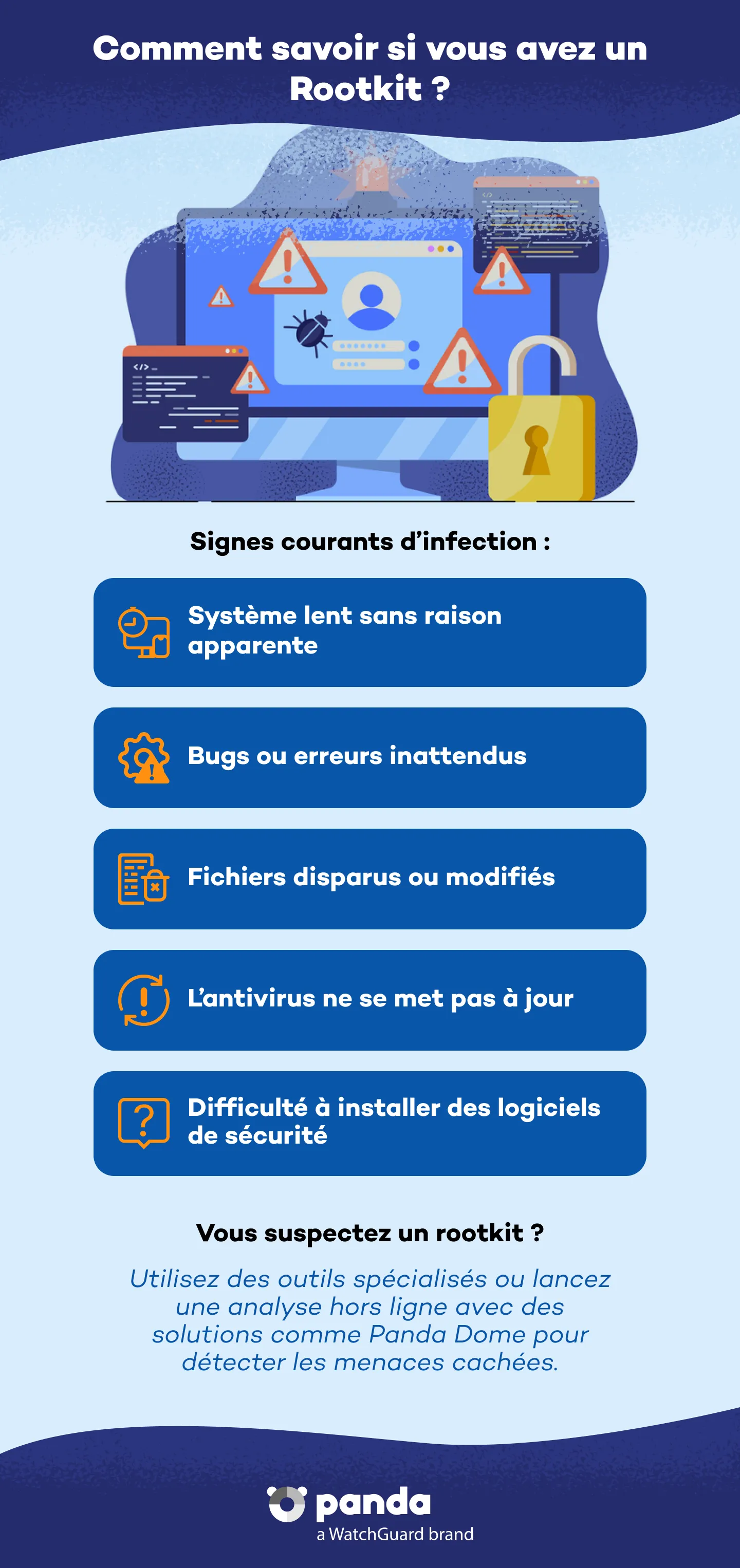

La détection d’un rootkit est complexe, car il est conçu pour se dissimuler. Voici quelques signes d’alerte :

Pour identifier et supprimer un rootkit, il est recommandé d’utiliser des outils spécialisés ou des analyses hors ligne avancées. Panda Dome peut vous aider à effectuer ce processus efficacement.

La suppression d’un rootkit peut nécessiter plusieurs étapes :

Dans certains cas, la réinstallation complète du système d’exploitation ou la mise à jour du firmware à partir de sources officielles est la solution la plus sûre.

La prévention est la meilleure protection contre les rootkits :

Panda Dome fournit une protection multicouche incluant :

Vous pouvez également renforcer votre cybersécurité avec les différentes solutions de Panda Security :

Et un centre d’assistance disponible pour toute aide en cas d’incident.

Bien que tous deux soient utilisés par des attaquants, le cheval de Troie se fait passer pour un logiciel légitime pour entrer dans le système, tandis que le rootkit cache sa présence et celle d’autres malwares.

Oui. De nombreux rootkits dissimulent des spywares ou des keyloggers capables d’enregistrer des informations sensibles comme les mots de passe, adresses e-mail ou coordonnées bancaires.

Oui. Un rootkit est conçu pour passer inaperçu, vous pouvez donc être infecté sans aucun symptôme visible. La meilleure défense reste une solution de sécurité avancée comme Panda Dome, dotée d’un système d’analyse intelligent et proactif.

Protection antivirus gratuite

Panda Dome Free vous protège lorsque vous travaillez, jouez ou naviguez sur Internet.

Découvrez le plan Panda Dome le mieux adapté à vos besoins

Vous pouvez consulter chaque page produit (Panda Dome Essential, Panda Dome Advanced, Panda Dome Complete et Panda Dome Premium) ou comparer tous nos plans pour choisir celui qui vous convient le mieux.

La sécurité numérique est la responsabilité de tous. Avec les bonnes informations et les bons outils, vous pouvez réduire les risques et naviguer en toute tranquillité. Explorez nos ressources et protégez-vous en ligne.

Glossaire

Des définitions simples et claires pour comprendre les termes et concepts les plus courants liés à la cybersécurité.

Blog Panda Security

Découvrez des conseils d’experts, des recommandations détaillées et les dernières actualités en matière de cybersécurité.

Assistance

Consultez notre centre d’aide, rejoignez la communauté ou contactez notre service client.

Panda Security, une marque de WatchGuard Technologies, offre la protection la plus avancée pour votre famille et votre entreprise. Sa gamme Panda Dome offre une sécurité maximale contre les virus, les ransomwares et l'espionnage informatique sur Windows, Mac, Android et iOS.