Offre spéciale : Renouvelez avec une remise de 60 %

Vous avez oublié votre identifiant client ? Cliquez ici

Hello!

You’re about to visit our web page in French

Would you like to continue?

If this is not what you’re looking for,

WannaCry (également connu sous le nom de WannaCrypt0r 2.0) est un ransomware qui, à partir du 12 mai 2017, s’est propagé massivement sous la forme d’un ver informatique. Il chiffrait les données des appareils Windows et exigeait une rançon en Bitcoin pour leur restitution.

Ce qui a rendu WannaCry particulièrement dévastateur, c’est sa capacité à exploiter EternalBlue, une vulnérabilité du protocole SMB de Windows, initialement développée par la NSA et divulguée par le groupe The Shadow Brokers. WannaCry exploitait cette faille pour se propager automatiquement sur les réseaux locaux et externes, notamment via le port TCP 445.

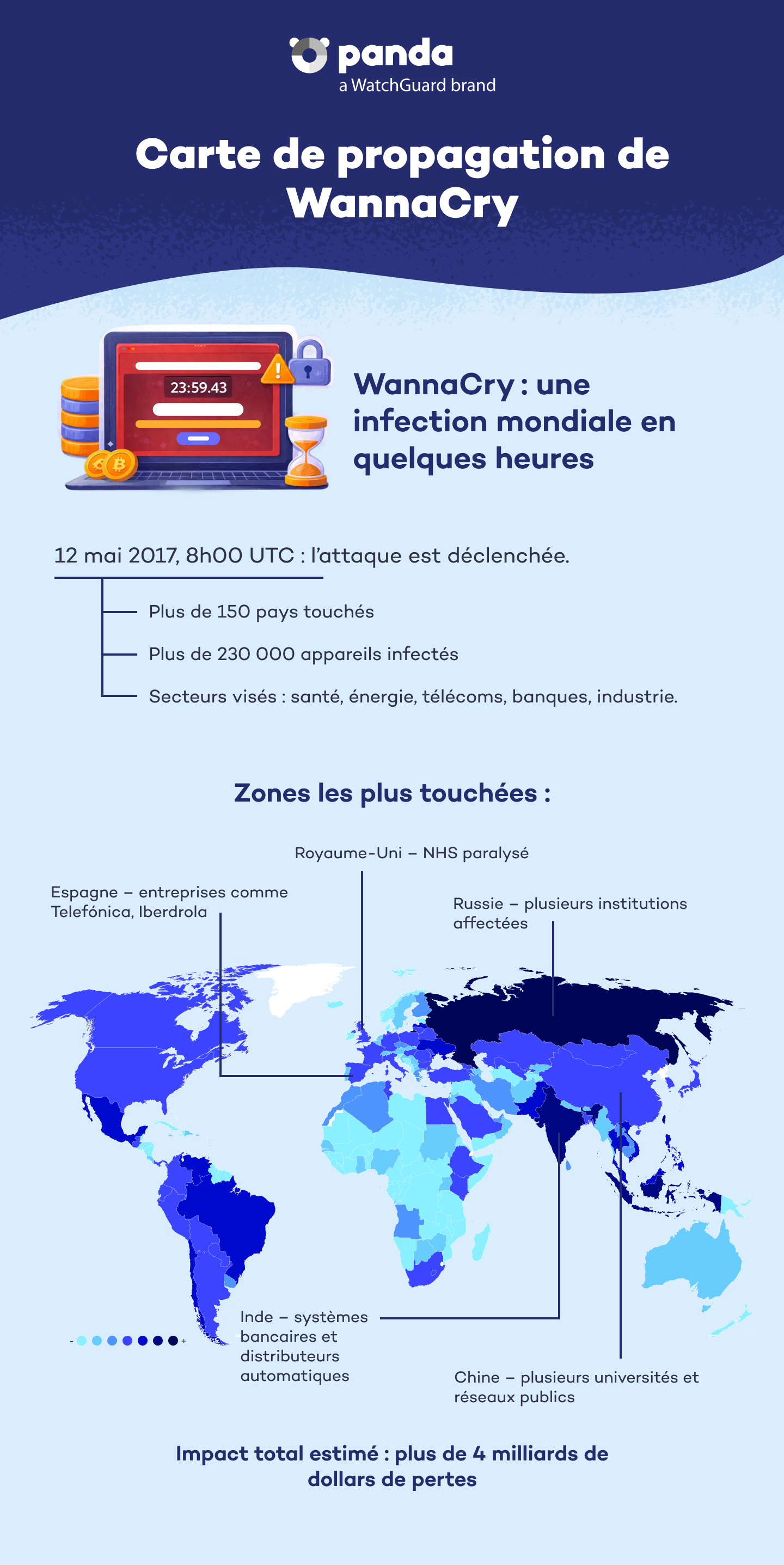

WannaCry a été actif entre 8h00 UTC et 17h08 UTC le 12 mai 2017. En seulement quelques heures, il a infecté plus de 230 000 ordinateurs dans environ 150 pays.

Le ransomware a touché des entités critiques telles que le National Health Service (NHS) britannique, l’opérateur télécom Telefónica en Espagne, les entreprises d’énergie Iberdrola et Gas Natural ainsi que de nombreuses institutions financières.

WannaCry était un cryptover — c’est-à-dire un ransomware capable de se répliquer automatiquement à travers les réseaux. Il se diffusait sans intervention de l’utilisateur, en scannant les ports SMB ouverts et en attaquant les appareils non corrigés.

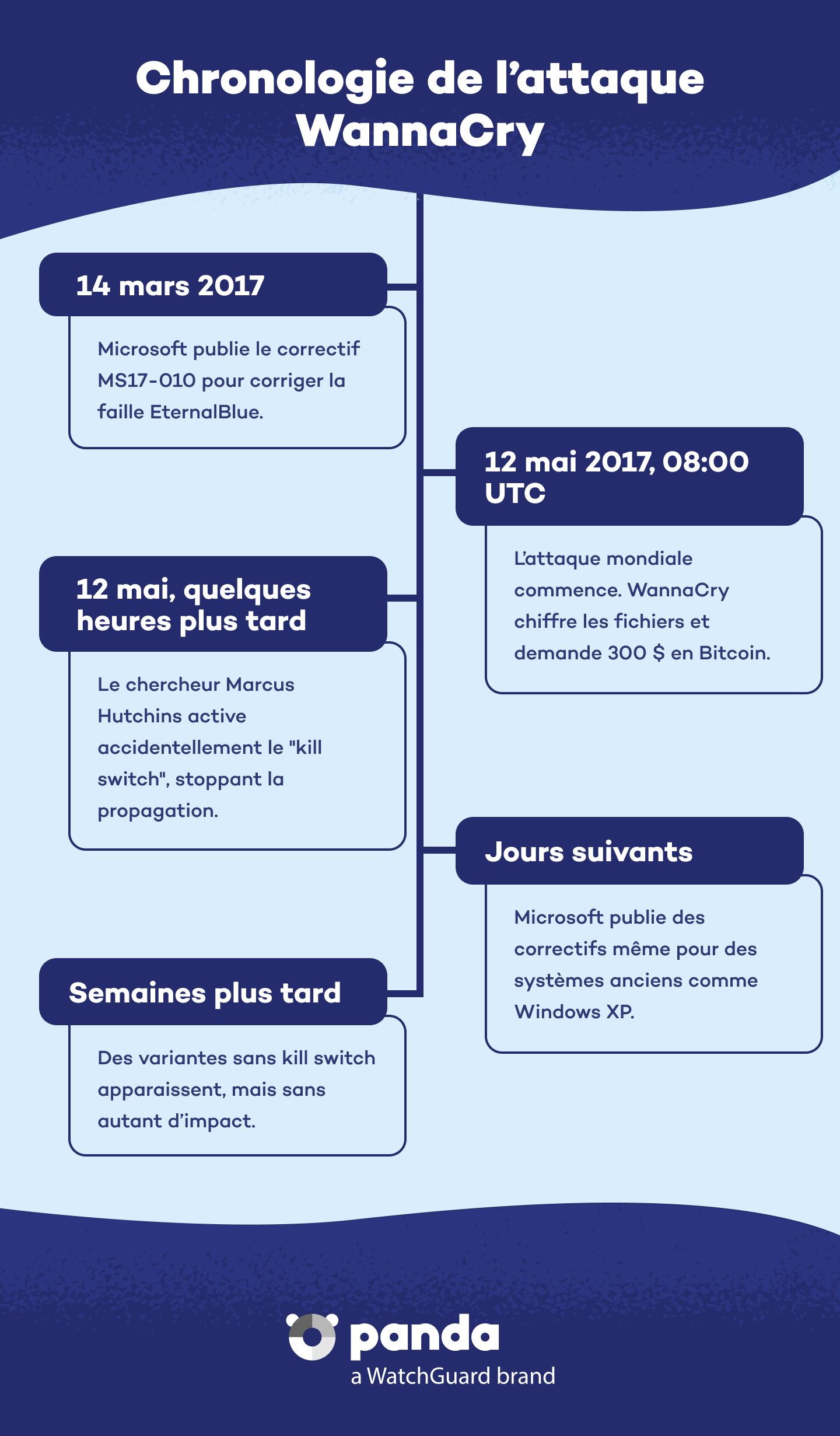

14 mars 2017 : Microsoft publie le correctif de sécurité MS17-010, qui corrige la vulnérabilité EternalBlue.

12 mai 2017 : L’attaque massive commence. WannaCry se met à chiffrer les fichiers et à réclamer 300 $ en Bitcoin pour les déverrouiller.

Quelques heures plus tard : Le chercheur en sécurité Marcus Hutchins découvre un domaine non enregistré dans le code du malware. En le faisant enregistrer, il active involontairement un « kill switch » qui stoppe la propagation initiale.

Diffusion des correctifs : Les utilisateurs et organisations mettent à jour leurs systèmes. Microsoft publie même des mises à jour pour des versions obsolètes telles que Windows XP.

Nouvelles variantes : Après la découverte du kill switch, de nouvelles versions de WannaCry apparaissent sans cette fonctionnalité, mais elles n’ont pas atteint la même ampleur que la première.

WannaCry a touché des systèmes médicaux, industriels et d’entreprise, provoquant : l’arrêt de services essentiels, des interruptions de production, et des pertes économiques considérables. On estime que le malware a infecté entre 141 000 et 230 000 ordinateurs dans 150 pays, causant des pertes de plusieurs centaines de millions de dollars.

Parmi les victimes les plus marquantes : les hôpitaux du NHS (environ 70 000 appareils affectés), le constructeur automobile Renault-Nissan, ainsi que de grandes entreprises d’énergie et de télécommunications.

Voici les bonnes pratiques recommandées par Panda Security :

Protection antivirus gratuite

Panda Dome Free vous protège lorsque vous travaillez, jouez ou naviguez sur Internet.

Découvrez le plan Panda Dome le mieux adapté à vos besoins

Vous pouvez consulter chaque page produit (Panda Dome Essential, Panda Dome Advanced, Panda Dome Complete et Panda Dome Premium) ou comparer tous nos plans pour choisir celui qui vous convient le mieux.

La sécurité numérique est la responsabilité de tous. Avec les bonnes informations et les bons outils, vous pouvez réduire les risques et naviguer en toute tranquillité. Explorez nos ressources et protégez-vous en ligne.

Glossaire

Des définitions simples et claires pour comprendre les termes et concepts les plus courants liés à la cybersécurité.

Blog Panda Security

Découvrez des conseils d’experts, des recommandations détaillées et les dernières actualités en matière de cybersécurité.

Assistance

Consultez notre centre d’aide, rejoignez la communauté ou contactez notre service client.

Panda Security, une marque de WatchGuard Technologies, offre la protection la plus avancée pour votre famille et votre entreprise. Sa gamme Panda Dome offre une sécurité maximale contre les virus, les ransomwares et l'espionnage informatique sur Windows, Mac, Android et iOS.