Le clickjacking, ou « détournement de clic », est une technique de cyberattaque qui consiste à tromper un utilisateur pour lui faire effectuer une action différente de celle qu’il croit réaliser. Derrière un bouton anodin peut se cacher une action invisible, exécutée sans son consentement.

Bien que cette méthode soit connue depuis plusieurs années, elle reste d’actualité. Elle est encore utilisée pour manipuler des interactions, accéder à des données sensibles ou contourner certaines protections. Avec l’évolution des interfaces web et des usages numériques, le clickjacking s’est même adapté pour devenir plus discret et plus difficile à détecter.

Dans cet article, nous allons voir comment fonctionne le clickjacking, quels sont ses risques concrets aujourd’hui et comment s’en protéger efficacement.

L’essentiel à retenir

- Le clickjacking consiste à superposer un élément invisible pour détourner un clic

- L’utilisateur pense cliquer sur un élément légitime, mais déclenche une autre action

- Cette technique peut permettre d’accéder à des données ou de modifier des paramètres

- Elle est encore utilisée aujourd’hui via iframes, publicités malveillantes ou pages piégées

- Des protections existent, notamment via des configurations côté site et des solutions de sécurité

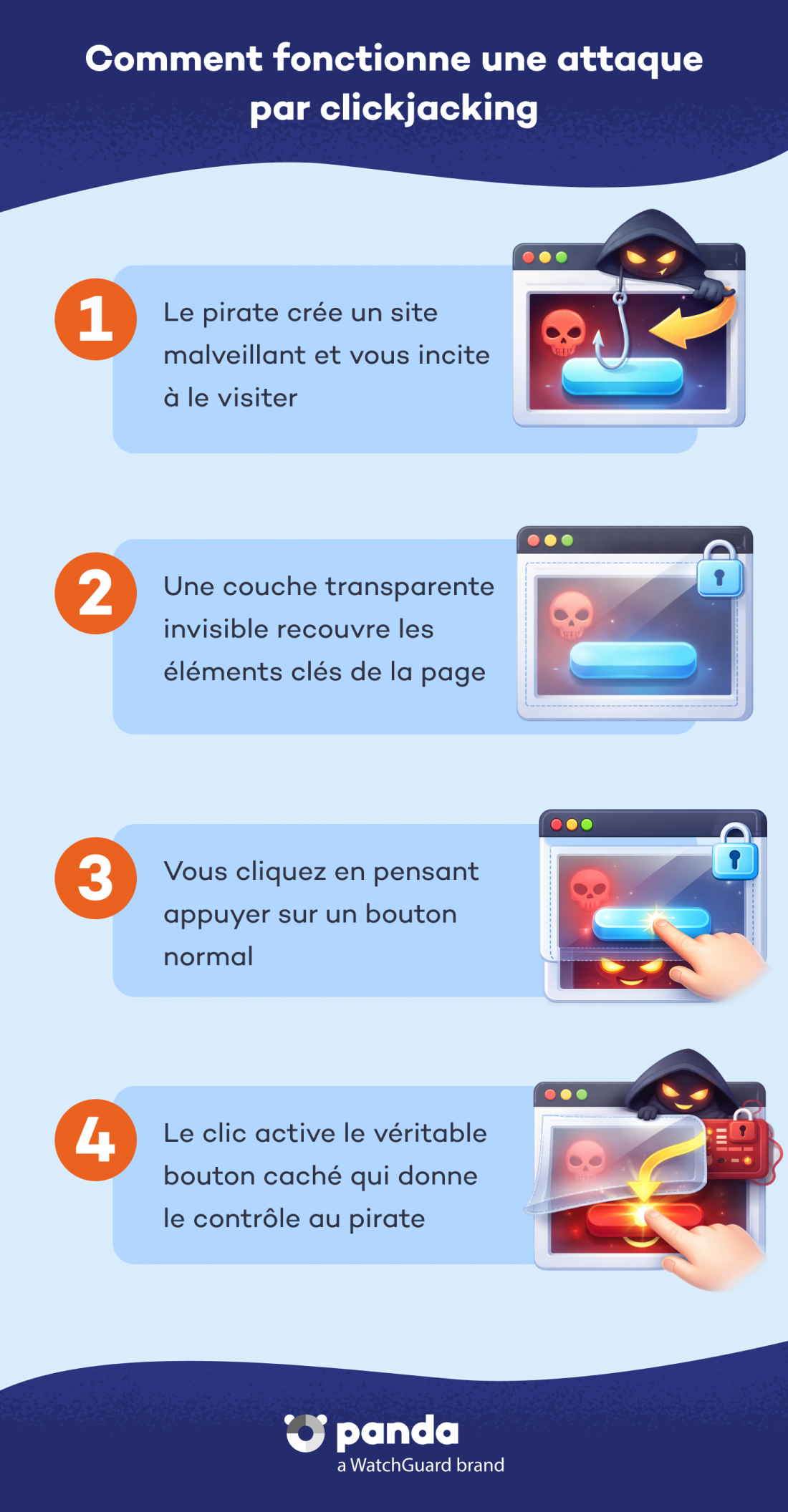

Comment fonctionne le clickjacking ?

Le clickjacking repose sur une manipulation visuelle. L’attaquant superpose une couche invisible — souvent une iframe — au-dessus d’un élément visible d’une page web. L’utilisateur interagit avec ce qu’il voit, mais le clic est en réalité capturé par l’élément caché.

Ce mécanisme permet de déclencher une action sans que l’utilisateur en ait conscience.

Une technique basée sur les iframes

Dans de nombreux cas, le pirate s’appuie sur une iframe (inline frame), un élément HTML qui permet d’intégrer une page web à l’intérieur d’une autre, comme une sorte de fenêtre invisible intégrée dans la page.

Cette fonctionnalité est couramment utilisée pour afficher du contenu externe (vidéos, formulaires, cartes…). Mais dans le cadre du clickjacking, elle est détournée. Le pirate intègre une page cible dans une iframe transparente, qui peut contenir un bouton ou une fonctionnalité sensible (autorisation, validation, partage…)

En alignant parfaitement cette iframe avec un élément attractif visible à l’écran, il devient possible de détourner le clic : l’utilisateur pense interagir avec un contenu légitime, alors qu’il agit en réalité sur la page cachée.

Superposition et transparence

Grâce au CSS (Cascading Style Sheets), un langage utilisé pour définir l’apparence et la mise en page des éléments d’un site web (position, taille, visibilité…), l’attaquant peut manipuler l’affichage d’une page sans en modifier le contenu.

Il devient ainsi possible de rendre un élément totalement invisible, de le rendre transparent ou de le positionner exactement au-dessus d’un autre. Dans le cadre du clickjacking, cette technique permet de masquer une zone cliquable tout en la plaçant au bon endroit.

L’utilisateur n’a donc aucun moyen de savoir qu’il interagit avec un autre contenu que celui qu’il voit à l’écran.

Exemple concret

Un site propose de cliquer pour « gagner un cadeau » ou « lancer une vidéo ». En réalité, ce clic valide une action sur un autre service, comme autoriser l’accès à une caméra ou activer une option sur un compte en ligne.

Quels sont les différents types de clickjacking ?

Le clickjacking a évolué avec le temps et peut prendre plusieurs formes.

Clickjacking classique

C’est la forme la plus répandue. Elle repose sur l’utilisation d’iframes invisibles pour détourner les clics vers une action cachée.

Likejacking

Cette variante cible les réseaux sociaux. Elle consiste à inciter un utilisateur à cliquer sur un bouton qui, en réalité, va liker une page ou partager un contenu sans qu’il en ait conscience.

Cursorjacking

Dans ce cas, le curseur de la souris est modifié ou décalé. L’utilisateur pense cliquer à un endroit précis, mais le clic est redirigé ailleurs.

Filejacking

Plus rare, cette technique vise à déclencher un téléchargement ou une interaction avec un fichier sans que l’utilisateur le réalise pleinement.

Quels sont les risques du clickjacking ?

Les conséquences du clickjacking peuvent être variées, mais elles dépassent souvent le simple désagrément.

Dans certains cas, l’attaque sert à manipuler des interactions sociales. Mais elle peut aussi avoir un impact bien plus important lorsqu’elle cible des actions sensibles.

Un clic détourné peut suffire à modifier des paramètres de sécurité, autoriser l’accès à une fonctionnalité (caméra, micro), ou valider une opération sans confirmation explicite. Dans des contextes spécifiques, il peut même être utilisé pour initier un paiement ou compromettre un compte.

Le clickjacking peut également s’intégrer dans des scénarios d’attaque plus larges. Il peut servir de point d’entrée pour rediriger vers un site malveillant, déclencher un téléchargement ou faciliter une tentative de phishing.

Ce qui rend cette attaque particulièrement efficace, c’est qu’elle ne génère pas forcément de signes visibles immédiats.

Pourquoi le clickjacking est-il encore utilisé aujourd’hui ?

Malgré sa simplicité apparente, le clickjacking reste une technique pertinente.

D’abord, parce qu’il exploite un comportement universel : cliquer rapidement. Sur mobile notamment, les interactions sont rapides et peu vérifiées, ce qui augmente le risque.

Ensuite, les interfaces modernes facilitent les superpositions. Les pop-ups, les bannières et les contenus dynamiques rendent les manipulations invisibles beaucoup plus crédibles qu’auparavant.

Enfin, les canaux d’attaque se sont multipliés. Le clickjacking peut aujourd’hui être intégré dans des campagnes de malvertising, des sites frauduleux ou même des extensions de navigateur compromises.

Comment se protéger du clickjacking ?

Côté utilisateur

La vigilance reste essentielle. Il est recommandé de prendre le temps d’observer une page avant de cliquer, surtout lorsqu’une action semble inhabituelle ou trop incitative.

Vérifier les autorisations demandées et éviter les sites peu fiables permet également de limiter les risques. Toutefois, certaines attaques étant invisibles, ces précautions ne suffisent pas toujours.

L’utilisation d’une solution de cybersécurité capable d’analyser les pages web en temps réel constitue une protection supplémentaire. Elle permet de détecter les comportements suspects et de bloquer les interactions dangereuses avant qu’elles ne se produisent.

Côté développeur

Les sites web peuvent se protéger efficacement contre le clickjacking grâce à plusieurs mécanismes.

L’utilisation de l’en-tête HTTP X-Frame-Options permet d’empêcher l’intégration du site dans une iframe. De son côté, la Content Security Policy (CSP) permet de définir précisément quelles sources sont autorisées à intégrer le contenu.

Ces mesures, combinées à des validations supplémentaires pour les actions sensibles, réduisent considérablement les risques.

Comment détecter une tentative de clickjacking ?

Le clickjacking est conçu pour être invisible, mais certains comportements peuvent alerter.

Un bouton qui ne réagit pas comme prévu, une action qui se déclenche sans logique apparente ou une redirection inattendue après un clic doivent inciter à la prudence.

Dans ce type de situation, il est préférable d’interrompre l’interaction et de quitter la page.

En résumé, le clickjacking est une attaque discrète mais toujours efficace. En exploitant un geste simple et quotidien, il permet de contourner la vigilance des utilisateurs et de déclencher des actions à leur insu.

Même si des protections existent, cette menace rappelle l’importance de rester attentif à ses interactions en ligne. Dans un environnement numérique de plus en plus complexe, la combinaison de bons réflexes et d’outils de sécurité reste la meilleure défense.

Pour aller plus loin, découvrez comment les solutions Panda Security protègent votre navigation en temps réel contre les menaces invisibles.