Qu’est-ce que le protocole SMB ? tout savoir sur le server message blocks

De nombreuses inventions intéressantes qui ont changé la vie ont été développées dans les années 1980 : le CD-ROM, la TVHD, les jeux vidéo 3D et, bien sûr, le SMB.

Avec de nombreux acronymes, vous vous êtes peut-être demandé : qu’est-ce que le SMB et pourquoi est-ce important ? Et même si le SMB pourrait être considérée comme l’une des inventions de sécurité les plus importantes des années 80, elle est moins connue que les lentilles de contact jetables, inventées en 1987, trois ans après.

Alors que les fonctionnalités de sécurité haut de gamme protègent vos informations personnelles et professionnelles, le protocole SMB contribue à protéger les utilisateurs à la fois à l’intérieur et à l’extérieur des serveurs de leur réseau. Plongez dans notre guide pour découvrir à quel point les SMB sont importants pour l’authentification, la sécurité et le partage de fichiers.

Qu’est-ce que le protocole SMB ?

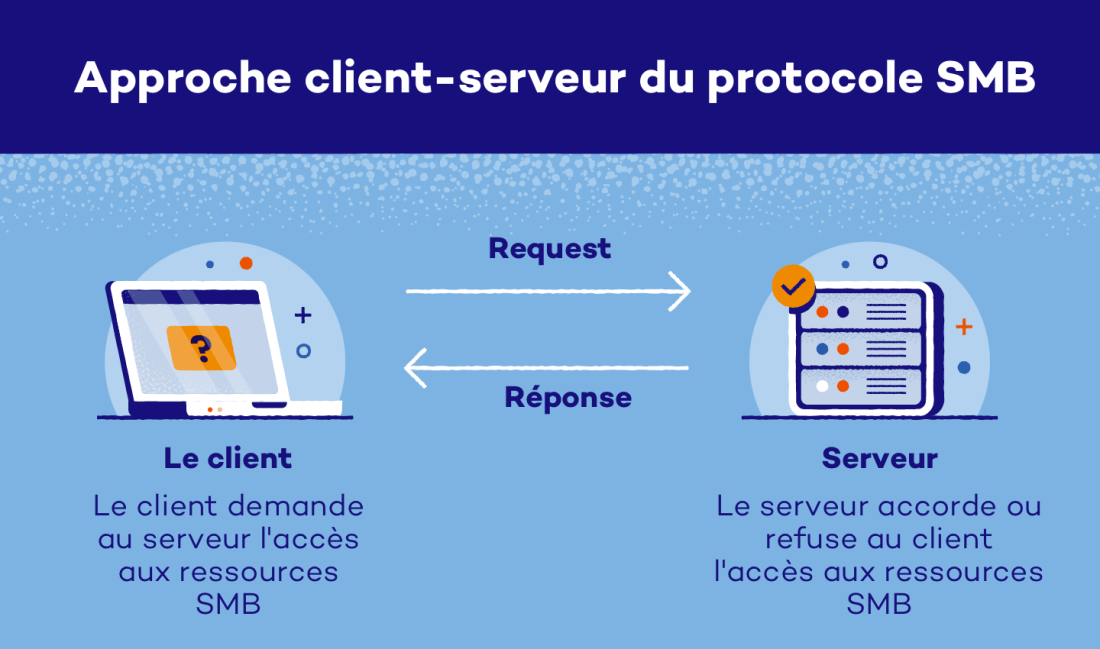

Le protocole SMB est un protocole interne de partage de ressources. Il utilise un modèle client-serveur où les utilisateurs disposant d’appareils individuels peuvent se connecter à un serveur pour accéder à des documents internes, des fichiers et bien plus encore.

Le SMB est également un protocole de couche application qui utilise un système d’intercommunication non seulement pour partager des fichiers mais aussi pour les transférer entre les serveurs réseau et les utilisateurs. De plus, ce protocole requête-réponse transfère plusieurs messages entre l’utilisateur et le serveur.

Les fonctionnalités du protocole SMB

Bien que la fonction principale du protocole SMB soit de fournir aux clients un accès aux partages SMB, il a diverses autres utilisations, notamment :

- Le verrouillage opportuniste

- L’intercommunication au sein des serveurs

- Le partage d’accès aux fichiers, dossiers, imprimantes et ressources

- L’accès à la modification et à la navigation sur un réseau

- La prise en charge des liens symboliques

- Le verrouillage de fichiers

- La gestion des modifications pour les enregistrements et les répertoires

- Le basculement transparent, qui permet une maintenance facile des logiciels et du matériel

- Le partage de cluster à l’aide de la mise à l’échelle SMB

À mesure que des améliorations continues sont apportées aux variantes SMB, ses fonctions s’améliorent également. Les variantes mises à jour sont souvent plus sécurisées et fonctionnelles que les anciennes versions du protocole.

Le protocole SMB est-il sûr ?

Le SMB est sûr s’il est à jour et correctement mis en œuvre. Comme pour tout système de sécurité, le SMB pourrait devenir vulnérable à de nouvelles attaques et menaces à mesure qu’elles surviennent. Être conscient des variations et des fonctionnalités d’un protocole peut vous aider à rester protégé s’il devient dangereux.

Le SMB est plus sûr lorsque les utilisateurs :

- N’utilisent pas SMB 1.0, car il manque de protocoles de cryptage

- Utilisent SMB 3.0 ou version ultérieure pour assurer la sécurité des fichiers et des utilisateurs

- Autorisent uniquement les autres utilisateurs de confiance et autorisés à accéder aux partages SMB

Comment fonctionne le protocole SMB ?

Le protocole SMB fonctionne en envoyant et en recevant des messages d’un utilisateur vers un autre appareil ou fichier. Quatre acteurs principaux travaillent ensemble dans le protocole SMB :

- Client SMB : appareil principal qui accède aux fichiers et dossiers sur un serveur SMB

- Port SMB : le système sur un serveur ou autre appareil utilisé par les serveurs SMB pour communiquer ; les variantes de serveur modernes utilisent le port 445 et les variantes plus anciennes utilisent le port 139

- Serveur SMB : serveurs réseau individuels ou multiples qui stockent les ressources SMB et accordent ou refusent l’accès client

- Partage SMB : toute ressource hébergée sur un serveur SMB ; peut également être appelé partage de fichiers SMB

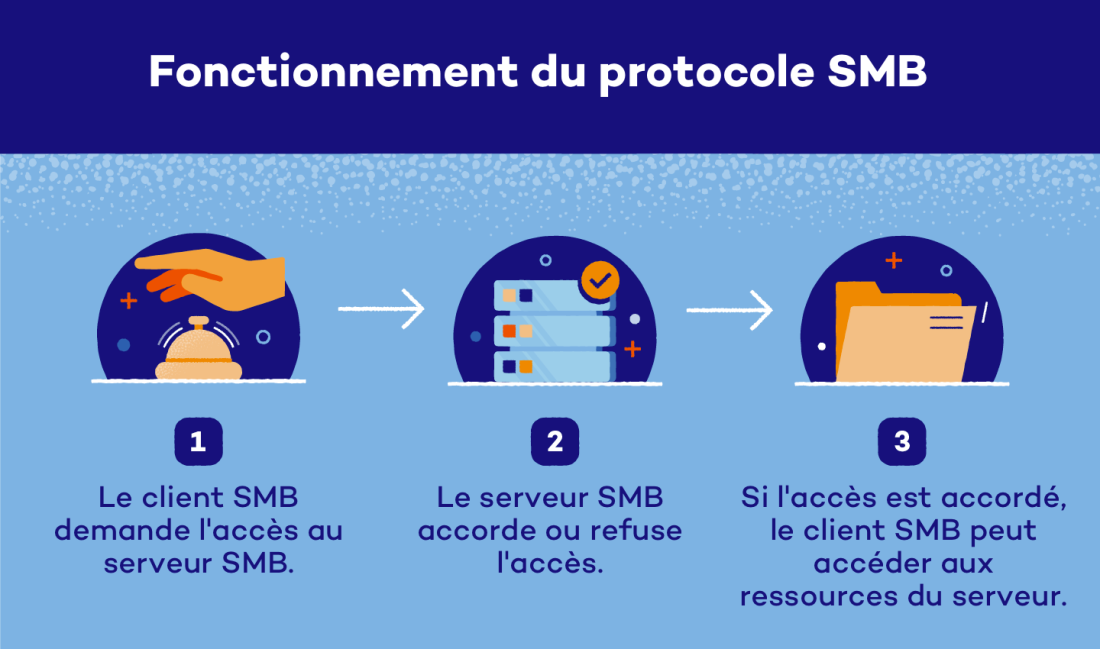

Un utilisateur, ou client SMB, doit utiliser un port SMB pour demander l’accès à un serveur. Le serveur acceptera ou refusera alors leur demande. Si la demande est acceptée, le client aura accès aux partages SMB.

Une fois qu’un client accède à un partage SMB, il peut modifier, imprimer, collaborer, supprimer et partager des fichiers sur un réseau sans les télécharger sur des appareils individuels.

Les différentes variations du protocole SMB

Depuis ses débuts en 1984, de nombreuses variantes du protocole SMB ont été créées pour améliorer la sécurité, le cryptage et d’autres fonctionnalités :

- SMB 1.0 : créé à l’origine en 1984, SMB 1.0 a introduit le verrouillage opportuniste (OpLock) pour aider à réduire le trafic réseau.

- CIFS : introduit en 1996, le Common Internet File System (CIFS) a fait ses débuts dans Windows 95 et a permis de prendre en charge des fichiers plus volumineux.

- SMB 2.0 : SMB 2.0 a été introduit en 2006 et a contribué à améliorer les performances, à accroître la solidité et à renforcer la vitesse du réseau étendu (WAN).

- SMB 2.1 : lancé en 2010 après SMB 2.0, SMB 2.1 comprenait des mises à jour d’OpLock, la prise en charge des unités de transmission, l’efficacité énergétique et l’accès aux fichiers.

- SMB 3.0 : lancé sur Windows 8 en 2012, SMB 3.0 a amélioré la stabilité, la sécurité et la gestion, et a introduit le cryptage SMB et bien plus encore.

- SMB 3.02 : en 2014, SMB 3.02 a introduit des mises à jour du système et des options de support.

- SMB 3.1.1 : livré avec Windows 10 en 2015, SMB 3.1.1 a ajouté un cryptage avancé, une authentification, une clôture des dialectes de cluster et bien plus encore.

Les variantes de protocole SMB

| Année | Caractéristiques | |

|---|---|---|

| SMB 1.0 | 1984 | - OpLock - Partage de fichiers DOS - Mise en cache |

| CIFS | 1996 | - Prise en charge des fichiers - Transports TCP/IP - Liens symboliques et physiques |

| SMB 2.0 | 2006 | - Bavardage réduit - Augmentation des opportunités de croissance - Prise en charge du réseau étendu (support WAN) |

| SMB 2.1 | 2010 | - Modèle de location - Prise en charge maximale de l'unité de transmission - Hibernation |

| SMB 3.0 | 2012 | - SMB multicanal - SMB direct - Prise en charge du service de cliché instantané des volumes à distance |

| SMB 3.02 | 2014 | - Prise en charge flexible de CIFS/SMB 1.0 - Suppression binaire |

| SMB 3.1.1 | 2015 | - Clôture en dialecte de cluster - Cryptage avancé - Intégrité de pré-authentification |

Authentification SMB

Semblable à la sécurité Zero Trust, SMB utilise un protocole d’authentification conçu pour protéger les partages. Au niveau utilisateur, les clients doivent saisir un nom d’utilisateur et un mot de passe lorsqu’ils demandent l’accès à un serveur SMB, qui peuvent ensuite être acceptés ou refusés par les administrateurs système.

Une fois authentifiés, les utilisateurs peuvent accéder aux serveurs et se déplacer sur les réseaux, mais ils ont besoin d’un mot de passe spécifique au fichier ou au dossier pour accéder aux partages, ce que l’on appelle une vérification d’authentification au niveau du partage. Ce protocole d’authentification à plusieurs niveaux permet de protéger à la fois les utilisateurs et les partages sur un serveur.

CIFS vs SMB

Depuis son introduction en 1996, CIFS est devenu un acronyme presque interchangeable pour SMB. Dans leurs premières formes, CIFS et SMB étaient similaires à divers égards, et CIFS a en fait été conçu comme une forme de SMB 1.0.

Cependant, CIFS diffère légèrement de SMB. En fait, CIFS est souvent appelé un dialecte SMB, qui est simplement une autre version du protocole. Avec les nombreuses variantes de SMB, CIFS ne couvre pas l’intégralité des capacités du protocole et SMB est plus simple à utiliser.

| CIFS | SMB | |

|---|---|---|

| Développeur | Microsoft | IBM |

| Protocole | TCP/IP protocol | Protocole réseau d'interface d'application |

| Utilisation | Grandes entreprises ou projets | Toutes les organisations et projets |

| Authentification | non | oui |

| Sécurité | non sécurisé | crypté de bout en bout |

| Commandes | 100+ | 19 |

| Comportement | nombreux bugs | Amélioration continue |

| Supporté par | Windows | Windows, Unix, Samba et autres systèmes de visualisation |

Samba vs SMB

Samba a été conçu en 1991 spécifiquement pour permettre aux programmes Windows et non Windows, comme Linux et Unix, d’interagir ensemble. Samba est basé sur le protocole SMB, mais il existe quelques différences :

- La flexibilité : Samba fonctionne sur des systèmes tels que Linus et Unix, tandis que SMB prend en charge Microsoft, iOS, Java, ThreadX et bien plus encore.

- Les licences : les licences de Samba peuvent être problématiques pour d’autres serveurs et systèmes.

- Le support : Bien que SMB offre aux utilisateurs une assistance directe, Samba doit utiliser un système tiers.

En tant que système de visualisation, SMB est plus facile à utiliser, à entretenir et à adapter sur une variété de serveurs, de réseaux et de systèmes d’exploitation.

Les dangers liés à l’utilisation du protocole SMB

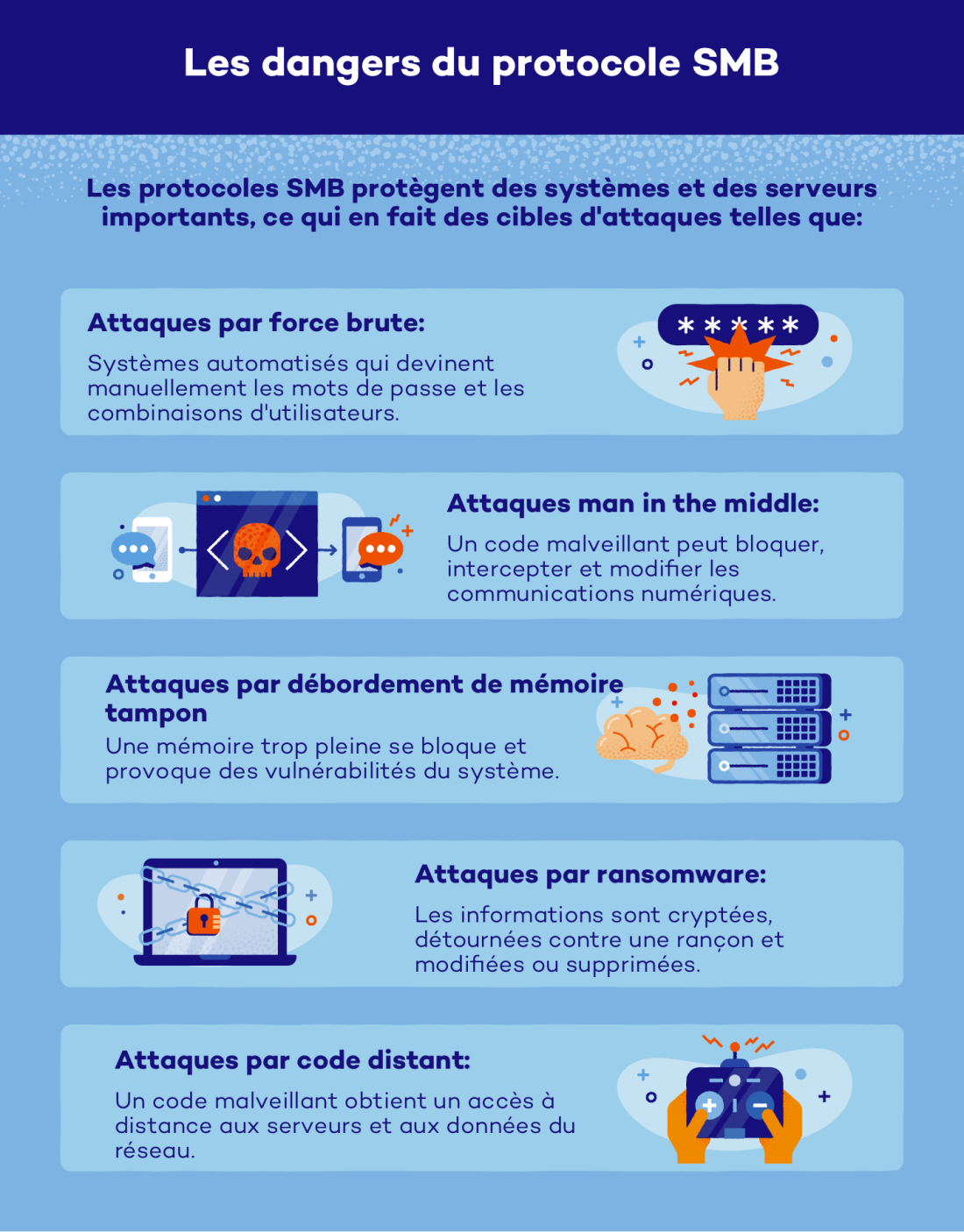

Même avec un chiffrement de bout en bout, les protocoles SMB restent une cible privilégiée pour les pirates. Pour accéder aux réseaux et serveurs protégés par SMB, les cybercriminels peuvent tenter de briser le protocole en utilisant :

- Des attaques par force brute : il s’agit de l’attaque la plus courante des SMB. Les pirates informatiques utilisent des systèmes automatisés pour deviner en permanence les combinaisons de mot de passe et de nom d’utilisateur.

- Des attaques man-in-the-middle : les pirates peuvent insérer du code malveillant dans un système où ils peuvent arrêter, intercepter et modifier la communication entre les serveurs et les systèmes.

- Des attaques par débordement de mémoire tampon : des acteurs malveillants peuvent surcharger la mémoire d’un système, ce qui fait planter le système et provoque des vulnérabilités du réseau.

- Des attaques de ransomware : s’ils accèdent à un système, les pirates peuvent crypter les données, les conserver contre une rançon et supprimer ou modifier les informations de manière permanente.

- Des attaques par code à distance : Semblables aux attaques de l’homme du milieu, les attaques par code à distance utilisent du code inséré pour accéder au système d’un réseau où des acteurs malveillants peuvent voler, modifier, supprimer ou intercepter des données.

Protection des SMB

Bien que le SMB soit protégé par des mécanismes internes, il est également possible pour les clients de protéger les serveurs et les systèmes contre les dangers potentiels en :

- Installant des mises à jour : maintenir les systèmes à jour avec de nouvelles fonctionnalités de sécurité et des correctifs système pour contribuer à créer des systèmes de sécurité plus solides.

- Éduquant les utilisateurs sur la cybersécurité : les utilisateurs des PME doivent être conscients à tout moment des dangers de la cybersécurité, notamment de la manière d’identifier les attaques et des moyens de se protéger contre les pirates informatiques.

- Navigant avec un VPN : un VPN peut aider à masquer les emplacements et à crypter les données du serveur, ce qui peut protéger les utilisateurs contre les acteurs malveillants.

- Utilisant d’un logiciel antivirus : un logiciel antivirus peut avertir les utilisateurs des actions potentiellement dangereuses et protéger les systèmes contre les attaquants.

Répondre à la question « Qu’est-ce que le SMB ? » et comprendre son importance pour la sécurité en ligne est un moyen presque infaillible d’aider les clients, les serveurs et les partages à être informés et à rester protégés contre les dangers en ligne. Pour garder votre PC propre et protégé, mettez à jour les protocoles SMB si nécessaire et échangez des données avec prudence.