Glosario

Definiciones fáciles de entender para términos y temas comunes relacionados con la ciberseguridad.

Hello!

You’re about to visit our web page in Español

Would you like to continue?

If this is not what you’re looking for,

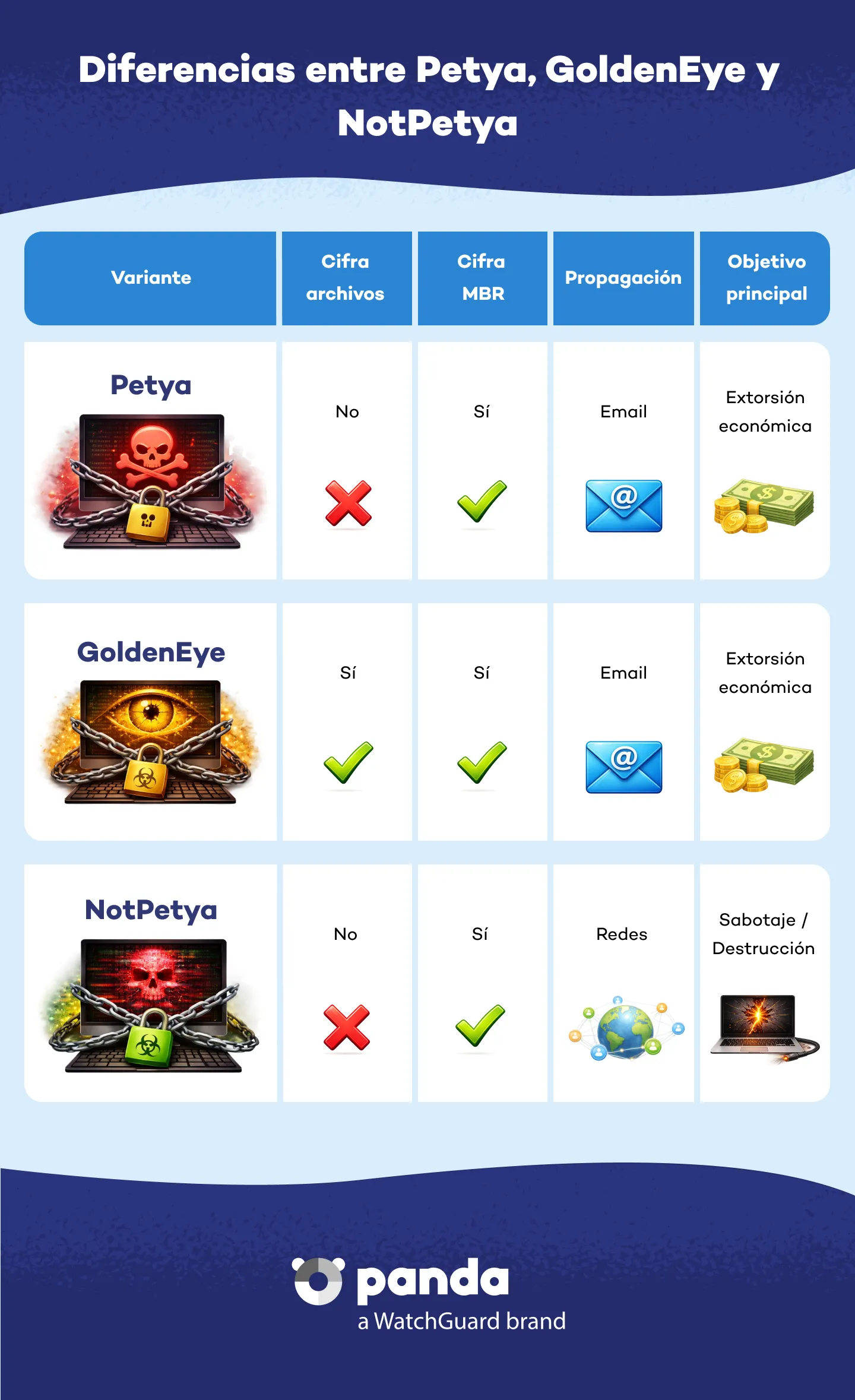

Petya es una variante de ransomware que apareció por primera vez en 2016 y que se hizo especialmente conocida por sus ataques masivos en 2017, bajo diferentes nombres como GoldenEye o NotPetya. A diferencia de otros ransomware, Petya no cifra únicamente archivos, sino que inutiliza completamente el sistema al cifrar el registro de arranque maestro (MBR), bloqueando el acceso al disco duro del dispositivo infectado.

Este malware se propaga principalmente a través de correos electrónicos de phishing que contienen archivos infectados o mediante vulnerabilidades en sistemas operativos desactualizados. Como la famosa EternalBlue en sistemas Windows. Una vez dentro del equipo, Petya reinicia el sistema, cifra el MBR y muestra una pantalla de rescate exigiendo el pago en criptomonedas para restaurar el acceso.

Aunque comparte similitudes con Petya, NotPetya es aún más destructivo. Se propagó rápidamente en 2017 a través de actualizaciones comprometidas del software ucraniano MeDoc. Su objetivo real no era el rescate, sino la destrucción de datos, convirtiéndolo más en un wiper que en un ransomware.

Los síntomas incluyen reinicios inesperados, pérdida de acceso al sistema operativo, pantallas de rescate con mensajes en rojo y solicitudes de pago en Bitcoin. Es fundamental no pagar el rescate. Muchas variantes como NotPetya no permiten la recuperación de los datos incluso si se paga.

La mejor defensa es una solución de ciberseguridad avanzada como la gama Panda Dome, combinada con buenas prácticas digitales:

1. Desconecta el equipo de la red para evitar la propagación.

2. No pagues el rescate. No garantiza la recuperación.

3. Usa un disco de arranque seguro para intentar recuperar el control del sistema.

4. Contacta con el servicio de soporte de Panda Security.

Sí, aunque su punto álgido fue en 2017. Muchas variantes siguen activas y pueden aprovechar sistemas desactualizados. Informáte de las actualizaciones y nuevas amenazas en nuestro blog Panda Security Mediacenter.

NotPetya no busca rescate, sino dañar permanentemente los sistemas.

Antivirus gratuito

Panda Dome Free, el nuestro antivirus gratuito, te protege mientras trabajas, juegas o navegas por Internet.

Descubre el plan de Panda Dome que mejor se adapta a tus necesidades

Puedes consultar cada una de nuestras páginas de producto (Panda Dome Essential, Panda Dome Advanced, Panda Dome Complete y Panda Dome Premium) o comparar todos nuestros planes para tomar la mejor decisión.

¿Necesitas ayuda?

Llámanos las 24 horas del día, los 7 días de la semana, y obtén un diagnóstico gratuito.

La seguridad digital es una responsabilidad de todos. Con la información correcta y herramientas adecuadas, puedes reducir riesgos y navegar con tranquilidad. Explora nuestros recursos y protégete online.

Glosario

Definiciones fáciles de entender para términos y temas comunes relacionados con la ciberseguridad.

Blog Panda Security

Descubre consejos de expertos, sugerencias detalladas y las últimas noticias sobre ciberseguridad.

Soporte

Visita nuestro centro de ayuda, únete a la comunidad o ponte en contacto con el servicio de atención al cliente.

Con Panda Security, parte de la familia WatchGuard, tienes lo más avanzado para proteger a tu familia y tu negocio. Panda Dome te ofrece la máxima seguridad contra virus, ransomware y espionaje informático para Windows, Mac, Android e iOS.