Glosario

Definiciones fáciles de entender para términos y temas comunes relacionados con la ciberseguridad.

Hello!

You’re about to visit our web page in Español

Would you like to continue?

If this is not what you’re looking for,

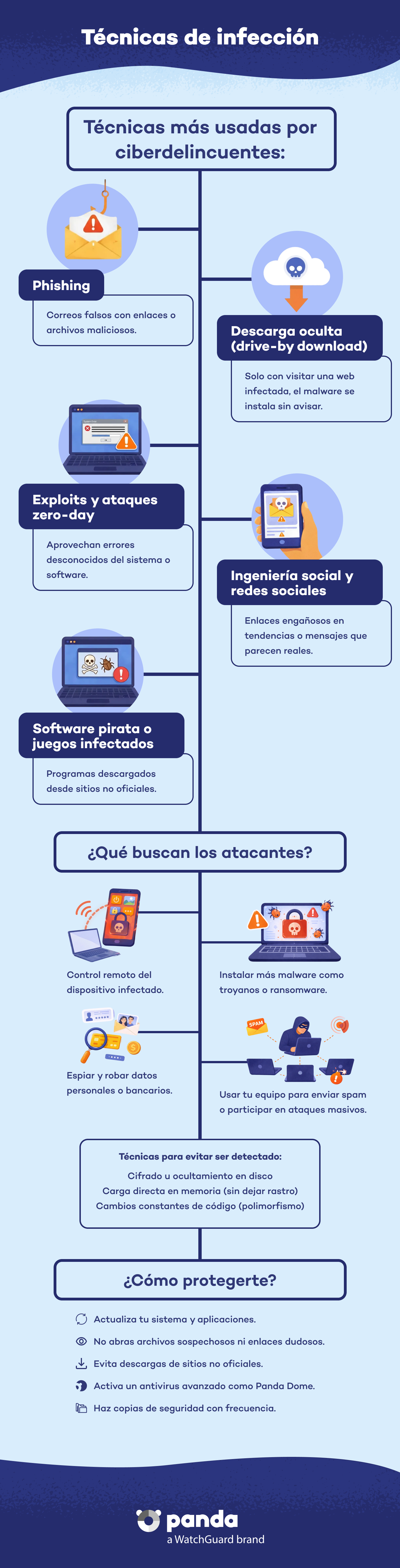

Las técnicas de infección son métodos que utilizan los ciberdelincuentes para introducir malware en dispositivos y redes. Esto incluye vectores como phishing, exploits, descarga oculta (“drive‑by”), ingeniería social o la manipulación de componentes del sistema. Estos métodos permiten que el malware se instale, permanezca oculto y lleve a cabo objetivos como el robo de datos, el control remoto o la extorsión.

Por lo general, los atacantes persiguen varios fines al emplear estas técnicas:

Los correos electrónicos de phishing representan una de las formas más frecuentes de infección. Estos correos parecen legítimos (bancos, servicios, empresas), pero incluyen adjuntos Word o Excel con macros dañinas o enlaces ocultos que descargan malware si el usuario hace clic.

Visitar una web comprometida puede activar descargas sin que el usuario lo sepa. Aprovechan vulnerabilidades del navegador o plugins (ActiveX, Java) y descargan malware sin consentimiento.

Algunos ataques no necesitan archivos: se basan en vulnerabilidades desconocidas (zero‑day) o en el uso de herramientas como PowerShell, que ejecutan código directamente en memoria. Evitando la detección tradicional.

Los hackers explotan la confianza en redes como Twitter, publicando enlaces maliciosos en tendencias (“PhishTube Broadcast”) para engañar y redirigir a sitios con malware.

Software o juegos pirateados suelen incluir malware oculto, que los usuarios instalan sin saberlo. Se han detectado campañas recientes donde mediante captchas engañan y propagan amenazas.

Además de entrar, el malware intenta evadir la detección:

Panda Security recomienda:

Antivirus gratuito

Panda Dome Free, el nuestro antivirus gratuito, te protege mientras trabajas, juegas o navegas por Internet.

Descubre el plan de Panda Dome que mejor se adapta a tus necesidades

Puedes consultar cada una de nuestras páginas de producto (Panda Dome Essential, Panda Dome Advanced, Panda Dome Complete y Panda Dome Premium) o comparar todos nuestros planes para tomar la mejor decisión.

¿Necesitas ayuda?

Llámanos las 24 horas del día, los 7 días de la semana, y obtén un diagnóstico gratuito.

La seguridad digital es una responsabilidad de todos. Con la información correcta y herramientas adecuadas, puedes reducir riesgos y navegar con tranquilidad. Explora nuestros recursos y protégete online.

Glosario

Definiciones fáciles de entender para términos y temas comunes relacionados con la ciberseguridad.

Blog Panda Security

Descubre consejos de expertos, sugerencias detalladas y las últimas noticias sobre ciberseguridad.

Soporte

Visita nuestro centro de ayuda, únete a la comunidad o ponte en contacto con el servicio de atención al cliente.

Con Panda Security, parte de la familia WatchGuard, tienes lo más avanzado para proteger a tu familia y tu negocio. Panda Dome te ofrece la máxima seguridad contra virus, ransomware y espionaje informático para Windows, Mac, Android e iOS.