El cifrado o encriptado del correo electrónico es el proceso de enmascarar el contenido de sus mensajes para protegerlos de la lectura de personas no deseadas. La información sensible, como números de la seguridad social, contraseñas, credenciales de acceso y números de cuentas bancarias pueden ser vulnerables cuando se envían por correo.

Al encriptar los correos electrónicos, es importante que el cifrado se haga en todos los mensajes, no sólo los que contienen información sensible. Si sólo algunos de tus correos están encriptados, es una señal de vulnerabilidad para un hacker ya que podría hacer que tu bandeja de entrada sea menos segura. En ese caso sólo tendrían que hackear unos pocos correos electrónicos en lugar de rebuscar entre cientos para encontrar datos que puedan utilizar. Te explicamos cómo cifrar los correos electrónicos de varios proveedores y resumimos nuestros consejos en una infografía.

¿Qué es el cifrado del correo electrónico?

El cifrado del correo electrónico consiste esencialmente en mezclar el contenido de un correo electrónico para que se convierta en un rompecabezas del que sólo tú posees la clave para resolver. Esa infraestructura de clave pública (PKI por sus siglas en inglés) es lo que se utiliza para cifrar y descifrar los correos electrónicos; a cada persona se le asigna una clave pública y una privada en forma de código digital.

La clave pública se almacena en un servidor de claves junto con el nombre y la dirección de correo electrónico del usuario, y cualquiera puede acceder a ella. Esta clave pública es la que se utiliza para encriptar el correo electrónico. Si alguien quisiera enviarte un correo electrónico con información sensible, utilizaría tu clave pública para cifrarlo. Y la clave privada es la que se utiliza para descifrar los correos electrónicos. Se almacena en algún lugar seguro y privado de tu ordenador del usuario y sólo tú tienes acceso a ella. La clave privada también puede utilizarse para ‘firmar’ digitalmente un mensaje, de modo que el destinatario sepa que procede de ti.

¿Por qué es importante la encriptación del correo?

El cifrado del correo electrónico es importante porque te protege de una brecha de datos. Si el hacker no puede leer tu mensaje porque está encriptado, no puede hacer nada con la información. Desde 2013, se han perdido o robado más de 13.000 millones de registros de datos, el coste medio de una brecha de datos en 2018 es de 3,86 millones de dólares. Una cifra que creció un 6,4% sólo en 2017. Las brechas de datos pueden ser costosas porque tardan en identificarse: en 2018, el tiempo medio para identificar una era de 197 días y el tiempo medio para contenerla fue de 69 días. El cifrado del correo electrónico es una importante medida preventiva que puedes tomar para evitar formar parte de una de estas estadísticas de ciberseguridad.

Tipos de encriptación de correo

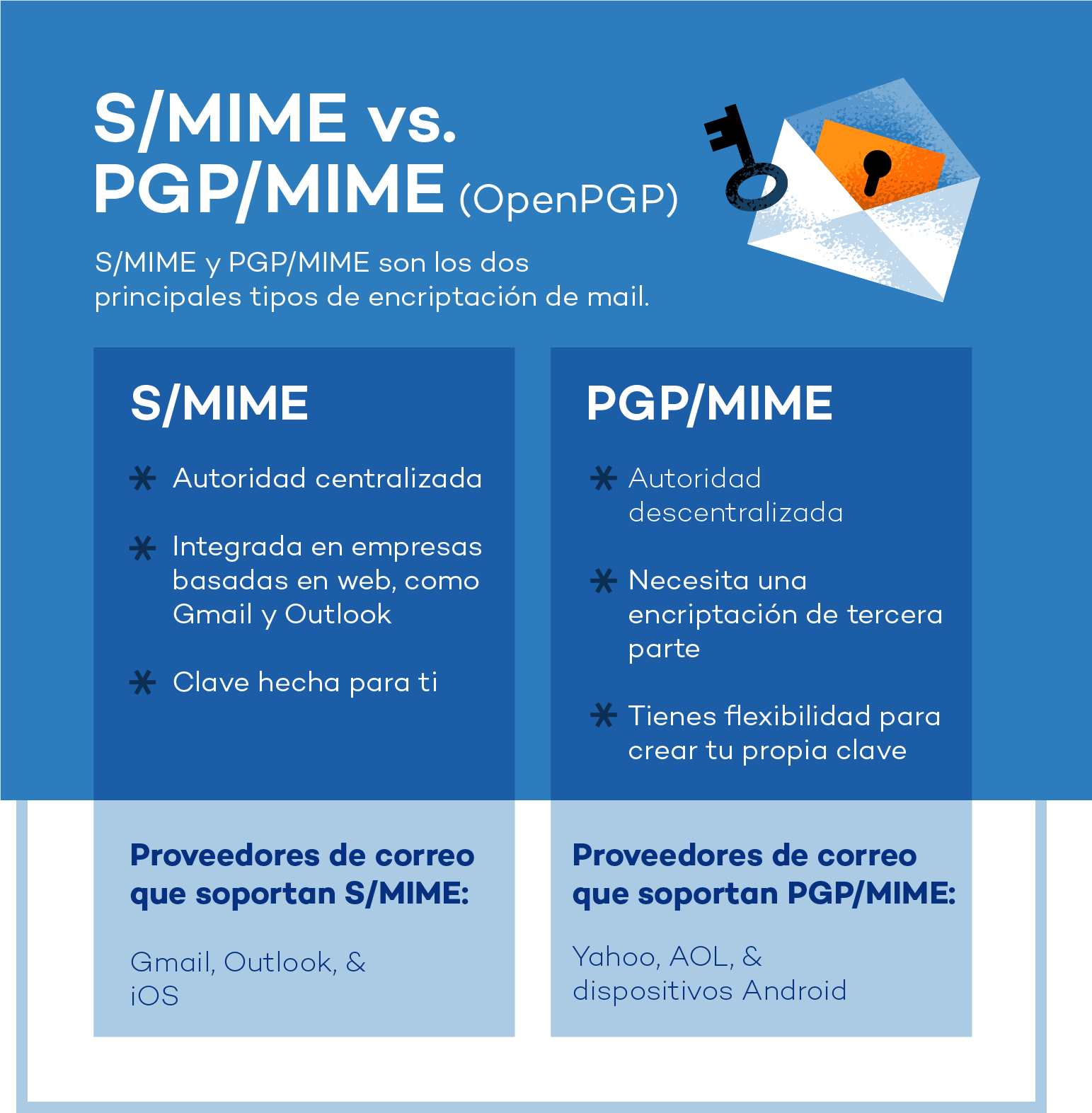

Los dos principales tipos de protocolo de cifrado de correo electrónico son S/MIME y PGP/MIME. S/MIME (Secure/Multipurpose Internet Mail Extensions) está integrado en la mayoría de los dispositivos OSX e iOS y depende de una autoridad centralizada para elegir el algoritmo de cifrado. S/MIME es el más frecuente porque está integrado en las grandes empresas de correo electrónico basadas en la web, como Apple y Outlook.

PGP/MIME (Pretty Good Privacy/Multipurpose Internet Mail Extensions) se basa en un modelo de confianza descentralizado y se desarrolló para resolver los problemas de seguridad que presentan los mensajes de texto normales. Dentro de este modelo, hay una mayor flexibilidad y control sobre el grado de cifrado de los correos electrónicos, pero requiere una herramienta de encriptación de terceros.

Cómo cifrar los correos electrónicos en Gmail

Gmail ya tiene S/MIME integrado en la aplicación, pero sólo funciona si tanto el remitente como el destinatario lo tienen activado.

- Habilitar S/MIME alojado. Puedes habilitar esta configuración siguiendo las instrucciones de Google para habilitar S/MIME alojado.

- Escribe el mensaje con normalidad

- Haz clic en el icono del candado a la derecha del destinatario.

- Haz clic en ‘ver detalles’ para cambiar la configuración S/MIME o el nivel de cifrado.

Cuando cambies los niveles de encriptación, ten en cuenta estos códigos de color:

Verde – La información está protegida por la encriptación S/MIME y sólo puede ser descifrada con una clave privada.

Gris – El correo electrónico está protegido con TLS (Transport Layer Security). Sólo funciona si tanto el remitente como el destinatario tienen capacidades TLS.

Rojo – El correo electrónico no tiene seguridad de encriptación.

Cómo cifrar los correos electrónicos en Outlook

Outlook también es compatible con el protocolo S/MIME, pero requiere una configuración adicional.

- Habilitar el cifrado S/MIME. Este proceso implica la obtención de un certificado o ID digital por parte del administrador de la organización y la instalación del control S/MIME. Sigue los pasos de Office para configurar el uso del cifrado S/MIME.

- Encripta todos los mensajes o firma digitalmente todos los mensajes yendo al menú y haciendo clic en la configuración de S/MIME. Elige si deseas cifrar el contenido y los archivos adjuntos de todos los mensajes o añadir una firma digital a todos los mensajes enviados.

- Cifrar o eliminar mensajes individuales seleccionando ‘más opciones’ (los tres puntos) que se ve en la parte superior de un mensaje y eligiendo ‘opciones del mensaje’. Selecciona o anula la selección de ‘Cifrar este mensaje (S/MIME)’. Si la persona a la que le envías un mensaje no tiene S/MIME activado, deberás desmarcar la casilla o no podrá leer tu mensaje.

Cómo cifrar los correos electrónicos en iOS

Los dispositivos iOS también tienen soporte S/MIME incorporado por defecto.

- Ve a la configuración avanzada y activa S/MIME.

- Cambia la opción ‘Cifrar por defecto’ a ‘Sí’.

- Cuando redactes un mensaje, aparecerá un icono de candado junto al destinatario. Haz clic en el icono del candado para que esté cerrado y así encriptar el correo electrónico.

Nota: Si el candado es azul, el correo electrónico puede ser encriptado. Si el candado está en rojo, el destinatario debe activar su configuración S/MIME.

Proveedores de correo electrónico que necesitan herramientas de cifrado de terceros

Los proveedores de correo electrónico y los dispositivos que no tienen compatibilidad incorporada con S/MIME necesitarán una herramienta de terceros que les permita utilizar el protocolo S/MIME o PGP/MIME.

Encriptación de correos electrónicos con Yahoo

Yahoo utiliza SSL (Secure Sockets Layer) como capa de seguridad para proteger la cuenta, pero requiere que los servicios de terceros cifren con S/MIME o PGP/MIME.

Encriptación de correos electrónicos con Android

Los correos electrónicos de Android pueden ser encriptados a través de S/MIME y PGP/MIME, pero ambos requieren una configuración adicional y una aplicación de terceros.

Cómo cifrar los correos electrónicos con AOL

El cifrado de correos electrónicos en AOL puede hacerse manualmente, pero requiere una herramienta de terceros para implementar los criterios PGP/MIME. Primero debes descargar la implementación de PGP y luego obtener un programa que te permita utilizar el cifrado PGP con tu proveedor de correo.

Servicios de cifrado de correo electrónico

El cifrado del correo electrónico puede hacerse manualmente o mediante un servicio de correo electrónico seguro. Cada una de estas aplicaciones de servicios de e-mail tiene ofertas únicas, como el cifrado de correos electrónicos, archivos adjuntos y listas de contactos. Lo hacen en segundo plano para que no tengas que preocuparte de hacerlo manualmente.

Algunos de los principales proveedores son:

ProtonMail

ProtonMail permite habilitar el cifrado de extremo a extremo y es compatible con PGP. Tiene diferentes niveles de precios, en función del número de dominios necesarios y de los mensajes enviados al día.

Precio: planes gratuitos y de pago

Aplicaciones: Android, Apple

Ciphermail

Ciphermail soporta el cifrado a través de S/MIME, OpenPGP, TLS y PDF. Es popular por su compatibilidad con los dispositivos Android.

Precio: gratuito

Aplicaciones: Android

Mailvelope

Mailvelope es un servicio de cifrado OpenPGP para el correo web. Es compatible con Gmail, GMX, Outlook, Posteo, WEB.DE y Yahoo.

Precio: gratuito

Aplicaciones: Chrome, Firefox

Virtru

Virtru ofrece servicios de cifrado de correo electrónico de extremo a extremo y es compatible con Gmail, Outlook, Hotmail, Yahoo y algunos otros proveedores.

Precio: planes gratuitos y de pago

Aplicaciones: Chrome, G Suite

Startmail

Startmail admite el cifrado mediante PGP y es compatible con servicios de correo electrónico como Outlook y Gmail.

Precio: planes gratuitos y de pago

Aplicaciones: ninguna

Send 2.0

Send 2.0 ofrece encriptación de nivel militar y es compatible con Outlook y Gmail.

Precio: planes gratuitos y de pago

Aplicaciones: Plugin de Outlook

Enlocked

Enlocked permite enviar y recibir correos electrónicos encriptados utilizando PGP. Es compatible con Gmail, Yahoo, AOL, Microsoft y Outlook.

Precio: planes gratuitos y de pago

Aplicaciones: Chrome

Protege tu equipo y tu empresa de las nuevas amenazas de ciberseguridad tomando medidas preventivas. La implementación de una solución de ciberseguridad avanzada te ayudará a encontrar las mejores técnicas de prevención y te instruirá sobre las formas eficientes para aplicarlas y mantenerte a salvo de los hackers.