El clickjacking se puede comparar con una versión online -y peligrosa- del juego del escondite.

Los hackers esconden enlaces maliciosos en páginas web conocidas o llamativas y esperan a que los usuarios hagan clic en ellos involuntariamente. A diferencia de la versión infantil del escondite, en estos ataques de redireccionamiento el resultado está predeterminado y el internauta pierde siempre la partida.

Para protegerte a ti mismo y a tus dispositivos de los ciberdelincuentes es importante saber cuándo y dónde aparecen los ataques de clickjacking. Nuestra guía puede ayudarte a comprender mejor los peligros de los enlaces ocultos hacia otras páginas web.

¿Qué es el clickjacking?

El clickjacking se produce cuando hackers y otros ciberdelincuentes crean capas transparentes sobre botones o enlaces, que redirigen a los usuarios a sitios no deseados sin su conocimiento. Estos ataques desvían clics de páginas legítimas y hacen que los usuarios visiten sitios web o páginas de destino no autorizados.

Además de desviar el tráfico, el clickjacking puede provocar:

- El robo de credenciales de inicio de sesión, incluidos nombres de usuario y contraseñas.

- Acceso no autorizado a cámaras y micrófonos

- La propagación de malware

- Un aumento del número de estafas en línea

- Compras no solicitadas

- Pagos no autorizados a sitios de anuncios y comercio electrónico

Tipos de clickjacking

El objetivo fundamental de los ataques de clickjacking es bastante sencillo: engañar al usuario para que haga clic en un botón o enlace malicioso. Sin embargo, hay diferentes variantes de clickjacking que los ciberdelincuentes utilizan para alcanzar este resultado:

- Likejacking: los botones “Me gusta” de las páginas de redes sociales son pirateados y hacen que los usuarios interactúen con páginas y perfiles no deseados o peligrosos.

- Cursorjacking: los ciberdelincuentes enmascaran la ubicación del cursor del usuario para que parezca que se encuentra en una parte de la página distinta de la real.

- Cookiejacking: los piratas informáticos roban las cookies de un usuario, que contienen datos confidenciales que pueden utilizarse para imitarlo.

- Filejacking: los hackers colocan marcos sobre los botones “Examinar archivos”, lo que provoca que las víctimas den acceso involuntariamente a los ciberdelincuentes a sus archivos en línea.

- Mousejacking: los delincuentes controlan a distancia las funciones de un dispositivo y pueden hacer clic en elementos, escribir comandos y código.

Ataques de clickjacking

En un ataque de clickjacking, los usuarios creen que están realizando una acción, pero esos marcos invisibles les hacen realizar otra diferente e involuntaria. Estos ataques pueden ser desde molestos hasta peligrosos, ya que pueden ser el desencadenante de ataques más importantes y con mayores riesgos.

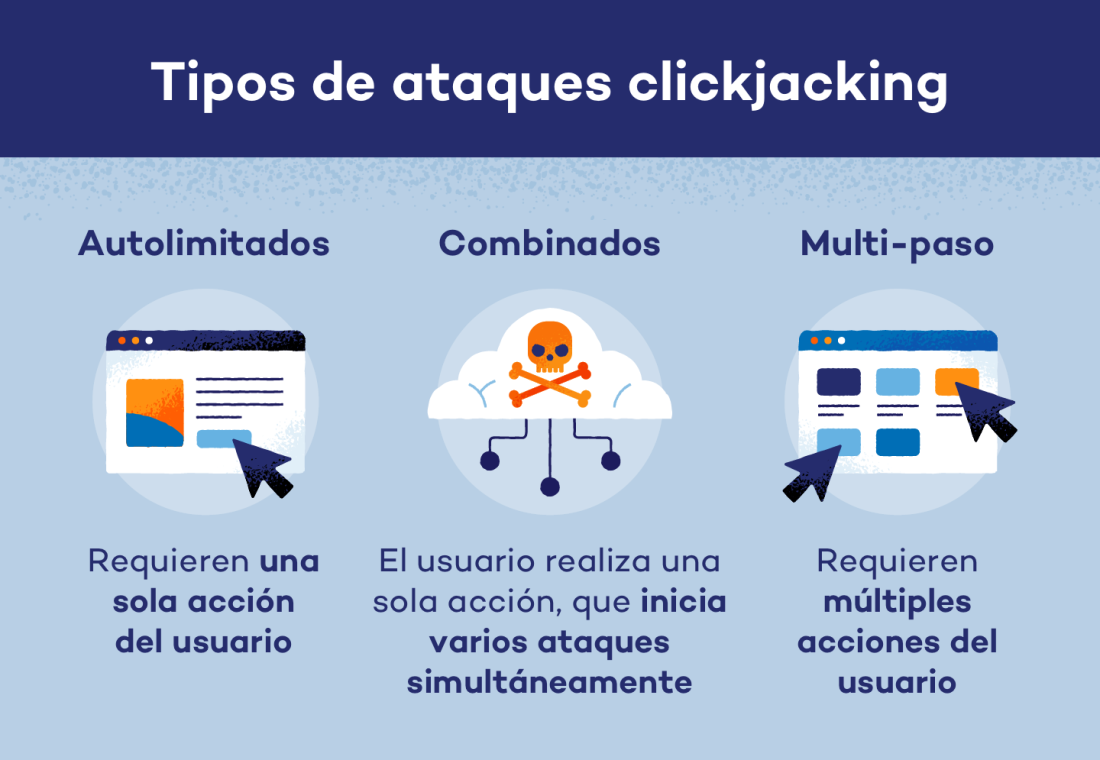

Ataques autónomos

La mayoría de los ataques de clickjacking se consideran ataques autónomos porque se basan en una única acción. En estos casos, un usuario hace clic en un marco de página web invisible y realiza una acción desconocida o no autorizada.

Ataques de pasos múltiples

Similares a los autónomos, los ataques clickjacking de múltiples pasos utilizan acciones por parte del cliente para iniciar la amenaza. Estos ataques son precisos y requieren que los usuarios hagan clic en varios marcos invisibles para tener éxito. Por ejemplo, un hacker que quiera que un usuario realice una compra no autorizada debe configurar marcos adicionales que hagan que los usuarios añadan artículos a un carrito de la compra antes de su clic final.

Ataques combinados

Aunque muchos ataques de clickjacking son autónomos, también pueden utilizarse para ejecutar ataques combinados. En estos casos, los hackers consiguen engañar a los usuarios para que caigan en una primera trampa, que también puede ejecutar ataques maliciosos adicionales de mayor envergadura. Los ataques de clickjacking y DOM XSS -ataques que se dirigen al código del cliente y hacen que las páginas web actúen de forma maliciosa- son ataques combinados comunes que modifican el código y ejecutan acciones no autorizadas en el lado del cliente.

Ejemplo de clickjacking

Los ataques de clickjacking han tenido éxito contra grandes empresas como Facebook, Twitter y PayPal. Sin embargo, este tipo de ataques en línea también pueden dirigirse a usuarios individuales.

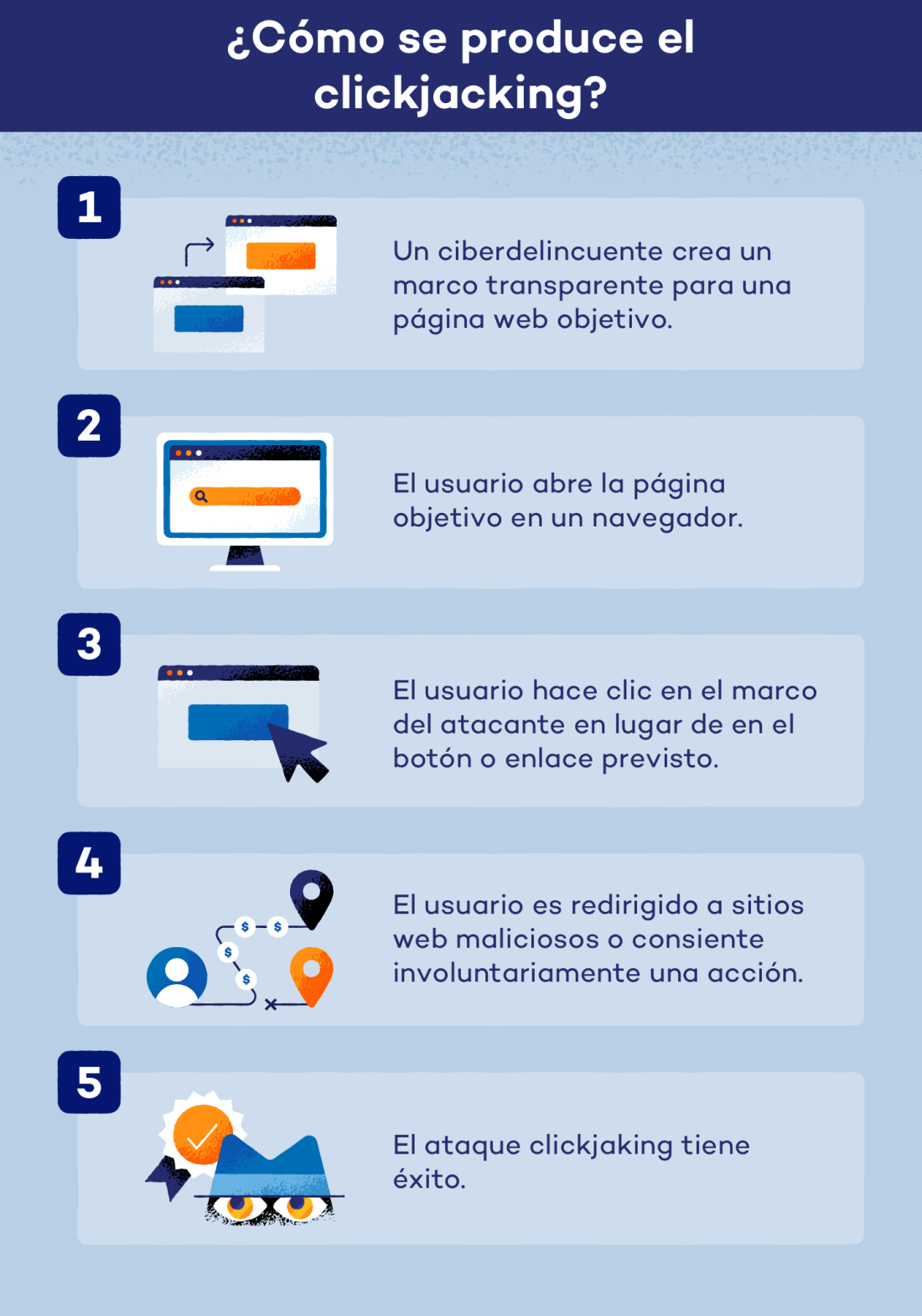

Por ejemplo, un ciberdelincuente puede crear una página de destino falsa o secuestrar los iframes de un sitio web legítimo. En ambos casos, un ataque de clickjacking puede desarrollarse así:

- Los usuarios abren y cargan un sitio o página web.

- Aparecerán botones atractivos como “Juegue ahora” o “Gane un viaje gratis”.

- Los usuarios intentarán hacer clic en un botón.

- Pero en realidad harán clic en el marco transparente o secuestrado.

- Los usuarios seguirán el enlace del delincuente, lo que puede conducir a la transferencia de fondos al hacker, la eliminación de la cuenta o cualquier otro tipo de acción negativa.

Prevención del clickjacking

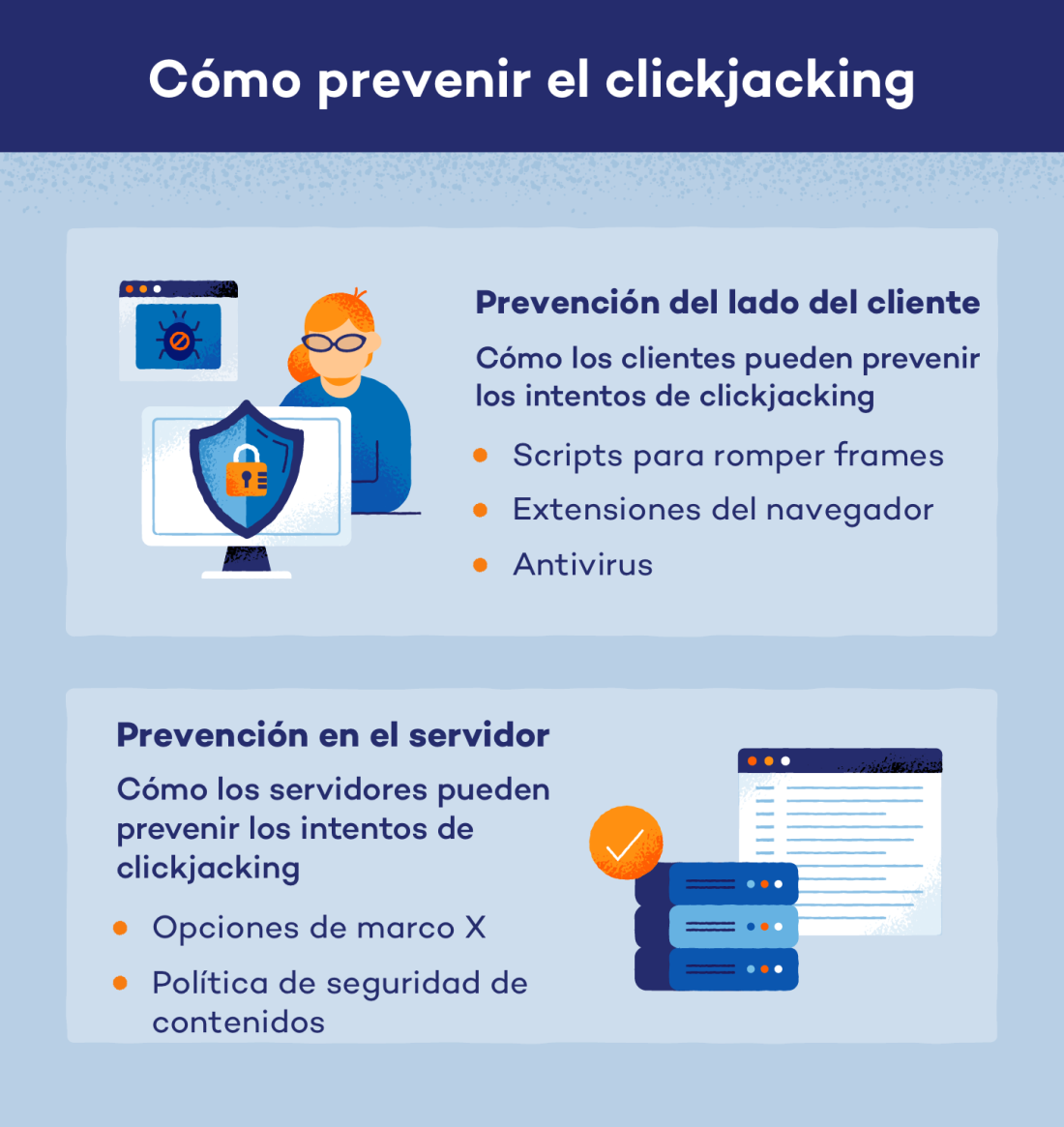

El clickjacking puede ocurrir en cualquier sitio web en el que se puedan crear marcos, por lo que las medidas de prevención apuntan a intentar restringir estas posibilidades. Las técnicas de prevención pueden utilizarse tanto desde el lado del usuario como del lado del servidor.

Prevención por parte del usuario

Las medidas de prevención que puede aplicar un usuario en sus propios dispositivos o páginas web, sin la ayuda o el conocimiento de un servidor de red, se conocen como técnicas de prevención del lado del usuario. Por lo general, estas técnicas aplicadas en solitario pueden ser burladas por los hackers, por lo que es preferible utilizarlas junto con otros métodos de prevención por parte del servidor.

Script de eliminación de marcos de clickjacking

Los scripts de prevención se sitúan y utilizan dentro de un navegador web. Esta defensa contra el clickjacking -también conocida como Frame Busting Script- es específica a cada plataforma, y también puede ser neutralizada fácilmente por atacantes con conocimientos de HTML y JavaScript. Sin embargo, los scripts pueden:

- Hacer visibles los marcos invisibles de las páginas web

- Impedir que se pueda hacer clic en los marcos invisibles

- Identificar y proteger contra los intentos de clickjacking

- Asegurar que la ventana deseada no está cubierta por un marco invisible

Extensiones contra el clickjacking

Las extensiones de navegador pueden ayudar a evitar el clickjacking, pero también pueden desactivar JavaScript y afectar negativamente a la experiencia de usuario de una página web. Cuando se instalan, estos bloqueadores de JavaScript pueden impedir que se abran sitios populares como YouTube y Facebook.

También existen extensiones de navegador maliciosas que podrían causar problemas adicionales a algunos usuarios. Si decides desactivar JavaScript con una extensión anti-clickjacking, infórmate sobre tus opciones o elige fuentes fiables como ScriptSafe o NoScript.

Software antivirus

Un software antivirus fiable trabaja las 24 horas del día para mantener tus dispositivos protegidos de diversos ataques maliciosos. En el caso del clickjacking, el software antivirus puede advertir a los usuarios antes de que entren en sitios web potencialmente peligrosos, y puede ayudar a mantener protegidos los datos y la información en caso de que el ataque tenga éxito.

Prevención por parte del servidor

Los mecanismos de defensa que deben ser creados y aplicados por un servidor se conocen como técnicas de prevención a nivel de servidor. Éstas no pueden ser configuradas o utilizadas por un cliente y sólo tienen éxito cuando se implementan en el servidor.

Opciones de marco X

Creado originalmente para Internet Explorer, X-Frame-Options se adaptó rápidamente como método de prevención del clickjacking en otros navegadores. Esta técnica controla los iframes y otros objetos de una página web mediante comandos como:

- X-Frame-Options deny: impide el uso o cambio de marcos

- X-Frame-Options sameorigin: restringe los marcos del sitio a la página original

- X-Frame-Options allow-from https://any-site.com: permite cambios de marcos desde sitios específicos

- X-Frame-Options allow-from: sólo está activa en algunos navegadores, pero las demás directivas pueden combinarse con una política de seguridad de contenidos para crear un método multidimensional de prevención del clickjacking.

Política de seguridad de contenidos

Los ataques a páginas web suelen prevenirse mediante la Política de Seguridad de Contenidos (CSP, por sus siglas en inglés), que también ayuda a detectar cuándo y dónde pueden producirse estas amenazas. Este método de prevención proporciona a las páginas web una lista específica de fuentes, cambios y usuarios permitidos y no permitidos.

Al igual que X-Frame-Options, CSP tiene determinadas directivas de protección específicas:

- Content-Security-Policy frame-ancestors ‘none’: impide que los actores maliciosos cambien los marcos.

- Content-Security-Policy frame-ancestors ‘self’: mantiene los marcos del sitio en la página original.

- Content-Security-Policy frame-ancestors any-site.com: sólo permite que sitios específicos modifiquen los marcos.

Cuando se crean correctamente y se aplican dentro de una estrategia multicapa, los métodos de prevención en el servidor tienen un gran éxito en la protección contra los intentos de clickjacking.

El clickjacking es una amenaza para todo tipo de navegadores en línea. Mantener los dispositivos libres de malware y otro software malicioso puede ayudar a proteger el navegador del usuario de clickjacking. Las soluciones profesionales como

Panda Security puede incluso ayudar a adaptar los servicios de ciberseguridad a las necesidades específicas de protección de un usuario.

Fuentes: Intellipaat | OWASP | Sepio