Formas en que los hackers pueden controlar su coche

La ciberseguridad ya no es solamente una cuestión de ordenadores y teléfonos móviles. Tu coche también puede ser susceptible de sufrir un ataque informático

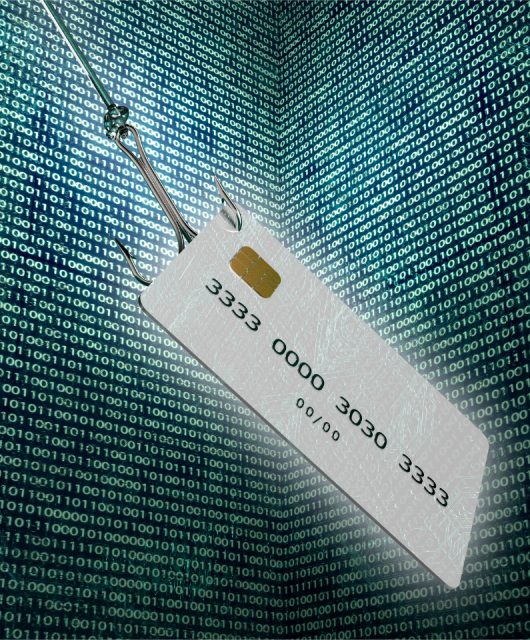

Microsoft toma el control de dominios utilizados en ataques de Phishing

Esta operación de phishing era única porque los atacantes no redirigían a los usuarios a sitios que imitaran la página de inicio de sesión de Office 365.

El criptophising en redes sociales recauda millones de euros al año

Aumentan las estafas que buscan microdonaciones de criptomoneda. Los criminales se hacen pasar por grandes empresas y personalidades.

Análisis de Sodinokibi: el Ransomware as a Service persistente

Sodinokibi llama la atención su gran capacidad de evasión y las medidas que toma para no ser detectado por los motores antivirus. ¿Sabes cómo enfrentarte?

¿Qué es un ataque de canal lateral?

El sonido, el uso de energía e incluso los clics revelan a los hackers información importante. Les sirven para realizar ataques de canal lateral.

Los servidores Exchange están siendo atacados: parchéalos cuanto antes

Un ataque al servidor Exchange de una organización puede darle a un ciberatacante acceso a todo tipo de información empresarial valiosa. ¡Protege tu organización!

Los españoles no se fían de una app del Gobierno contra el Covid

Hemos preguntado a los españoles si confiarían sus datos personales a una app que monitorice el avance del coronavirus. Esto es lo que nos han respondido.