Cuerpos policiales y autoridades judiciales de ocho países se han coordinado para acabar con Emotet, una de las redes de bots más temidas y empleadas en la ciberdelincuencia internacional. Su actividad fue detectada por primera vez en el año 2014, actuando inicialmente como un troyano muy centrado en las entidades bancarias; pero pronto evolucionó, y viró su estrategia centrando su actividad en franquear el acceso a distintos servidores, vendiendo a los ciberatacantes la posicbilidad de acceder a muchas otras compañías usando diferentes malware. Esta faceta transformó Emotet en una amenaza para empresas y organizaciones de todo tipo.

Ahora, Europol explica que han acabado con la infraestructura que empleaba Emotet, el malware preferido por grupos de delincuentes informáticos de alto nivel, haciéndose con el control de cientos de servidores ubicados en diferentes partes del planeta. Estas máquinas, con el objetivo de ser resistentes si alguna de ellas caía al ser desmantelada por las autoridades, se encargaba de funcionalidades concretas como pueda ser el control de los sistemas infectados, los servicios ofrecidos a grupos de ciberdelincuentes o la propagación a otros sistemas.

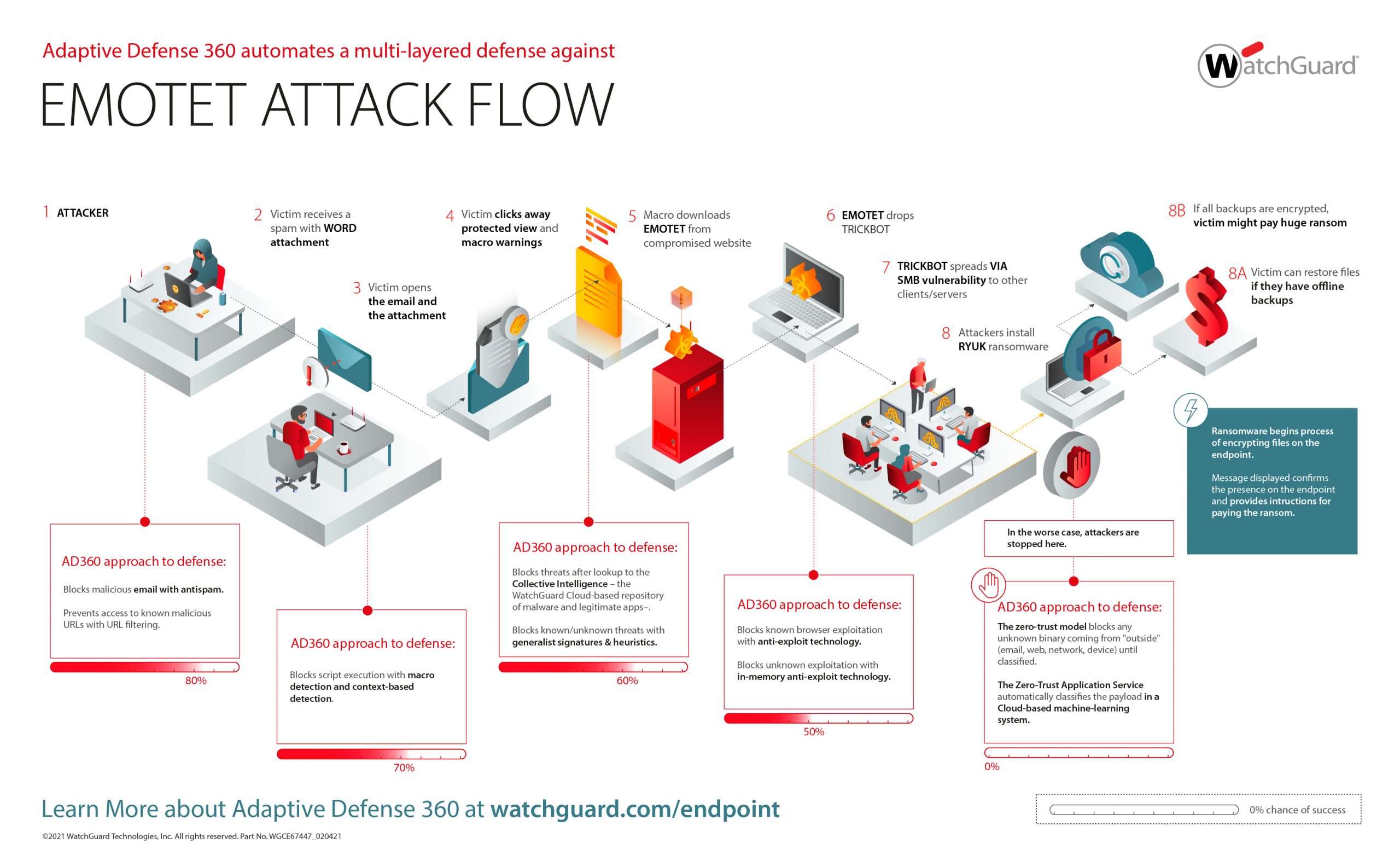

¿Cómo actuaba EMOTET?

Para su última puesta en escena detectada, el pasado mes de julio, Emotet volvió a elegir uno de sus vectores de ataque favoritos: una campaña de envío masivo de spam con adjuntos o enlaces maliciosos. En el caso del adjunto, en muchas ocasiones el documento iba camuflado como si fuera una factura o un documento relacionado con el COVID-19; si el destinatario lo abría, se le instaba a habilitar los macros y en ese punto se instalaba el malware en el equipo.

La Europol indicó que el malware contiene código polimórfico capaz de mutar. En realidad, hoy en día el 97% de los malware utilizan algún tipo de técnicas polimórficas, según estiman analistas de ciberseguridad, contando con distintos grados de complejidad y cifrado en su código y los más sofisticados como Emotet pueden ser difícilmente detectables para las soluciones de ciberseguridad tradicionales.

Consulta aquí el proceso seguido por Emotet en sus ataques.

Que EMOTET no paralice tu negocio

Para proteger contra este tipo de amenaza avanzada existen las soluciones de ciberseguridad avanzada que cuentan con la tecnología específica desarrollada para la detección de amenazas avanzadas como Emotet. Para estar a salvo de la posible recuperación de la red de bots EMOTET y de muchos otros ataques similares desde Panda, a WatchGuard brand, sugerimos proporcionar formación a los empleados para identificar los correos electrónicos de phishing, así como utilizar Panda Adaptive Defense 360, y actualizar siempre los sistemas operativos y el software con Patch Management.

Panda Adaptive Defense 360 y su enfoque de defensa multicapa combate los ataques EMOTET y muchas otras amenazas complejas. La última línea de defensa es el Zero Trust Application Service, que evita cualquier ejecución de malware. Cada aplicación que intenta ejecutarse es clasificada primero por este servicio basado en IA en la nube, por lo tanto, sólo las aplicaciones legítimas pueden ejecutarse, y el malware siempre es bloqueado.

Protege sus puntos finales contra las amenazas, no sólo contra el malware dentro y fuera de la red. Pruébalo gratis durante 30 días.