Cuando uno piensa en hackers, probablemente los asocia con dos cosas: ataques empresariales a gran escala, que causan daños millonarios, o microataques de phishing que se aprovechan de los usuarios de Internet más vulnerables. Al crecer en la era de Internet, con los productos supuestamente indestructibles de Apple, es difícil imaginar que un virus pueda causar estragos en tu teléfono y extraiga tus datos sin que te des cuenta.

Pero, a medida que la era digital fue pasando de los ordenadores de sobremesa a los dispositivos móviles, también lo hicieron los hackers. Hoy en día, tu teléfono móvil puede ser tan vulnerable como tu ordenador portátil. ¿Cómo saber si tu teléfono tiene un virus? Vigila las señales de un rendimiento anómalo de tu móvil y soluciona los problemas de forma eficaz para eliminar el virus.

¿Pueden los teléfonos contraer virus?

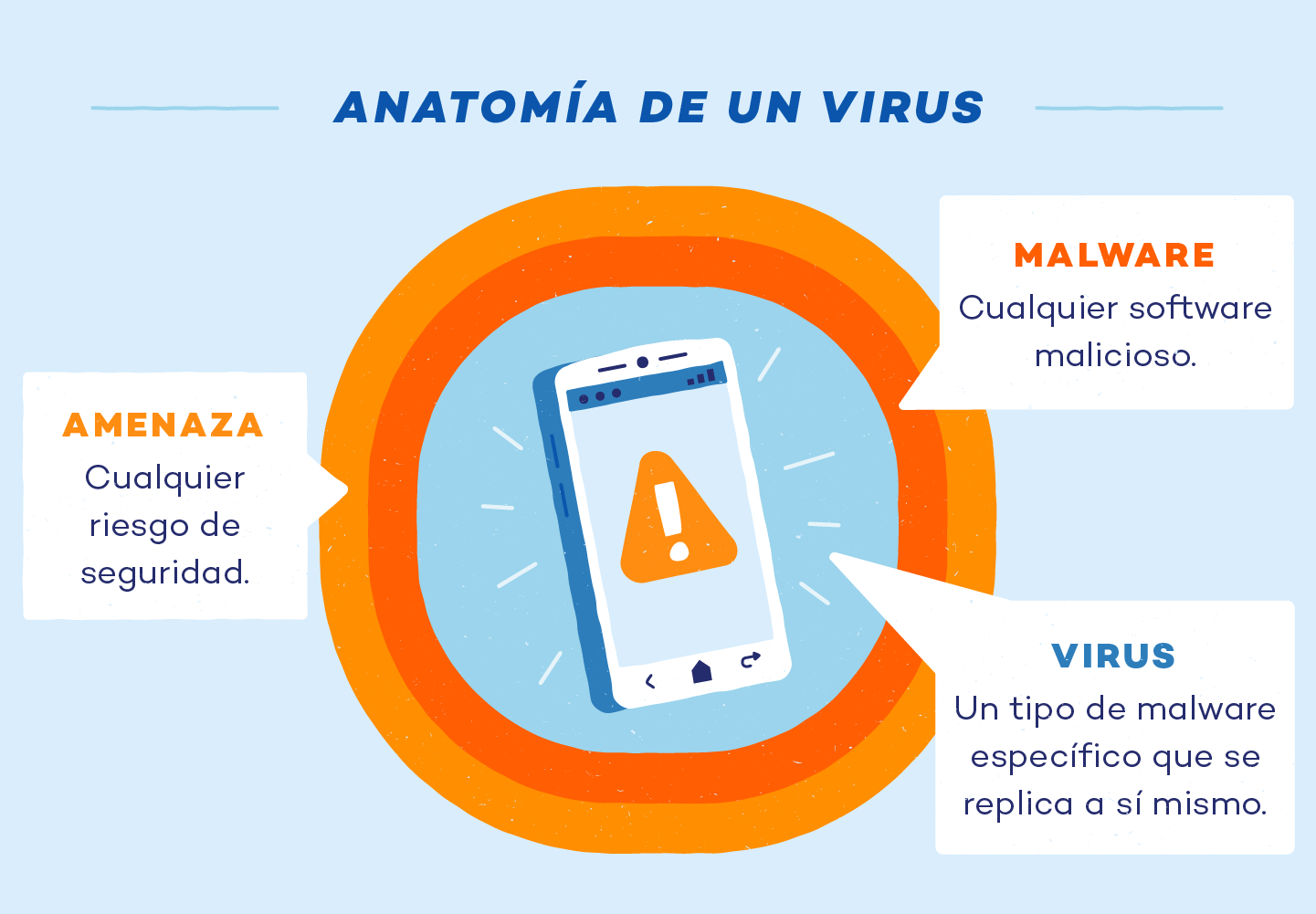

Es posible que los virus afecten a los móviles. Cuando la popularidad de los smartphones superó a la de los ordenadores como dispositivos personales, también lo hicieron los hackers. De ahí que aparezca el malware para móviles. Mientras que un virus tradicional se replica mientras se ejecuta, los virus en los dispositivos móviles se dirigen a los puntos débiles del sistema operativo para minar datos, obtener beneficios económicos o corromper una red.

La capacidad de compartir datos suele estar bloqueada entre aplicaciones, pero algunas apps han sido cuestionadas por un mal manejo de la información, que hace que sus usuarios sean más vulnerables a este tipo de ataques.

Ocho señales que indican que tienes un virus en el móvil

Algunos virus simplemente limitan el funcionamiento óptimo de tu teléfono, pero otros pueden llegar a robar y eliminar datos o realizar compras no autorizadas. A menudo no reconocerás un virus inmediatamente, ya que el malware puede funcionar en segundo plano mientras utilizas tu teléfono de forma habitual.

Además, un rendimiento anómalo de tu dispositivo puede ser un síntoma normal debido al desgaste del teléfono. Sin embargo, también puede ser un indicador de la presencia de malware. Si detectas un rendimiento anómalo en tu móvil, soluciona el problema intentando eliminar cualquier virus.

Estas 8 señales indican que tu teléfono puede tener un virus:

- Gasto excesivo de datos: un teléfono puede tener un virus que se ejecuta en segundo plano, sin ser detectado, lo que puede aumentar significativamente el uso general de datos.

- Cargos fraudulentos: algunos tipos de troyanos pueden aumentar la factura del teléfono con compras de aplicaciones y cargos a cuentas premium que los hackers pueden gastar en tu nombre.

- Bloqueo de aplicaciones: si el software de tu móvil está comprometido, puede hacer que las apps se bloqueen repetidamente. Puede haber varias razones para esto así que comprueba que tu almacenamiento no está lleno y que no tienes demasiadas aplicaciones ejecutándose a la vez antes de ponerte en lo peor.

- Pop-ups: mientras que algunas ventanas emergentes son una función normal de la publicidad al navegar por la web, si tu navegador está cerrado y te encuentras con un gran número de ventanas emergentes, puede deberse a adware, un tipo de malware cuyo objetivo es la minería de datos.

- Aumento del consumo de la batería: si un virus, como otros tipos de malware, se ejecuta en segundo plano durante el uso normal del móvil el gasto de batería puede aumentar de manera desmesurada, así como el uso de la memoria RAM del teléfono.

- Aplicaciones irreconocibles: cuando veas aplicaciones que se han descargado misteriosamente, puede tratarse de una forma maliciosa de malware. Los troyanos también pueden adherirse a aplicaciones legítimas y causar más daños.

- El móvil se calienta en exceso: el malware puede consumir mucha RAM y CPU, lo que lleva a que tu teléfono se caliente demasiado. Aunque puede ser normal que tu teléfono se sobrecaliente ocasionalmente, este problema crónico podría ser una señal de que hay algo más peligroso detrás.

- Mensajes de spam: una forma común de malware que se puede encontrar en un teléfono móvil recogerá datos sensibles e intentará también infectar a tus contactos enviando textos con enlaces y archivos adjuntos peligrosos.

Tipos de virus para móviles

Los virus de móviles más comunes son el adware, el ransomware, el spyware, los troyanos y los gusanos. Aunque el término virus se ha convertido en una palabra ampliamente utilizada para cualquier tipo de riesgo de seguridad, un virus es en realidad una forma específica de malware, un tipo de amenaza tecnológica.

Los virus pueden esconderse detrás de aplicaciones legítimas, correos electrónicos falsos o archivos adjuntos infectados. Los hackers siguen perfeccionando sus técnicas para infiltrarse en tu dispositivo de forma inesperada.

Adware. Mientras que algunas ventanas emergentes son parte de las promociones de marketing, una gran afluencia de ellas puede ser un signo de adware. En el mejor de los casos, es una molestia. En el peor, puede rastrear las actividades y colocar un root en tu dispositivo para robar datos.

Ransomware. El ransomware, que apareció por primera vez en ordenadores de sobremesa, encripta la información personal para que el usuario no pueda acceder a ella. Luego se pide un rescate para liberar los archivos.

Programas espía (spyware). Los programas espía suelen estar asociados a aplicaciones que parecen legítimas. Luego se carga en tu dispositivo y rastrea tu actividad, ubicación, nombres de usuario y contraseñas. A menudo, no te darás cuenta de que este peligroso software está instalado en tu teléfono.

Troyano (o caballo de troya). Un troyano puede llegar a tu teléfono móvil a través de un mensaje de texto. Una vez colocado, se enviarán mensajes con un coste elevado, lo que suele aumentar tu factura telefónica. Más recientemente, un troyano bancario fue utilizado para infliltrarse en dispositivos Android e interceptar mensajes sobre información financiera personal.

Gusano. Otro tipo de virus que se propaga por medio de SMS, los gusanos no necesitan la interacción del usuario para causar daños. Su principal objetivo es infectar tantos dispositivos como sea posible para que los hackers puedan cargar malware en tu teléfono y robar datos.

Cómo eliminar un virus de un iPhone

Aunque el sistema operativo de un iPhone tiende a ser seguro, los virus pueden traspasar las medidas de defensa incorporadas, especialmente en los teléfonos con jailbreak. Para eliminar un virus de un iPhone, empieza por borrar el historial de datos. Si el problema persiste, restaura tu teléfono con una copia de seguridad anterior. Si sigues observando un funcionamiento sospechoso, restablece el teléfono a los ajustes de fábrica. Al hacerlo, se borran los datos existentes y el virus posterior.

Paso 1: borrar los datos de navegación y el historial. Selecciona la configuración, elige tu navegador principal, pulsa borrar el historial y los datos del sitio web.

Paso 2: restaurar tu teléfono a una versión de copia de seguridad. Selecciona los ajustes, luego el ID de Apple y elige iCloud. Selecciona ‘gestionar el almacenamiento’ y, a continuación, las copias de seguridad. Elige la copia de seguridad más reciente y restaura el dispositivo.

Paso 3: Restablecer la configuración de fábrica. Este debería ser el último recurso. Abre tus ajustes, luego elige general. Desde allí encontrarás restablecer, selecciona ‘borrar todo el contenido y la configuración’. Su teléfono se restablecerá a su configuración de fábrica.

Cómo eliminar un virus de un teléfono Android

Debido a su código de fuente abierta, los dispositivos Android son especialmente vulnerables a los ataques de malware. El software antivirus es la forma más segura de proteger tu dispositivo de los virus. Para eliminar un virus de un Android, primero reinicia el dispositivo en modo seguro.

A continuación, abre los ajustes y examina las aplicaciones instaladas recientemente para detectar cualquier actividad sospechosa. Desinstala cualquier software dudoso y activa Google Play Protect. Analiza periódicamente tu dispositivo en busca de amenazas y gestiónalas según sea necesario.

Paso 1: Borrar la caché. Selecciona ‘aplicaciones y notificaciones’, a continuación busca Chrome. Ve a su almacenamiento y selecciona ‘borrar caché’.

Paso 2: Arrancar el dispositivo en modo seguro. Mantén pulsado el botón de encendido. Cuando aparezca el cuadro de diálogo, elige reiniciar en modo seguro.

Paso 3: Encontrar la aplicación sospechosa. Abre los ajustes. Selecciona las aplicaciones. Revisa manualmente las aplicaciones instaladas para encontrar cualquier descarga sospechosa. Una vez identificada, abre la información de la app y desinstálala.

Paso 4: Activar Play Protect. Aunque el antivirus es la forma más segura de proteger tu Android contra el malware, Play Protect es un software integrado que puede ser útil como medida de protección secundaria. Para habilitarlo, elige la aplicación Play Store. Abre el menú en la esquina superior izquierda. Activa la opción de escanear tu dispositivo en busca de amenazas de seguridad.

Cómo protegerte de un virus en el teléfono

Como primera línea de defensa, utiliza un software antivirus para proteger tu teléfono contra el malware. Ten cuidado al instalar nuevas aplicaciones. Lee las reseñas y revisa los términos y condiciones en busca de cualquier frase que pueda indicar el acceso a datos personales. Haz regularmente una copia de seguridad de tu teléfono para poder restaurar a una versión anterior si un virus se infiltra en tu dispositivo.

- Descarga sólo aplicaciones verificadas. Evita las tiendas de aplicaciones de terceros. De este modo se minimiza el riesgo de instalar aplicaciones peligrosas que se hacen pasar por software legítimo.

- Utiliza un WiFi seguro. Utiliza siempre un WiFi protegido o una VPN. Esto disuade a los hackers de interrumpir el flujo de datos hacia y desde tu teléfono.

- Comprueba los permisos de la aplicación. Lee los términos y condiciones antes de descargar una aplicación desconocida. Fíjate en cualquier texto que indique que la aplicación puede utilizar información personal o cambiar los términos sin previo aviso.

- Instala un software antivirus. El software antivirus es la mejor línea de defensa contra el malware en el móvil. Ejecuta el software con regularidad y elimina cualquier amenaza detectada.

- Actualiza tu sistema operativo. Las actualizaciones del sistema operativo suelen parchear los errores encontrados en sus versiones anteriores.

- No abras mensajes sospechosos. Los programas maliciosos pueden venir en forma de archivos adjuntos de correo electrónico, textos y enlaces. No hagas clic en enlaces o mensajes desconocidos, ya que pueden ser una puerta de entrada a sitios de phishing.

- No hagas jailbreak en tu teléfono. Estar rooteado permite las actualizaciones y parches necesarios para tu sistema operativo a medida que iOS refuerza su seguridad. Cuando haces jailbreak a tu teléfono, eres vulnerable a los agujeros de seguridad encontrados en las versiones anteriores, además de los peligros que puede suponer el código abierto.

Algunos virus en los teléfonos móviles permanecen inactivos durante un tiempo, con el objetivo de infiltrarse y acceder a la mayor cantidad de datos del usuario antes de ser detectados. Un software antivirus puede proteger tus dispositivos móviles contra los ciberataques. Mantente alerta cuando descargues nuevo software en tus dispositivos, y ten en cuenta los problemas de rendimiento que pueden estar asociados a los síntomas de malware.