¡Atención! Nuestros compañeros de Soporte nos han informado de una masiva infección que se está produciendo mediante CryptoLocker, una familia de ransoms cuyo modelo de negocio se basa en la extorsión al usuario.

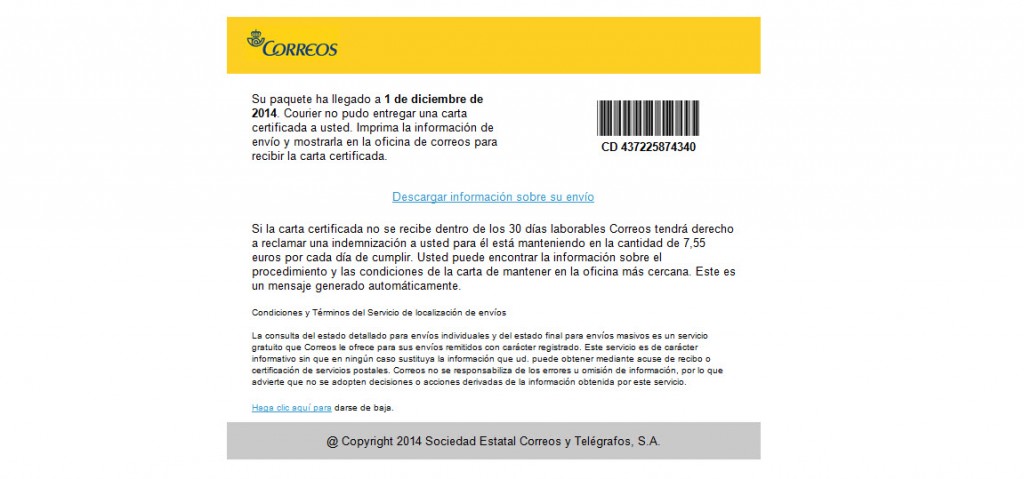

El ataque se produce a través de un correo electrónico que simula ser de Correos y que nos avisa de que no nos han podido entregar una carta certificada. Para saber más acerca de ese envío tenemos, cómo no, que pinchar en un enlace del email.

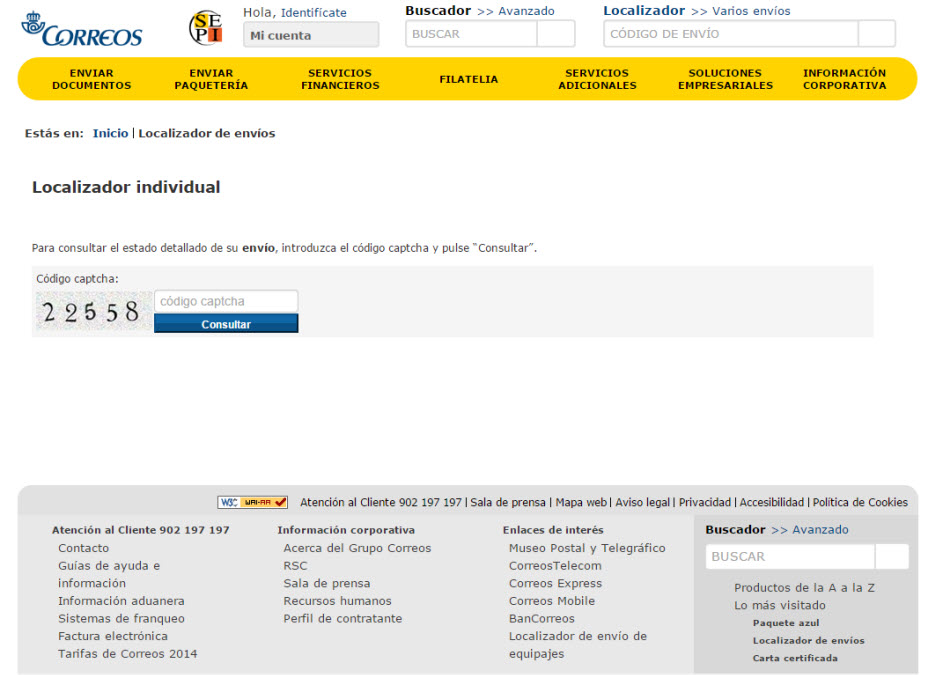

Al hacerlo, nos envía a otro site en el que nos avisa de que, para saber más sobre la carta, tenemos que introducir un código Captcha.

Al hacerlo, nos descargamos un troyano que encriptará todos los archivos de nuestro ordenador.

Consejos para evitar CryptoLocker

- Extremar las precauciones ante emails de remitentes no esperados, especialmente para aquellos que incluyen ficheros adjuntos o con enlaces externos.

- Desactivar la política de Windows que oculta las extensiones conocidas también ayudará a reconocer un ataque de este tipo.

- Es muy importante tener un sistema de backup de nuestros ficheros críticos, lo que nos garantiza que no solo en caso de infección podamos mitigar el daño causado por el malware, sino que también nos cubrimos ante problemas del hardware.

- Si no tenemos un backup y nos hemos infectado, no recomendamos el pago del rescate. Esta nunca debería ser la solución para recuperar nuestros ficheros, ya que convierte este malware en un modelo de negocio rentable, lo que impulsará el crecimiento y la expansión de este tipo de ataque.

10 comments

Se puede desencriptar pero tener que reiniciar la compu con el backup guarden los archivos y reinicen la cpu ademas pronto habran viruses en todo lugar, puede que se desencripte buscando comandos basicos asi como el cmd los pueda correr si es qur lo tienen instalado y no han editado archivos protegidos de la computadora

Gracias por tu comentario.

Además, es imprescindible tener los dispositivos protegidos. Te recomendamos que eches un vistazo a nuestros productos, los cuales incluyen opciones gratuitas: https://www.pandasecurity.com/es/homeusers/

Saludos.

Se sabe si saldrá algún desencriptador a medio o largo plazo? Tengo muchísimos ficheros y al igual que yo hay muchísima gente,estamos medio parados y alguna solución positiva tendrá que haber,el problema que los windows 2003 server no tienen shadow a copies a no ser que se activen,y muchos no las tenemos activadas.

Hay alguna idea si se está investigando esto y si se sacará algo en claro?

Hola Jesús.

No existe la posibilidad de desencriptar los ficheros una vez cifrados, por desgracia, no hay nada que podamos hacer por el tipo de cifrado que se utiliza. Además, para evitar que se puedan restaurar versiones anteriores de los archivos (shadow copies), TorrentLocker borra todas las copias (shadow copies) del sistema.

Si hay novedades, os avisamos. Un saludo

Hola, poder descifrar se puede, porqué en su web te dejan descifrar un fichero gratuitamente y lo descifra. Además conozco gente que ha pagado y han podido descifrar los ficheros.

Otro tema es que haya alguna aplicación de terceros, más allá de la que te dan ellos pagando, que pueda descifrarlo.

Ayer fui víctima del ataque de Cryptolocker. Por ir deprisa y corriedo abrí el mail de correos (esperaba un envío) y zas. Extensión encripted en casi todos mis archivos (hasta que conseguí eliminarlo con Malwarebytes y Windows defender). Una vez eliminado cargue la copia del registro que tenía creada antes del ataque con CCleaner (por si las moscas me dejaba basura en regedit). Menos mal que tenía una copia de seguridad de mis archivos (Mis Documentos), y restauré.

El problema lo tuve en Dropbox, dado que con botón derecho en el fichero y recuperar versiones anteriores sólo me aparecía la versión atacada. Le quite la extensión encrypted y tampoco. Tenía una copia de seguridad de ese fichero de hace un mes (estaba muy preocupado porque era un excel que en un mes había modificado mucho) y lo cargue (previamente eliminé el infectado de la carpeta) y posteriormente busqué versiones anteriores de ese fichero antiguo y SOLUCIONADO, Me apareció la versión (aparece eliminada por el usuario) justo antes del ataque, la restauré y ya esta.

En Google Drive había consultado la carpeta desde el móvil un día antes. Por ello, desconecte el móvil de internet y entre en la carpeta. Tenía todos los ficheros del día antes (la imagen de ese día en el móvil). Los copié en otra carpeta, eliminé todos de drive y volví a cargarla con los que tenía en el móvil.

Dejo este comentario por si a alguién le sirve de utilidad..

No puedo entender que Panda no de por lo menos un seguimiento o una respuesta a si están con la solución

de este problema..

Mi reflexión pq comprar cualquier solución de antivirus comercial si por el momento nos dicen como evitarlo

debería haber un chat con los clientes para que todos podamos ayudar.

Si me censuran ese mensaje será reenviado a todos los periódicos a nivel nacional que tienen mail de quejas del consumidor

Hola Vince. Nuestra estrategia se centra en la prevención para evitar este tipo de infecciones. Para ello, se ha publicado una serie de detecciones genéricas que nos permitirán detectar cualquier variante de este malware y evitar así que más maquinas se infecten. Un saludo

Y de momento no existe desencriptador, o por lo menos después de 3 días buscando no he encontrado nada.

Ojala alguien se saque algo pronto debajo de la manga y no tengamos que vivir extorsionados.