L’ingénierie sociale est une tactique que les cybercriminels utilisent pour manipuler les gens afin qu’ils révèlent des informations privées ou partagent des données sensibles. Si vous avez déjà reçu un appel téléphonique ou un email inattendu de quelqu’un vous demandant des informations sur votre compte, votre numéro de sécurité sociale ou d’autres informations personnelles, vous avez peut-être été la cible d’une attaque d’ingénierie sociale.

Les attaquants qui utilisent l’ingénierie sociale n’ont pas besoin de pirater des bases de données ou des outils de cybersécurité révolutionnaires. Au lieu de cela, ils convainquent les cibles de transmettre volontairement des informations sensibles en imitant des entreprises dignes de confiance ou en proposant des produits contrefaits. Ces escrocs peuvent cibler n’importe quoi, des numéros de carte de crédit et des informations de compte bancaire aux fichiers et appareils sécurisés.

L’ingénierie sociale peut prendre de nombreuses formes et n’est pas toujours facile à repérer. Heureusement, il existe plusieurs stratégies que vous pouvez utiliser pour identifier les escroqueries potentielles et vous protéger contre de futures attaques.

Comment fonctionne l’ingénierie sociale ?

L’ingénierie sociale fonctionne en incitant les gens à révéler des informations sensibles ou en leur donnant accès à un appareil ou à un compte personnel. Les escrocs se font généralement passer pour une personne de confiance et vous contactent pour vous demander des informations ou des instructions pour accéder à un site web ou à un fichier. Par exemple, cela pourrait ressembler à l’email d’une entreprise vous invitant à télécharger une pièce jointe ou à un appel du support technique demandant des informations de connexion.

Ces messages semblent convaincants et peuvent être difficiles à distinguer des demandes authentiques. Les escrocs recherchent souvent une entreprise ou un individu à l’avance pour en savoir le plus possible sur eux. Une fois qu’ils ont plus d’informations, ils peuvent personnaliser leurs messages en fonction des affiliations ou de la position de la cible au sein d’une entreprise.

Si la cible tombe dans le piège de l’escroquerie, elle peut être invitée à envoyer des informations de compte, à saisir ses identifiants de connexion sur un site frauduleux ou à télécharger sans le savoir des logiciels malveillants sur son appareil.

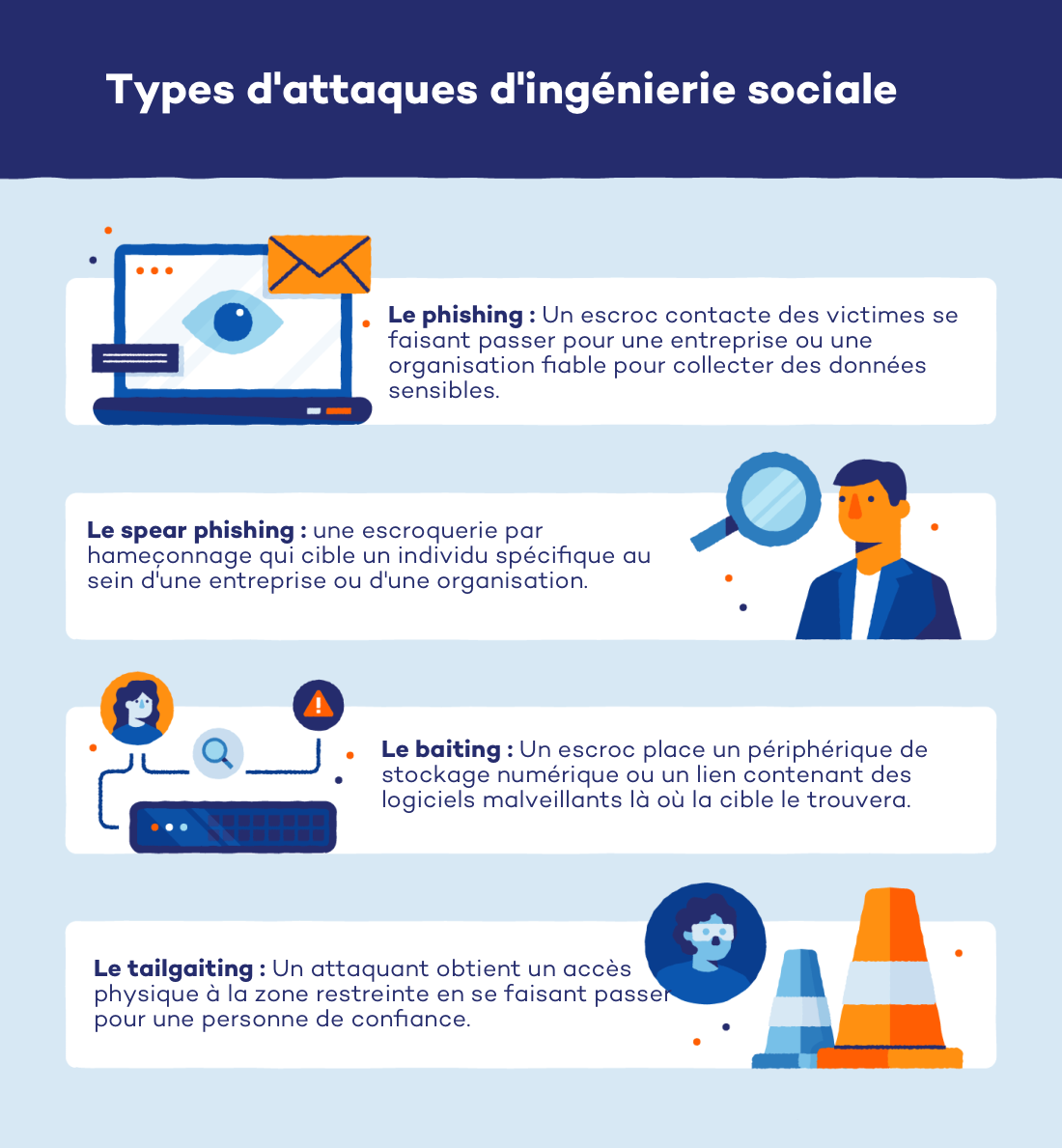

Types courants d’attaques utilisant l’ingénierie sociale

Il existe de nombreuses méthodes que les escrocs peuvent utiliser pour effectuer des attaques d’ingénierie sociale. Voici les quatre types les plus courants :

Le phishing (ou hameçonnage)

Le phishing est l’un des types d’escroqueries par ingénierie sociale les plus courants. Pour effectuer cette attaque, un individu se fait passer pour une entreprise ou une organisation de bonne réputation et envoie aux cibles un email demandant l’accès aux identifiants de connexion, aux informations de carte de crédit ou à d’autres données confidentielles.

Les attaquants peuvent demander des informations directement ou inviter les utilisateurs à cliquer sur un lien menant à un site web frauduleux. Une fois sur place, le site web invite l’utilisateur à saisir ses identifiants de connexion ou d’autres informations personnelles.

Les escrocs peuvent également profiter d’autres formes de communication pour exécuter des attaques de phishing. Le « Smishing » fait référence aux messages de phishing envoyés par SMS, et le « vishing » fait référence aux appels téléphoniques ou aux messages vocaux d’escrocs se faisant passer pour une source fiable. Ces messages de phishing incluent généralement un faux sentiment d’urgence pour inciter les cibles à agir rapidement.

Le spear phishing

Le spear phishing est un type d’attaque de phishing qui cible un individu dans une entreprise ou une organisation. Au lieu d’envoyer un email ou un message en masse, un attaquant choisit un employé pour envoyer une demande d’informations personnalisée. Ces messages convainquent souvent la cible qu’elle entretient une relation avec l’expéditeur, ce qui la rend plus susceptible de partager des informations ou des données sensibles.

Le baiting

Bien que l’objectif final soit le même, le baiting (« appâter » en français) fonctionne légèrement différemment des attaques de phishing. Au lieu d’envoyer des demandes d’informations, les escrocs installent des publicités ou du matériel qui incitent les cibles à accéder à des sites web malveillants ou à télécharger des logiciels malveillants. Par exemple, un attaquant peut créer une publicité alléchante qui semble mener à une page de produit. Cependant, lorsque la cible clique dessus, le lien télécharge une application infectée par un malware.

Planter du matériel physique est une autre méthode populaire pour appâter les escroqueries. Pour ce faire, les escrocs laissent un lecteur flash ou un autre périphérique de stockage dans un endroit où les cibles le verront facilement. Lorsque la victime le branche sur son ordinateur, il infecte l’appareil avec des logiciels malveillants.

Le tailgaiting

Le tailgaiting est une attaque physique où une personne se fait passer pour un employé ou une autre personne de confiance pour accéder à une zone restreinte. Cela pourrait ressembler à un concierge qui vous demande de garder la porte ouverte ou à un nouvel employé qui a perdu sa carte-clé. Une fois qu’ils y ont accès, l’attaquant recherche les dossiers, documents ou autres informations confidentielles de l’entreprise.

Exemples d’attaques d’ingénierie sociale

Les attaquants visent à être aussi convaincants que possible, de sorte que les attaques d’ingénierie sociale peuvent être difficiles à identifier. Lisez les exemples concrets suivants pour mieux comprendre à quoi pourrait ressembler une attaque d’ingénierie sociale.

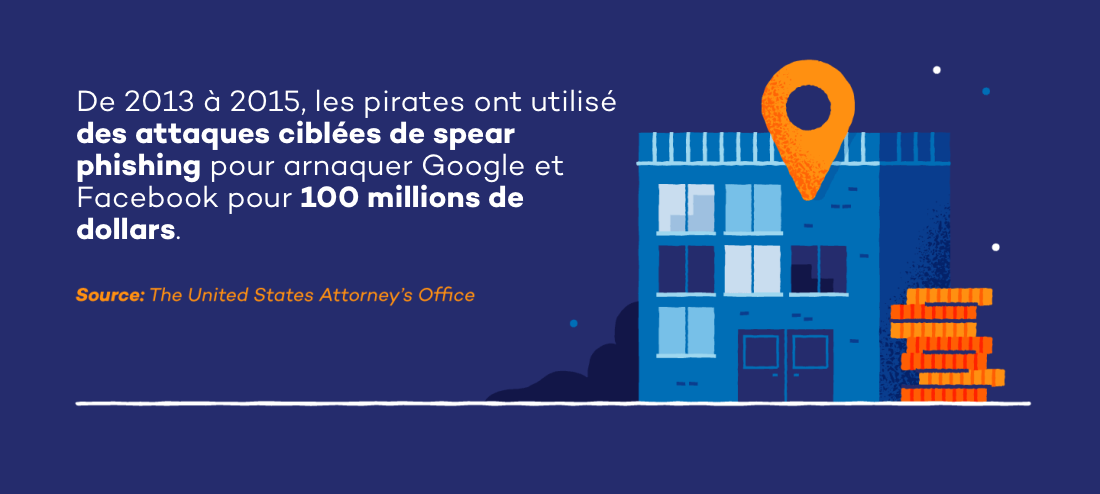

Escroquerie de phishing par email ciblant Google et Facebook

L’un des cas les plus connus d’attaque d’ingénierie sociale s’est produit entre 2013 et 2015, lorsqu’un groupe d’attaquants a utilisé le spear phishing pour arnaquer Google et Facebook de près de 100 millions de dollars.

Le groupe, dirigé par Evaldas Rimasauskas, a créé une fausse entreprise de fabrication d’ordinateurs presque identique au fournisseur légitime de Google et Facebook. Ils ont ensuite envoyé des factures par email à des employés spécifiques leur demandant de virer de l’argent sur un compte bancaire contrôlé par les escrocs. Étant donné que les factures comprenaient des biens et des services que l’entreprise légitime avait effectivement fournis et que les expéditeurs semblaient dignes de confiance, le groupe a pu convaincre les employés d’envoyer 100 millions de dollars sur la période de deux ans.

Escroquerie à la sécurité sociale

En 2018, la Federal Trade Commission a commencé à recevoir plusieurs rapports d’appels d’escrocs prétendant travailler pour la Social Security Administration. Au cours de ces appels téléphoniques, les escrocs se faisaient passer pour des employés et demandaient aux victimes de confirmer leur numéro de sécurité sociale. Ils ont tenté de rendre les appels plus convaincants en expliquant qu’un problème informatique avait causé un problème interne.

Le vol d’identité par le biais d’attaques d’ingénierie sociale est un problème permanent. L’administration de la sécurité sociale exhorte les gens à ne jamais donner leurs numéros de sécurité sociale par téléphone s’ils reçoivent un appel suspect.

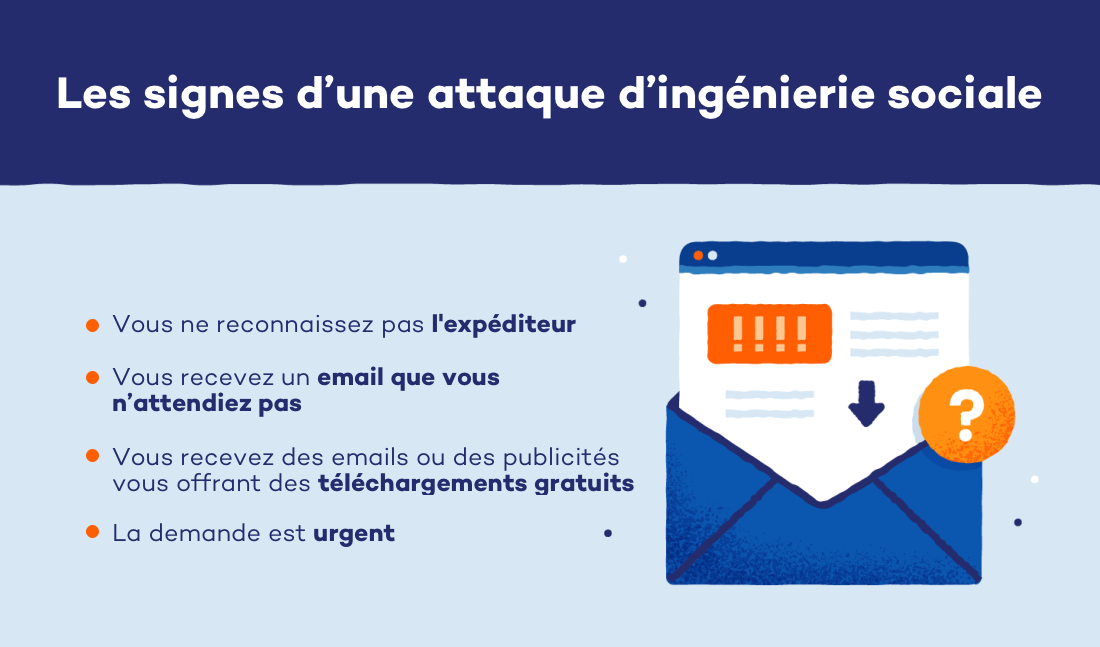

Les signes d’une attaque

Les attaques d’ingénierie sociale deviennent de plus en plus convaincantes et difficiles à détecter. Heureusement, quelques signes révélateurs peuvent vous aider à identifier une attaque avant que vous ne deveniez une victime.

Le groupe, dirigé par Evaldas Rimasauskas, a créé une fausse entreprise de fabrication d’ordinateurs presque identique au fournisseur légitime de Google et Facebook. Ils ont ensuite envoyé des factures par email à des employés spécifiques leur demandant de virer de l’argent sur un compte bancaire contrôlé par les escrocs. Étant donné que les factures comprenaient des biens et des services que l’entreprise légitime avait effectivement fournis et que les expéditeurs semblaient dignes de confiance, le groupe a pu convaincre les employés d’envoyer 100 millions de dollars sur la période de deux ans.

Ne cliquez jamais sur des liens inconnus

Ne cliquez jamais sur un lien pour un téléchargement gratuit à partir d’une annonce ou d’un email non sollicité. Les escrocs ajoutent fréquemment des liens malveillants aux emails ou aux publicités en ligne pour convaincre les victimes de télécharger des logiciels malveillants sur leurs appareils. Si vous recevez une offre par email suspecte ou voyez une annonce qui semble trop belle pour être vraie, il s’agit probablement d’une arnaque. Cliquer sur le lien fourni sans vérifier son authenticité pourrait exposer votre appareil à des logiciels malveillants ou compromettre des informations sensibles.

Supprimez les demandes d’informations ou d’assistance suspectes

Si vous recevez une demande d’informations d’une source que vous ne pouvez pas vérifier, supprimez-la de votre boîte de réception sans ouvrir aucun lien ni pièce jointe. Cela garantit que vous ne l’ouvrirez pas accidentellement plus tard ou que vous ne le transmettrez pas à quelqu’un d’autre.

Mettez à jour les filtres anti-spam

Tous les programmes de messagerie proposent des filtres anti-spam pour empêcher les messages frauduleux ou indésirables d’arriver dans votre boîte de réception. Si vous n’avez pas vérifié les paramètres de votre filtre anti-spam depuis un certain temps, accédez à vos paramètres de messagerie et assurez-vous que votre filtre est activé et mis à jour. La plupart des filtres anti-spam de base vous permettent également de créer des filtres personnalisés et de bloquer des expéditeurs spécifiques.

Sécurisez vos appareils

Les outils de cybersécurité peuvent ne pas être en mesure d’empêcher les escroqueries par ingénierie sociale, mais ils peuvent aider à protéger votre appareil contre les logiciels malveillants si vous êtes victime d’une attaque. Le logiciel antivirus est un excellent outil à ajouter à vos appareils pour vous protéger contre les virus et rechercher les logiciels malveillants. Vous devez également créer des mots de passe forts et uniques pour vos comptes en ligne et mettre à jour vos identifiants de connexion périodiquement pour vous assurer que vos comptes en ligne sont aussi sécurisés que possible.

Les attaques d’ingénierie sociale sont particulièrement dangereuses car elles contournent les logiciels antivirus traditionnels et les outils de cybersécurité. Cependant, tant que vous restez vigilant et que vous prenez les précautions appropriées, vous pouvez réduire votre risque d’être victime d’une attaque.

Pour plus de moyens de sécuriser vos appareils et de protéger votre activité en ligne, consultez nos outils antivirus et VPN pour Windows et Android.