Le pharming est une arnaque que les cybercriminels utilisent pour installer un code malveillant sur des ordinateurs personnels ou des serveurs. Comme son nom l’indique, il vient des mots « agriculture » et « hameçonnage », et il représente une nouvelle technique utilisée par les pirates un peu plus sophistiquée pour accéder à des informations sensibles.

Le code malveillant impliqué dans les attaques de pharming modifie les informations d’adresse IP, ce qui redirige les utilisateurs vers de faux sites web à leur insu ou sans leur consentement. Une fois redirigés vers ces faux sites web, les utilisateurs sont invités à saisir des informations personnelles, qui sont ensuite utilisées pour commettre un vol d’identité ou une fraude financière.

Les attaquants ciblent principalement les clients des banques ou d’autres systèmes d’échange monétaire. Cette tactique est efficace car elle permet aux pirates d’infiltrer plusieurs appareils à la fois. De plus, les pirates n’ont pas besoin de convaincre les utilisateurs de cliquer sur un lien douteux ou une publicité suspecte. Le code malveillant est automatiquement téléchargé sans aucune action de l’utilisateur.

Comment fonctionne le pharming ?

Le pharming est une pratique d’exploitation effectuée en infiltrant des ordinateurs individuels ou en empoisonnant un serveur. Les deux options utilisent du code qui redirige les sites web, mais chacune est exécutée différemment.

Mais comment fonctionne le pharming au cas par cas ? Pour comprendre les mécanismes et les nuances, vous devez d’abord comprendre les différents types de pharming.

Piratage d’ordinateurs individuels

Dans ce type de pharming, le pirate envoie un e-mail avec un code qui modifie les fichiers hôtes de l’ordinateur d’un individu. Une fois les fichiers hôtes infiltrés, ils peuvent rediriger les URL vers une fausse version du site web que l’individu a l’intention de visiter en remplaçant l’adresse IP légitime par une fausse. Même si l’utilisateur saisit l’URL correcte, la page sera redirigée. Ces sites web imitent l’apparence de sites réels, de sorte que les utilisateurs peuvent ne pas se rendre compte qu’ils en sont victimes.

Empoisonner un DNS ou « DNS cache »

Une version beaucoup plus sophistiquée du pharming est l’empoisonnement du système de noms de domaine ou l’empoisonnement DNS. Pour comprendre ce type de pharming, vous devez d’abord comprendre ce qu’est un système de noms de domaine (DNS) et comment il fonctionne. Les serveurs DNS traduisent essentiellement les noms de domaine en adresses IP – en les changeant d’un langage « humain » en langage « informatique ».

Dans cette attaque de pharming, un pirate attaque le serveur DNS plutôt que d’infiltrer des fichiers sur un ordinateur personnel. Ce serveur peut gérer des milliers voire des millions de demandes d’URL d’internautes, ce qui signifie que chaque utilisateur est redirigé sans le savoir vers de fausses pages. Cette menace à grande échelle est particulièrement dangereuse car les utilisateurs concernés peuvent devenir des victimes même s’ils disposent d’un appareil sécurisé et exempt de logiciels malveillants.

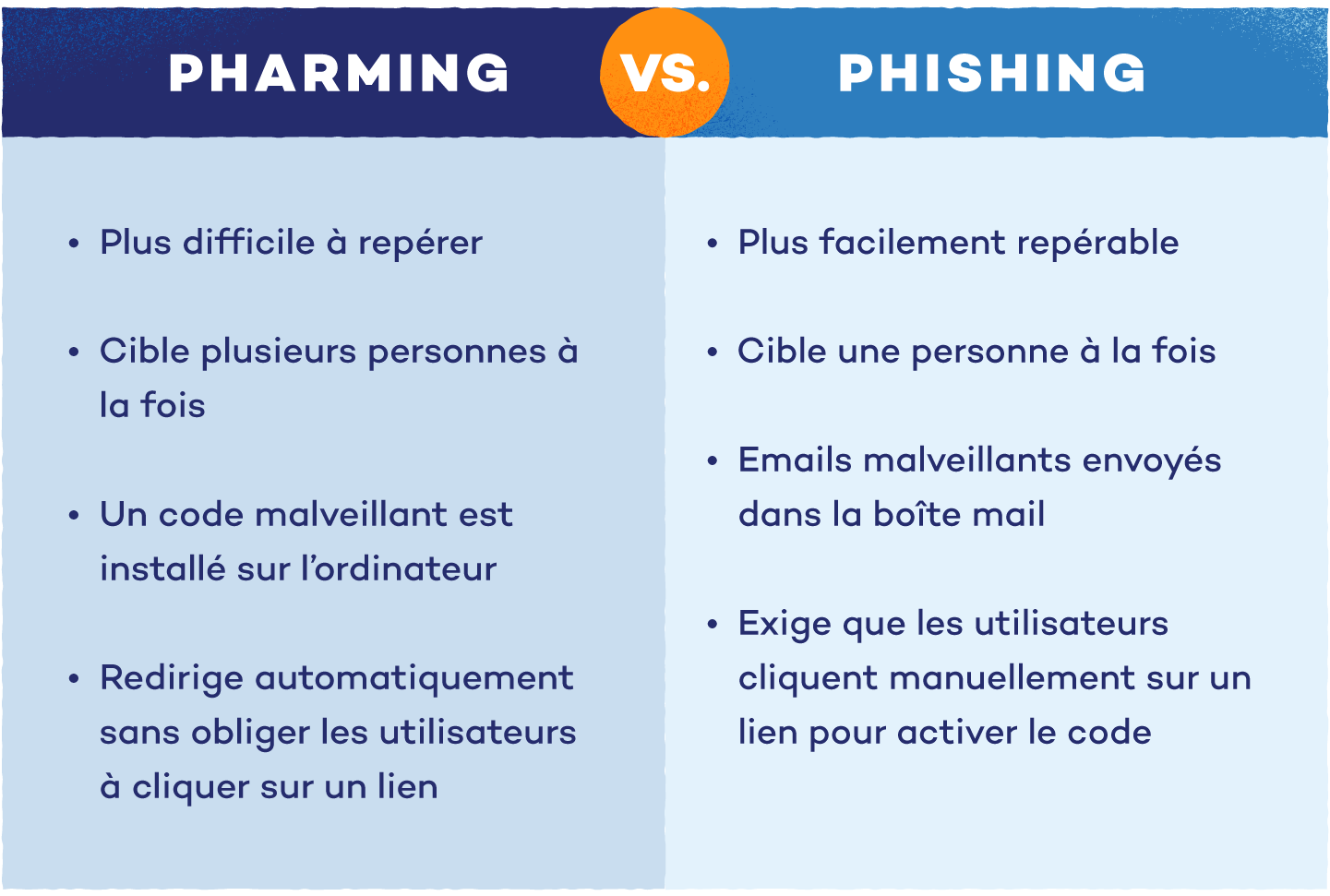

Pharming VS phishing

Avec autant de mots en « ph- » à retenir, il peut être difficile de faire la différence entre le pharming, le phishing et les autres cyberattaques.

Le phishing (ou hameçonnage en français) est une technique qui acquiert des informations personnelles en envoyant des e-mails malveillants conçus pour paraître légitimes. Les attaquants utilisent un discours pour convaincre les utilisateurs de cliquer sur un lien dans un e-mail frauduleux. En plus du phishing par e-mail, les pirates se tournent vers d’autres formes de communication, telles que les SMS (smishing) et la messagerie vocale (vishing).

Le pharming, quant à lui, consiste à créer de faux sites web pour voler des informations personnelles. Alors que le phishing consiste à cliquer sur un lien à partir d’un e-mail frauduleux, le pharming n’exige pas toujours que les utilisateurs prennent des mesures manuelles – ils sont redirigés vers ces faux sites web sans même le savoir.

Les signes qui indiquent une attaque de pharming

Les attaques de pharming peuvent être difficiles à détecter, surtout si un site web malveillant est presque identique à l’original. Cependant, il existe des moyens subtils de savoir si vous avez été victime d’une attaque. Voici quelques signes courants de pharming à surveiller :

Modifications infimes d’un lien ou d’un site web

Les attaquants modifient parfois les lettres de l’URL ou utilisent des graphiques modifiés lors de la création d’un site malveillant. Si vous remarquez des fautes de frappe, des logos modifiés ou des couleurs que vous ne reconnaissez pas lorsque vous visitez un site familier, il peut s’agir d’un site web de pharming.

Connexion non sécurisée

Les sites de pharming utilisent souvent “http” au lieu de “https” dans l’URL, indiquant que la connexion n’est pas sécurisée. Si vous recevez un message vous avertissant que votre connexion n’est pas sécurisée ou si vous ne voyez pas de symbole de cadenas gris dans la barre d’adresse, vous êtes peut-être sur un site web malveillant.

Compte ou activité bancaire inhabituels

Les attaquants utilisent souvent le pharming pour accéder aux comptes bancaires et à d’autres informations sensibles. Si vous remarquez une activité non autorisée sur votre carte de crédit ou votre compte bancaire, vous avez peut-être été victime d’une attaque de pharming.

Changements de mot de passe non autorisés

Si un attaquant accède à vos informations de connexion pour un compte en ligne, il peut changer le mot de passe pour vous empêcher de vous connecter. Les changements de mot de passe aléatoires sont un bon indicateur que quelqu’un a piraté votre compte.

Applications ou téléchargements inconnus

Une application ou un programme inconnu qui apparaît soudainement peut être le signe qu’un pirate a accédé à votre appareil.

Risques de cybersécurité

Les attaques de pharming peuvent avoir de graves conséquences pour les entreprises et les utilisateurs individuels. Certains des risques les plus courants incluent :

Perte de données

Les attaquants peuvent utiliser le pharming pour accéder à des données personnelles ou à d’autres informations sensibles. Ceci est particulièrement dangereux pour les propriétaires d’entreprise ou les personnes qui utilisent le même mot de passe pour plusieurs comptes. Si vous soupçonnez qu’un attaquant a eu accès à vos informations de connexion par le biais d’une attaque de pharming, vous devez modifier vos mots de passe immédiatement et prendre des mesures pour sécuriser les comptes concernés.

Logiciels malveillants

Ouvrir un site web de pharming ou cliquer sur un lien inconnu pourrait exposer votre appareil à des virus et autres logiciels malveillants. À moins que vous n’utilisiez un outil de détection antivirus fiable, vous ne remarquerez peut-être pas ce processus.

Vol financier ou fraude

Une fois qu’un attaquant accède à vos comptes, il peut utiliser vos informations pour voler de l’argent ou effectuer des achats frauduleux. Cela est particulièrement courant pour les sites frauduleux qui imitent les banques ou d’autres institutions financières.

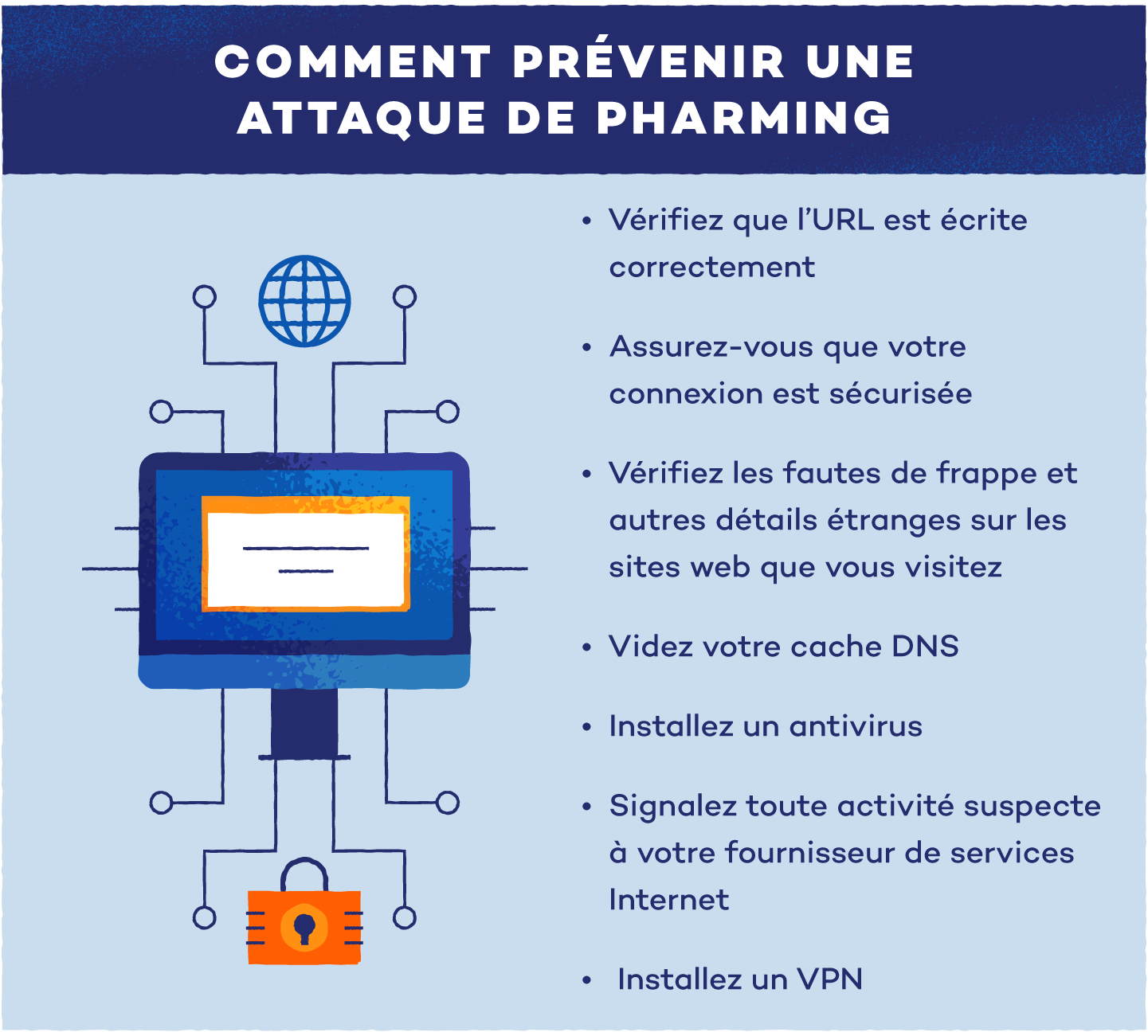

Comment se protéger d’une attaque

Bien que de nombreuses attaques de pharming ne puissent pas être évitées, il existe quelques étapes qui peuvent éloigner les cybercriminels.

- Si vous pensez être victime d’une attaque, videz votre cache DNS.

- Exécutez un programme antivirus pour vous assurer que votre appareil est sécurisé.

- Si vous pensez que votre serveur est compromis, contactez votre fournisseur de services Internet.

- Installez un VPN pour une navigation en ligne sécurisée.

Avec la prévalence de tactiques prédatrices comme le pharming et le phishing, il est plus important que jamais de se protéger contre toutes sortes d’attaques de logiciels malveillants. Si vous prenez des précautions et faites preuve de diligence dans votre utilisation d’Internet, vous pouvez minimiser les risques de vol de vos données avec un code malveillant. Découvrez notre logiciel antivirus pour sécuriser votre vie numérique dès aujourd’hui.