Le danger des logiciels à risque est que même les programmes fonctionnels légitimes peuvent avoir des vulnérabilités que les pirates peuvent cibler et exploiter. Tout logiciel qui a la moindre probabilité de causer des dommages par des utilisateurs malveillants est considéré comme un logiciel à risque, ou riskware. C’est là que la mise en garde entre en jeu, car les logiciels à risque ne sont pas toujours des logiciels malveillants.

Qu’est-ce qu’un Riskware ?

Un Riskware est un logiciel légitime et illégitime qui est vulnérable aux cybermenaces.

Souvent, les riskwares ne sont pas conçus pour être malveillants. Au contraire, ces programmes ont juste certaines fonctionnalités que les pirates peuvent exploiter. Ce type de logiciel n’est pas définit comme un logiciel risqué, mais comme un logiciel à risque possible.

En règle générale, les pirates sont capables d’infiltrer un programme à cause de certaines vulnérabilités de développement ou de violations de données. Il est également possible qu’un programme abuse de manière flagrante des pratiques de confidentialité de ses utilisateurs et associe un logiciel illégitime à un programme légitime.

Comment peut-on repérer un Riskware ?

Étant donné que les riskwares ne sont pas toujours une menace de malware bien connue des détecteurs antivirus, il est important de vérifier manuellement les vulnérabilités potentielles. Les systèmes d’exploitation et les applications obsolètes que les développeurs ne mettent plus à jour sont particulièrement vulnérables aux cybercriminels et peuvent généralement être considérés comme des logiciels à risque.

De plus, les conditions d’utilisation de votre logiciel peuvent être le signe d’un riskware. Si deux programmes interagissent et que l’un désactive les fonctionnalités d’un autre, le programme désactivant ces fonctionnalités peut être un riskware.

Enfin, confirmez que vous avez accepté les autorisations d’un programme. Tout ce que vous n’avez pas autorisé directement peut être le signe d’un logiciel à risque. Ces programmes tentent généralement d’accéder aux données de base du système, aux fonctionnalités Internet et au matériel tel que les micros et les caméras.

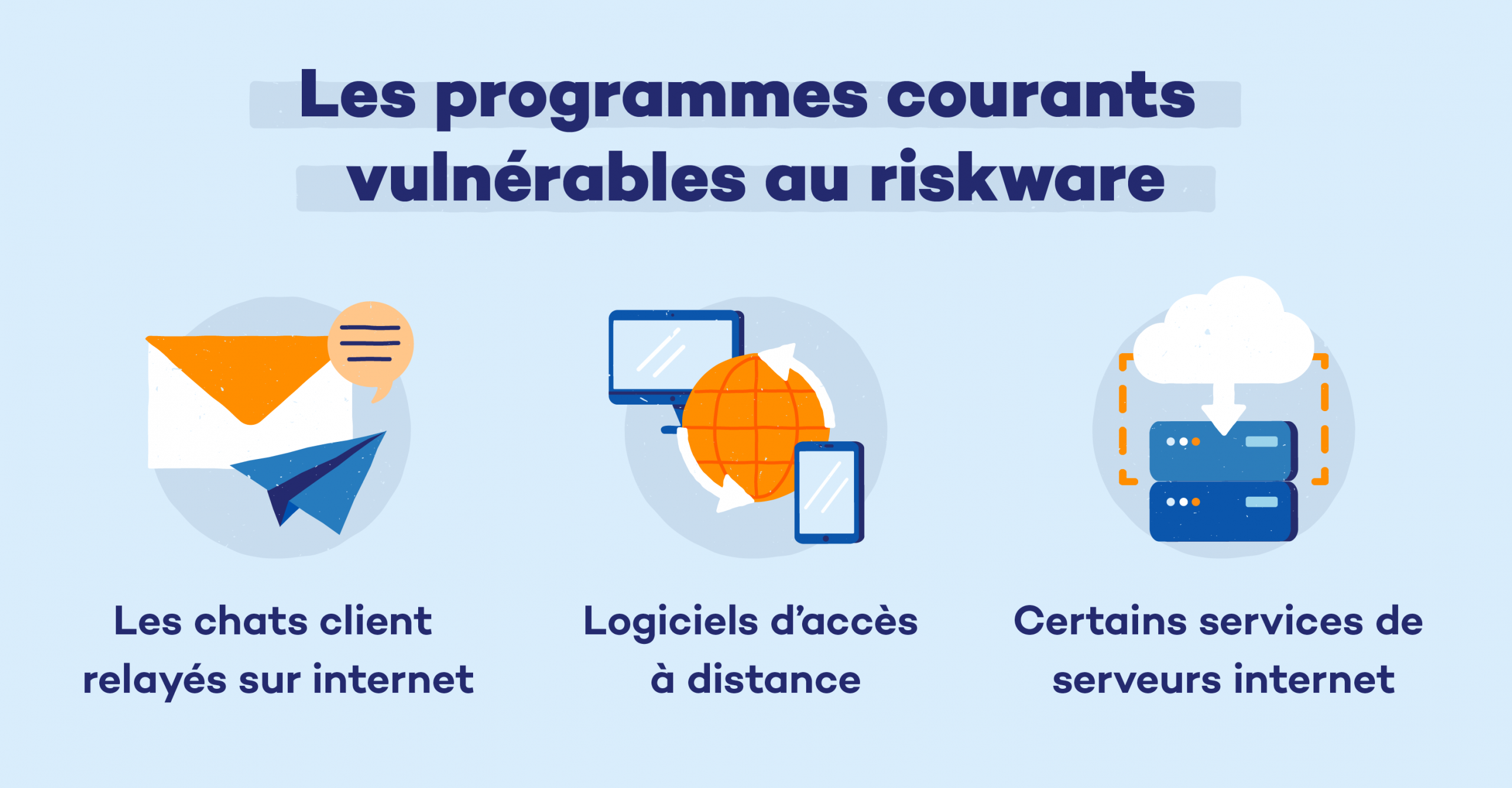

Les types de programmes vulnérables

Les exemples de riskware incluent des logiciels qui enfreignent les lois, surveillent le comportement des utilisateurs ou présentent des vulnérabilités qui permettent d’accéder aux logiciels malveillants.

Les types de programmes suivants sont souvent associés à des riskwares :

- Les chats client relayés sur internet : comme les programmes qui permettent la messagerie instantanée et les programmes de numérotation tels que la voix sur protocole Internet (VoIP) peuvent avoir des fonctionnalités étendues qui sont exploitées par des utilisateurs malveillants. Dans le pire des cas, un backdoor (ou « porte dérobée » en français) permettrait à un utilisateur malveillant d’écrire un script dangereux à l’insu de l’utilisateur du chat, ce qui le rendrait vulnérable aux logiciels malveillants.

- Les logiciels d’accès à distance : également appelés Virtual Network Computing (VNC), ce type de logiciel permet d’accéder à distance à votre bureau, logiciels, utilitaires et privilèges d’administrateur. Bien que ces programmes soient souvent légitimes, ils peuvent exposer les utilisateurs à des risques de sécurité si le logiciel n’est pas correctement sécurisé contre les pirates.

- Les services de serveur Internet : lorsqu’un pirate trouve un autre utilisateur qui autorise l’accès complet du protocole de transfert de fichiers à ses privilèges administrateurs, il peut installer un serveur. Cela donne au pirate l’accès à tous les fichiers pendant que l’utilisateur est sur Internet. Cette pratique peut être présente sur les téléchargeurs de fichiers tels que les serveurs Web et proxy, les programmes de transfert de fichiers sur Internet et les installateurs automatiques pour les appareils mobiles.

Comment supprimer un logiciel infecté ?

Les logiciels malveillants tentent d’exploiter les vulnérabilités de sécurité dans les erreurs de développement d’un programme. En règle générale, ces menaces sont associées à des programmes légitimes qui s’exécutent une fois le programme d’origine ouvert. Si votre ordinateur vous avertit qu’un logiciel à risque est détecté sur un site web ou une application, procédez avec prudence.

Si vous pensez qu’un riskware a déjà été téléchargé, désinstallez le programme et exécutez un logiciel de détection antivirus pour trouver et supprimer les menaces potentielles tapies dans les scripts cachés.

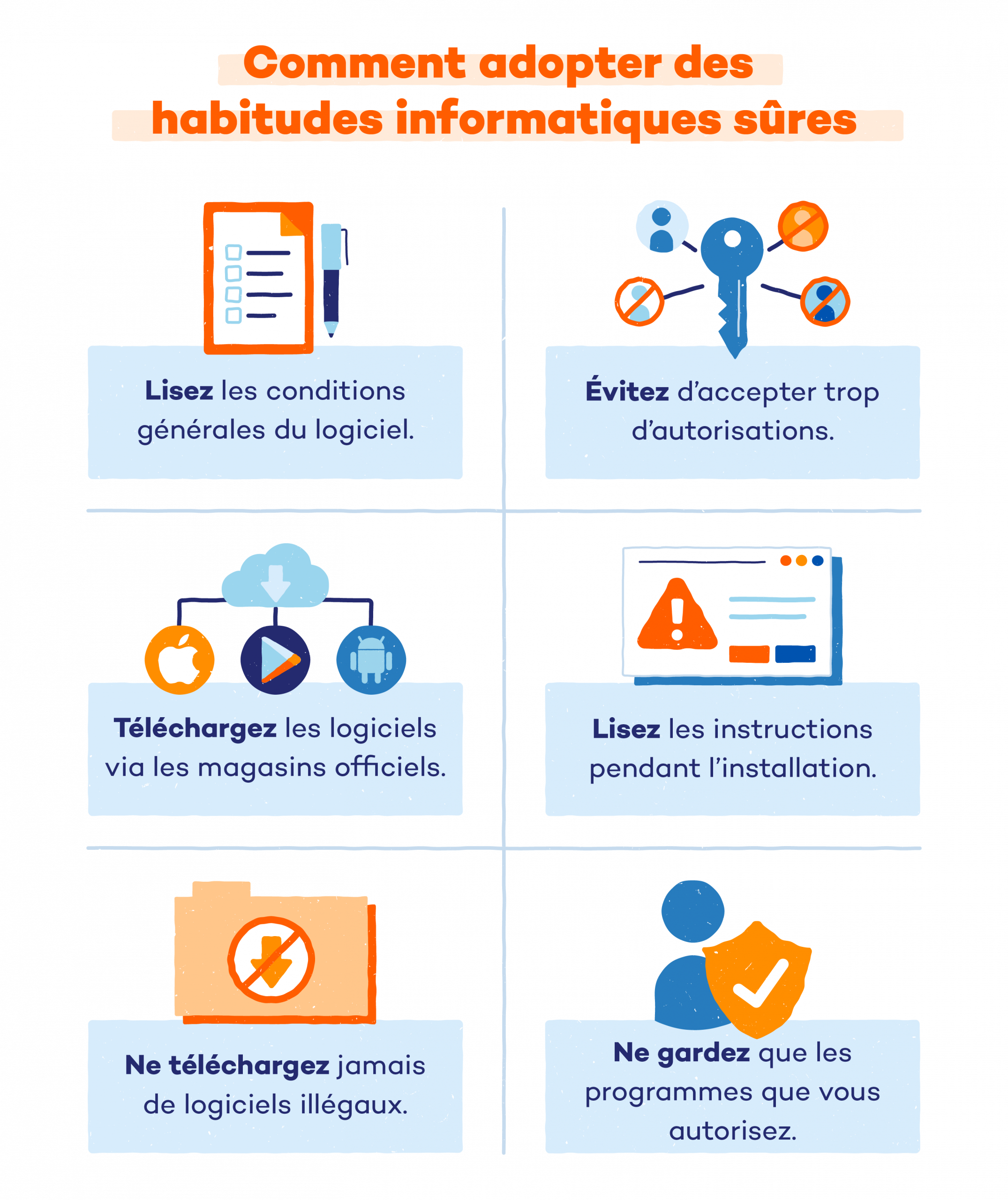

Comment prévenir les riskwares ?

Pour prévenir totalement les risques, il faut être prudent avec tout programme que vous utilisez. Au niveau macro, adoptez toujours des habitudes informatiques sûres, comme visiter des sites web de confiance pour vous protéger de manière proactive contre les logiciels malveillants :

- Lisez attentivement les conditions générales et supprimez les logiciels qui empêchent les autres de fonctionner correctement.

- Évitez les logiciels qui demandent des autorisations excessives sans raison claire.

- Téléchargez des logiciels uniquement via les fournisseurs officiels tels que l’Apple Store ou le Google Play Store.

- Lisez toujours les instructions lors de l’installation de nouveaux programmes.

- Ne téléchargez jamais de contenu illégal ou explicite sur votre appareil.

- Évitez d’exécuter des programmes dotés d’autorisations administrateur.

- Ne conservez que les programmes que vous avez autorisés sur votre ordinateur.

Des habitudes informatiques sûres et une défense antivirus appropriée sont le meilleur moyen de vous protéger contre les logiciels à risque sur votre système. Soyez proactif lorsque vous acceptez des autorisations et évitez d’accorder des privilèges inutiles. Si vous soupçonnez un logiciel malveillant sur votre appareil, examinez attentivement tous les programmes et applications qui ont été installés, en supprimant ceux que vous n’avez pas autorisés.