Después de instalar Panda Endpoint for macOS manualmente o de forma remota, se solicita al usuario que apruebe la extensión del kernel/sistema de Panda en su macOS y la FDA (Full Disk Access) si el sistema es Catalina o superior. |

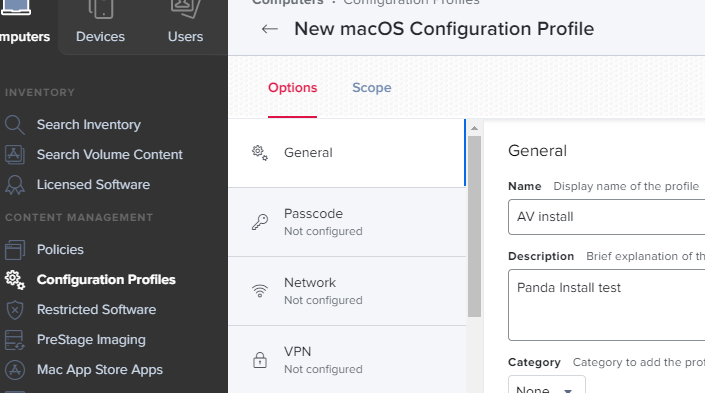

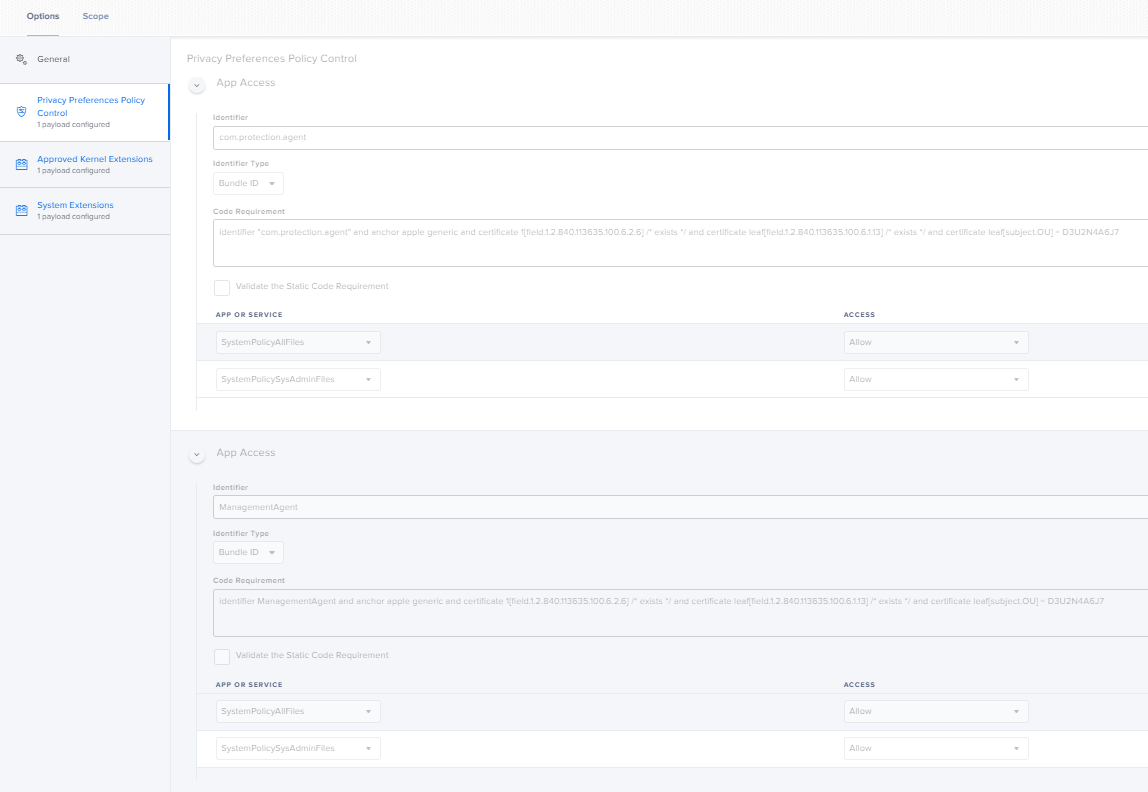

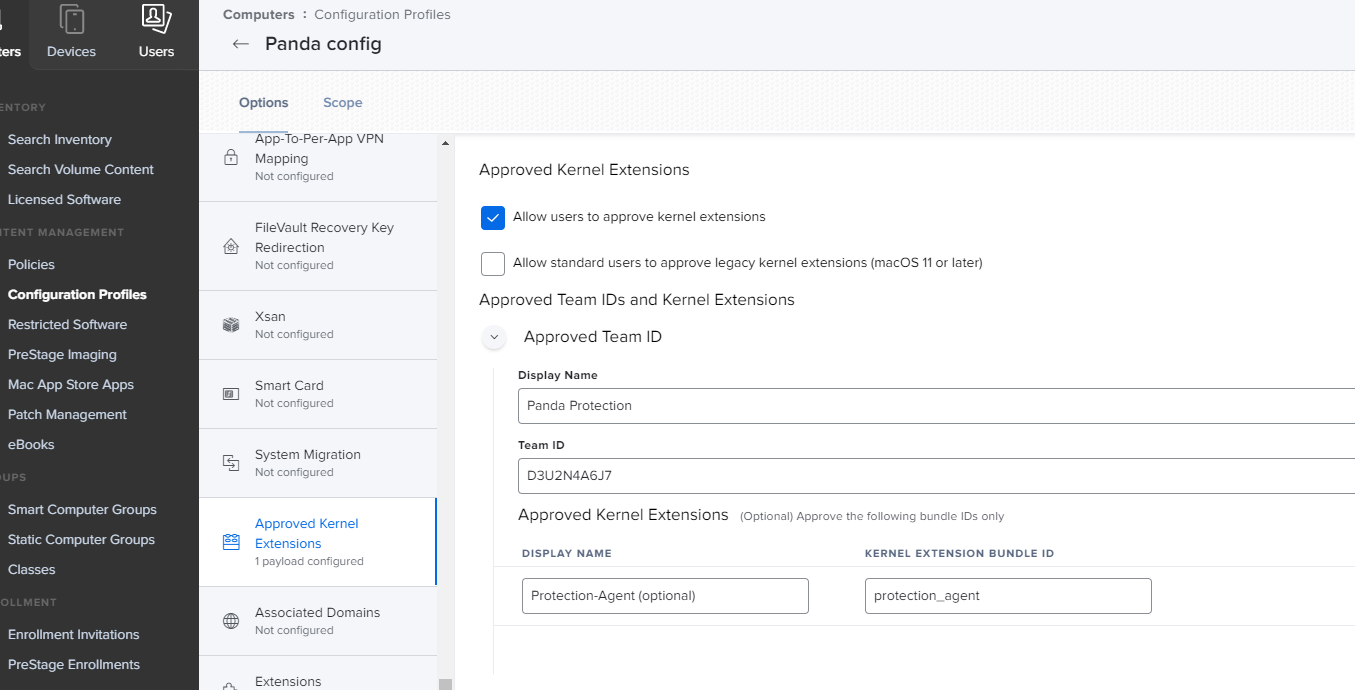

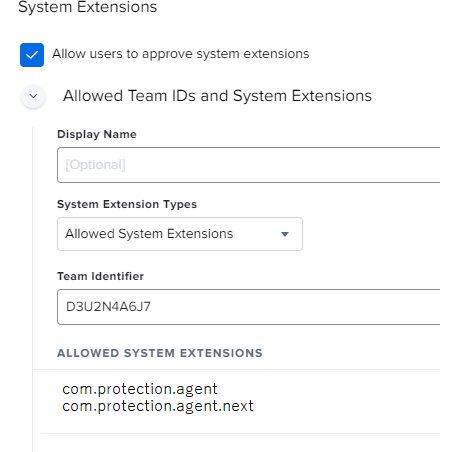

Se puede aprobar previamente la extensión del kernel/sistema y la FDA de Panda y así eliminar la intervención del usuario mediante una lista blanca de la extensión del kernel/sistema utilizando una herramienta de gestión de dispositivos móviles como Jamf Pro. Esta función es compatible a partir de macOS 10.13.2 y la versión 10.3.0 de Jamf Pro.

Artículos relacionados |